Usted desea conocer el contenido de la cuenta Insta de una persona?

Lea este artículo para averiguar todo lo que necesita saber sobre piratería de una cuenta de Instagram.

Es importante señalar que piratería y consultar información del teléfono móvil de alguien sin su consentimiento son prohibido por la ley. Por tanto, debe pensárselo bien antes de dar este paso.

Nuestro objetivo es promover uso responsable y seguro de las redes sociales. En ningún caso aprobamos ni fomentamos el espionaje.

Espiar una cuenta de Instagram con aplicaciones de vigilancia

| 📳 Herramienta para hackear una cuenta de Instagram. | 💰 premios | 📝 Características | 🌟 Nuestra opinión |

|---|---|---|---|

| Eyezy 🥇 | En 9,99 euros al mes |

|

4,4/5 (⭐⭐⭐⭐☆) |

| Mspy 🥈 | En 14,17 dólares por mes |

|

4,3/5 (⭐⭐⭐⭐☆) |

Para las personas que deseen piratear la cuenta de Instagram de alguien, Por el momento, sólo hay dos herramientas que recomendamos probar. Se trata de Eyezy y Mspy.

Entre los mejores software de supervisión, Estas dos herramientas permiten un seguimiento óptimo de la persona objetivo sin que ésta lo sepa.

Estas aplicaciones son perfectas para ver los mensajes, la ubicación, los contactos, las llamadas y todos los datos de tu objetivo. actividades en las redes sociales (incluido Instagram) de forma anónima. Esto es lo que debes saber sobre cómo piratear una cuenta de Instagram.

1. Eyezy

Eyezy es una aplicación de vigilancia que ofrece una gran cantidad de funciones para acceder completamente al contenido de un smartphone. En este contexto, ayuda a ver la cuenta de Instagram de alguien.

Eyezy es conocido por el hecho de que siempre puede acceder al teléfono del objetivo, incluso sin conexión.

Además de Instagram, también puede consultar contenidos en otras redes sociales y aplicaciones instaladas en el smartphone del objetivo con Eyezy, en particular :

- Facebook ;

- WhatsApp ;

- Snapchat; ;

- Viber ;

- LÍNEA ;

- Etc.

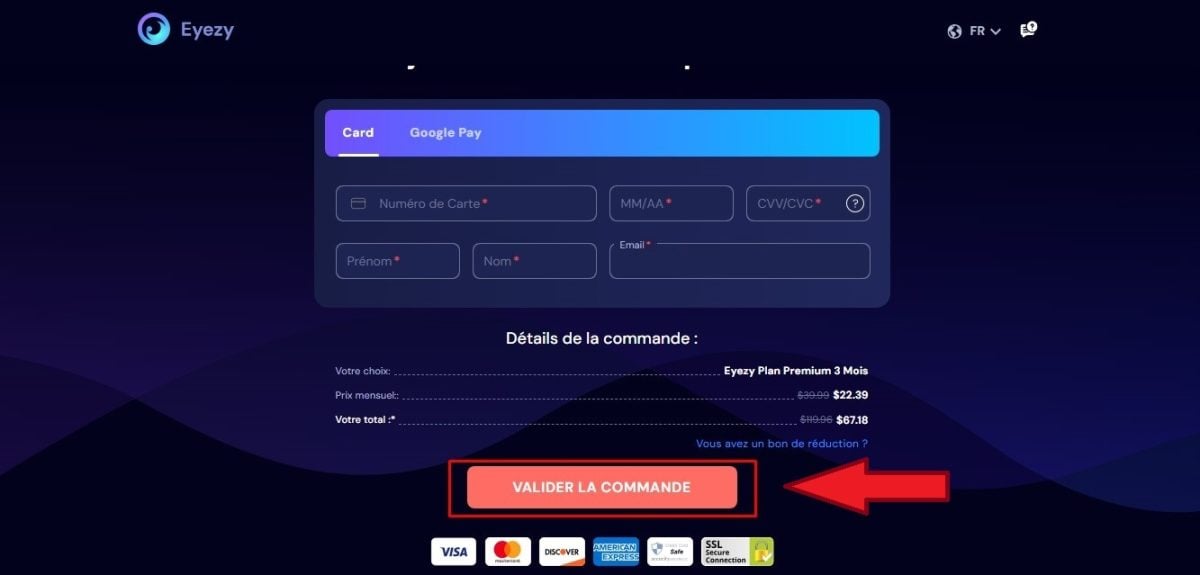

Tarifas Eyezy

Aquí están los precios ofertados por la aplicación de monitorización Eyezy en 2026 si quieres hackear una cuenta de Insta con el :

- 1 mes 41,99 euros al mes.

- 3 meses 23,99 euros al mes.

- 12 meses 9,99 euros al mes.

Si quiere hacer ahorro, optar por la suscripción anual.

Ventajas e inconvenientes de la aplicación

| ✅ Ventajas | ❌ Desventajas |

|

|

Cómo utilizar la aplicación Eyezy

Si usted lo desea utilizar Eyezy para hackear la cuenta de Instagram de alguien, estos son los pasos a seguir:

- En primer lugar, vaya a esta página para regístrese en :

- Una vez allí, haga clic en Pruebe ahora.

- Introduzca su dirección de correo electrónico para inscribirse.

- A continuación, elija la opción tipo de dispositivo que desea supervisar.

- Elija el tipo de suscripción que más le convenga. A continuación, Eyezy le enviará un correo electrónico con un enlace de configuración, un nombre de usuario y una contraseña para conectarse y utilizar la aplicación.

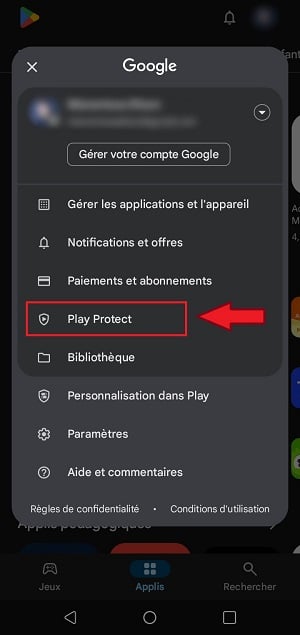

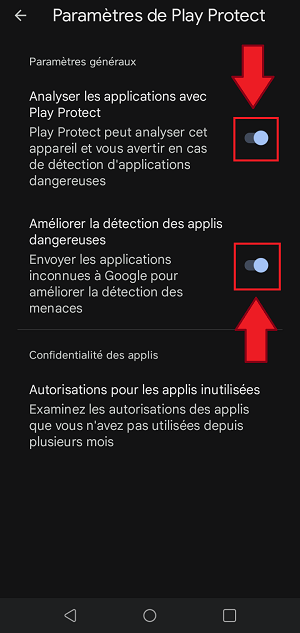

- El siguiente paso es instalar la aplicación en el teléfono móvil de tu objetivo. Para ello, debe desactivar Play Protect primero. Para ello, accede a Google Play Store en el smartphone de destino y, a continuación, haz clic en el perfil situado en la parte superior derecha de la pantalla. A continuación, haz clic en la opción Play Protect.

- Acceso a configuraciones, y desactiva Play Protect.

- Todo lo que tiene que hacer es descargar e instalar la aplicación Eyezy en el smartphone de tu objetivo utilizando el enlace que recibiste por correo electrónico.

Nota Si tu objetivo utiliza un iPhone, tendrás que desactivar la función Seguridad en iOS en la App Store.

Una vez completados estos pasos, podrá acceder a todas las actividades de la persona en el redes sociales incluyendo Instagram y empezar a monitorizar usando esta aplicación.

Todos los datos necesarios sobre su objetivo estarán disponibles a través de un salpicadero fácil de usar, con la siguiente información:

- SMS ;

- Fotos ;

- Vídeos ;

- Llamadas ;

- etc.

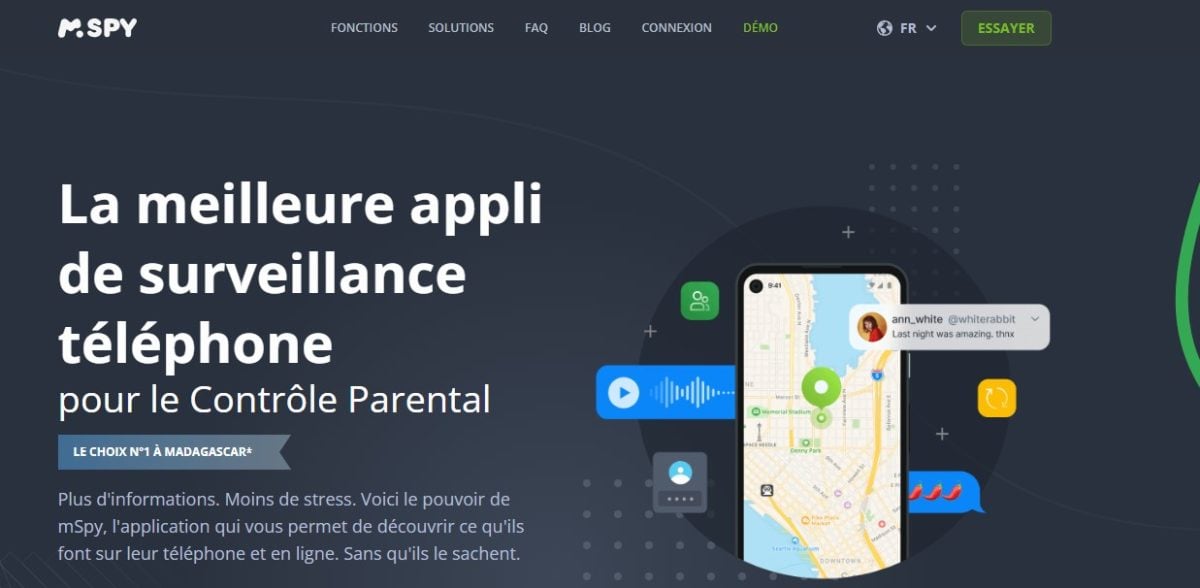

2. Mspy

Mspy es una aplicación de vigilancia igual que el Eyezy. Permite consultar las actividades de la persona objetivo a distancia y de forma anónima.

Puedes ver lo que hace tu objetivo en instagram Esta herramienta es muy fácil de usar, porque tiene una gama completa de funciones. Incluso incluye un keylogger para que puedas ver lo que la persona está escribiendo en su teclado.

Tarifas Mspy

Más información tarifas de la herramienta Mspy en 2026 si quieres usarla para hackear una cuenta de Instagram:

- Prima 1 mes 59,99 euros al mes.

- Prima 3 meses 33,66 euros al mes.

- Prima 12 meses 14,17 euros al mes.

Como puede ver, si elige la oferta todo el año, Puede beneficiarse de descuentos. Si quiere ahorrar aún más, infórmese sobre los códigos promocionales Mspy leyendo nuestro artículo sobre el tema.

Ventajas e inconvenientes de la aplicación

| ✅ Ventajas | ❌ Desventajas |

|

|

Cómo utilizar Mspy

Al igual que el Eyezy, el Mspy funciona igual de bien en androide que sobre iOS. Estos son los pasos a seguir si quieres usarlo para hackear Instagram :

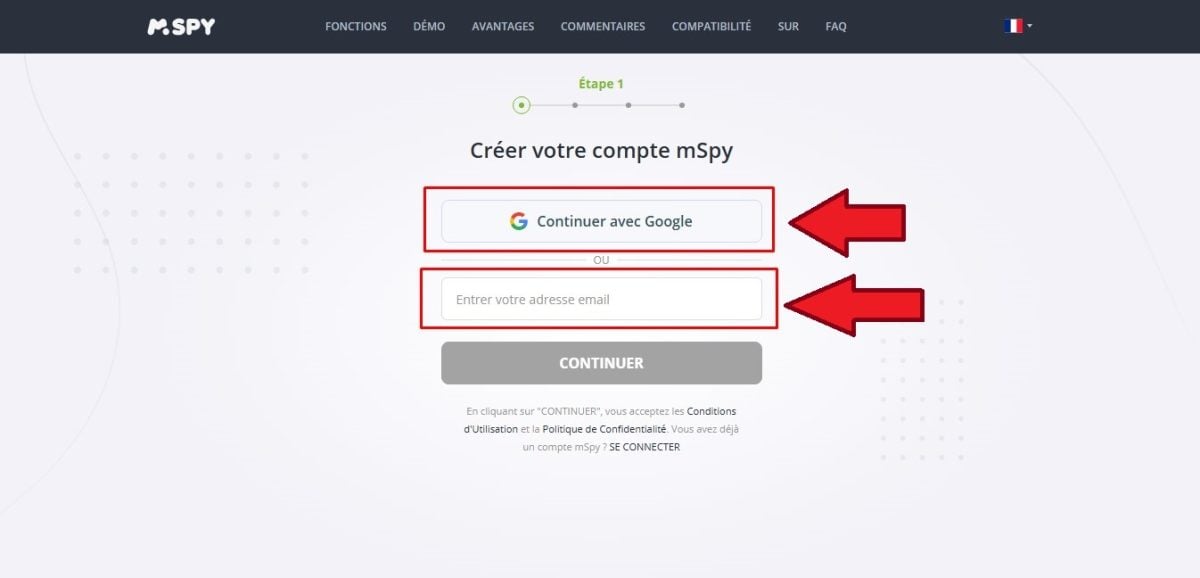

- Pulse este botón para ir a Mspy :

- En la página de inicio del Mspy, seleccione la opción Pruebe ahora.

- Regístrese en la plataforma con su dirección de correo electrónico o tu cuenta de Google.

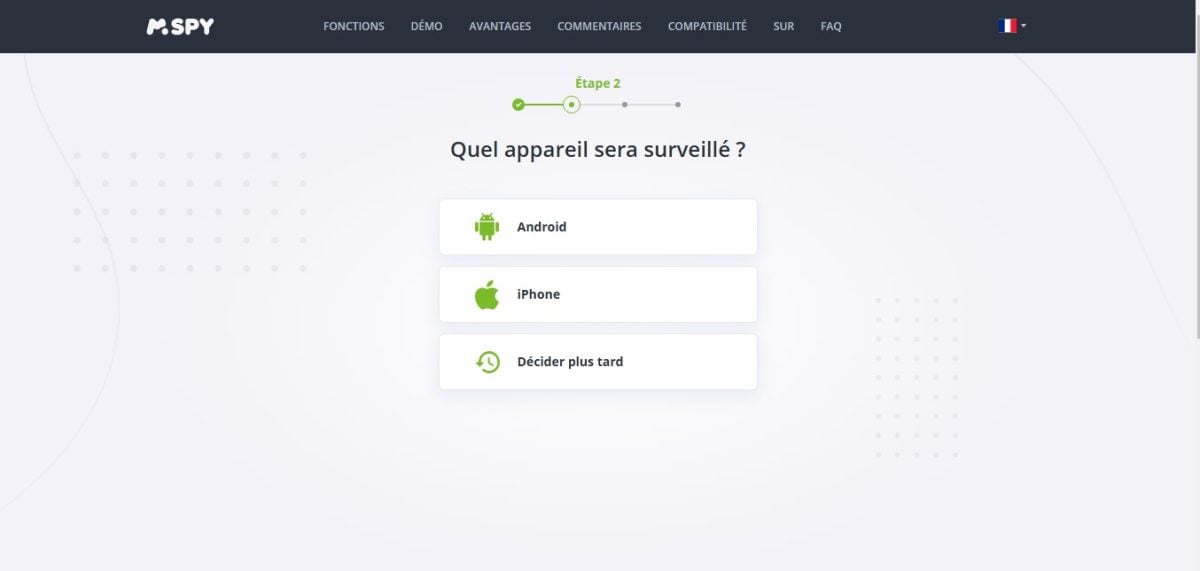

- Elija el tipo de smartphone de su público objetivo.

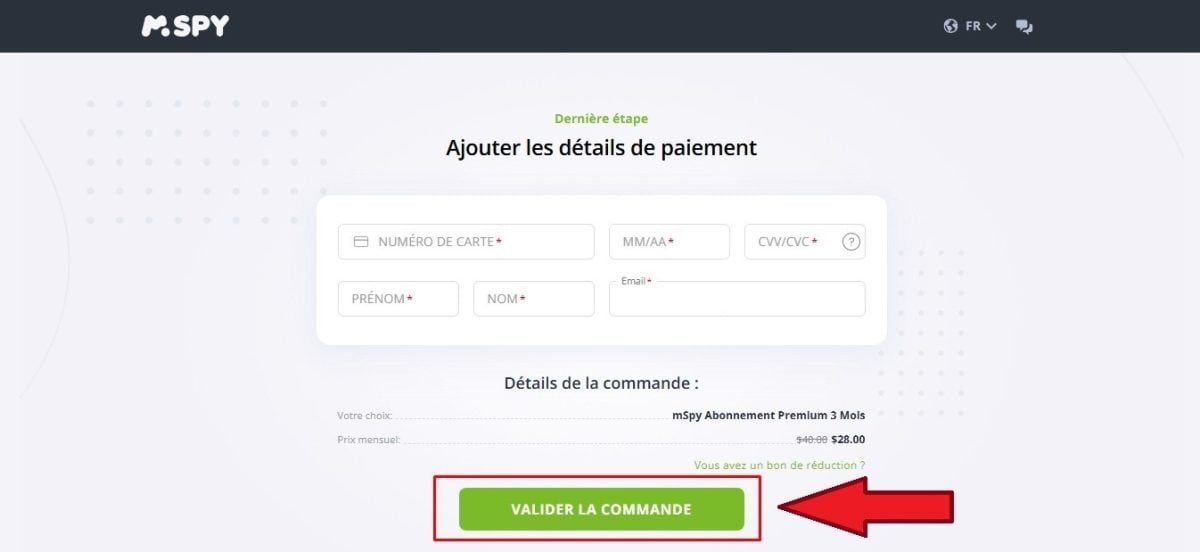

- Elija uno de los planes de la plataforma y proceda a la instalación. pago. A continuación, recibirá un correo electrónico con un enlace y un nombre de usuario y una contraseña.

- Entonces simplemente’instalar la herramienta en el objetivo, como con el Eyezy, asegurándose de desactivar primero Play Protect o la seguridad de iOS.

Una vez completados estos pasos, podrá ver todas las actividades de su objetivo en instagram a través del panel Mspy de su dispositivo.

Utiliza otros métodos para hackear una cuenta de Instagram

Aunque no apoyamos la piratería, es importante entender cómo funcionan estas técnicas, no sólo para protégete, sino también para concienciar a los demás de los peligros que entraña.

Aquí tienes una tabla que resume los tipos de hackeo de cuentas de Instagram y sus causas dificultad en 2026:

| 👉 Técnica | ❓ Dificultad |

|---|---|

| Uso de identificadores guardados | Fácil |

| Combinaciones de pruebas | Difícil |

| Suplantación de identidad | Muy difícil |

1. Uso de identificadores guardados

Muchas personas guardar sus contraseñas en sus dispositivos.

- Si tiene acceso al teléfono o al ordenador del objetivo, puede restablecer contraseña utilizando la opción “Olvidó su contraseña”.

- Se le enviará un correo electrónico que le permitirá cambiar la contraseña y acceder a la cuenta.

2. Combinaciones de pruebas

L'pruebas combinadas consiste en probar multitud de contraseñas hasta dar con la adecuada para abrir la cuenta.

Este método se ha convertido en menos eficaz con la introducción de la autenticación de dos factores (A2F o 2FA), que añade una capa adicional de seguridad a la cuenta.

Este método puede tardar mucho de tiempo según los casos. Puede saber cuánto dura un ataque de este tipo en nuestro artículo : ¿Cuánto se tarda en descifrar una contraseña?

3. Phishing

la phishing consiste en crear una página de inicio de sesión de Instagram falsa y compartirla con la víctima. Cuando la víctima introduce sus datos de acceso, se utilizan directamente para hackear su cuenta de Instagram.

Aunque este método está muy extendido, sigue siendo complejo de poner en marcha y a menudo es difícil de aplicar. estrictamente prohibido por la ley, como los mencionados anteriormente.

Si desea utilizar herramientas de alto rendimiento :

preguntas frecuentes

¿Es legal piratear una cuenta de Instagram?

Según la cibervigilancia.gouv.fr, varios infracciones se puede utilizar para hackear una cuenta de Instagram:

| 🧐 Delito | 🔎 Sanciones |

|---|---|

| Acceso fraudulento a un sistema de tratamiento automatizado de datos |

|

| Hackear una cuenta de correo electrónico |

|

| Recogida de datos personales |

|

| Suplantación de identidad en las telecomunicaciones |

|

¿Cómo puedes controlar la cuenta de Instagram de tu hijo adolescente?

Las redes sociales han invadido nuestra vida cotidiana, y entre ellas, instagram destaca como una de las plataformas más populares. Pero esta popularidad también conlleva riesgos, especialmente para los jóvenes.

En las redes sociales, el adolescentes pueden ser víctimas de :

- Ciberacoso ;

- Acoso ;

- Piratería ;

- Etc.

Los padres suelen preocuparse por la seguridad de sus hijos en Internet y buscan formas de controlarlos. uso de Instagram.

Para los padres o las personas que desean proteger a un ser querido, existen herramientas de vigilancia como Mspy Donde Eyezy.

Pero antes de continuar, es fundamental recordar que piratear una cuenta de Instagram es ilegal y puede dar lugar a acciones legales. Ya hemos hablado de ello en la sección anterior.

Si no quieres utilizar herramientas de pago, debes saber que existe un método libre integrado en Insta para controlar la cuenta de Instagram de tu hijo adolescente.

Sin embargo, puede desactivar fácilmente la vigilancia y estará al tanto de todas las actividades que consultes.

En cualquier caso, he aquí cómo utilizar esta técnica gratuita integrado en la aplicación Instagram:

- En el Configuración de la cuenta de Instagram, Busca la opción Supervisión parental para adolescentes.

- Siga las instrucciones para enviar una invitación a tu hijo. Una vez aceptada, tendrás acceso a información clave como el tiempo que pasa en Instagram, los nuevos seguidores y las cuentas bloqueadas.

Si no ves esta opción, asegúrate de que tu aplicación está actualizada. Si no quieres que tu hijo adolescente desactive la supervisión y la reactive cuando le apetezca, puedes pasarte a programas de pago como Mspy y Eyezy.

¿Me pueden hackear a través de los mensajes de Instagram?

Sí, es posible ser hackeado a través de Instagram DMs. Esto suele ocurrir si haces clic en un enlace de phishing.

Por lo tanto, es esencial’evitar hacer clic en enlaces desconocidos para protegerte de este tipo de amenazas en las redes sociales.

¿Debo ponerme en contacto con el servicio de asistencia de Instagram por una cuenta pirateada?

Sí, es importante que te pongas en contacto con el servicio de asistencia de Instagram si tu cuenta ha sido pirateada. Puedes hacerlo por correo electrónico en : support@instagram.com o a través de la propia aplicación, en los ajustes.

Para más información, consulte nuestro artículo : ¿Cómo puedo ponerme en contacto con el servicio de asistencia de Instagram?

¿Es posible hackear una cuenta de Instagram sin conocer la contraseña?

Sí, es posible hackear Instagram aunque no conozcas la contraseña de la persona. Esto se hace utilizando las herramientas y medios mencionados anteriormente. Sin embargo, también hay que tener en cuenta otras cosas:

| 🔎 Cómo hackear una cuenta de Instagram | 📑 Detalles |

|---|---|

| En “¿Olvidó su contraseña?” |

|

| Él combinación debilidad y seguridad Cuenta Instagram |

|

| Él conocimiento de datos personales |

|

Si desea probar Eyezy o Mspy :

¿Cuáles son las razones para hackear una cuenta de Instagram sin usar contraseña?

Como hemos dicho antes, piratear una cuenta es una violación de la intimidad de una persona. Pero ante contextos inevitables o razones personales, la piratería puede explicarse. Esto puede hacerse :

- Para comprobar su niño ;

- Cuando el código de acceso es olvidado ;

- Teneis perdió tu teléfono y has comprado uno nuevo.

Sea cual sea el motivo, siempre hay formas eficaces de acceder a la cuenta de la persona en cuestión. Sin embargo, existen, no apoyamos espionaje, especialmente sin el consentimiento de la persona objeto del mismo.

La piratería es peligroso si el usuario tiene conocimiento de ello, presenta una reclamación y es capaz de demostrar que usted fue quien llevó a cabo la acción.

En lugar de piratear una cuenta para saber quién sigue a la persona, descubre como ver los ultimos seguidores de alguien en instagram sin suscribirse a su cuenta.

¿Cómo recupero una cuenta de Instagram hackeada?

Si sospechas que tu perfil se ha visto comprometido de forma malintencionada, hay una serie de procedimientos de seguridad que puedes seguir para recuperarlo. A continuación te indicamos qué hacer si tu Cuenta de Instagram pirateada :

| ⭐Cómo recuperar una cuenta de Instagram hackeada | 📑Detalles |

|---|---|

| Echa un vistazo a los correos de Instagram |

|

| Recuperar un enlace de conexión |

|

| Solicitar un código de seguridad o asistencia |

|

| Compruebe su identidad |

|

| Restablecer la contraseña y activar la autenticación de dos factores |

|

El propósito de cada uno de estos pasos es restaurar el acceso a tu cuenta de Instagram y mantener un cierto nivel de seguridad. seguridad en el uso de la plataforma. Están diseñados para garantizar que sólo el propietario legal del espacio Instagram tenga la llave de su uso.

Además, una vez pirata TI ha tomado el control de tu cuenta, tendrá acceso a todos tus mensajes de texto, fotos y vídeos, e incluso influirá en tu estrategia de marketing si se trata de una cuenta de empresa.

Si quieres hackear un Insta :

¿Cómo puedes proteger tu cuenta de Instagram de los piratas informáticos?

Con el fin deprevenir la piratería de tu cuenta de Instagram, aquí tienes algunos consejos:

| 🎯 Cómo proteger una cuenta de Instagram | 📃 Detalles |

|---|---|

| Utilice un código de acceso seguro. |

|

| Preste atención a los enlaces en los que hace clic |

|

| Mantenga actualizado su software |

|

| Activar la autenticación de dos factores |

|

| Instalar herramientas de protección contra estafas |

|

| Limitar el uso de aplicaciones de terceros |

|

| Utilizar las funciones de copia de seguridad automática |

|

| Cuidado con lo que comparte |

|

| Informar de cualquier actividad sospechosa |

|

| Controla tu actividad de conexión |

|

| Definir alertas de actividad de conexión |

|

| Utilizar la vigilancia de la Dark Web |

|

En conclusión, Este artículo ha sido elaborado tras cientos de horas de investigación y trabajo, leyendo toda la información posible sobre la piratería y libros que puede encontrar en las referencias que figuran a continuación:

- Andress, J. (2011). «The Basics of Information Security: Understanding the Fundamentals of InfoSec in Theory and Practice». Syngress. ISBN 978-1-59749-653-4.

- Downs, J., Holbrook, M. y Cranor, L. F. (abril de 2006). «Decision strategies and susceptibility to phishing» (Estrategias de decisión y susceptibilidad al phishing). En Actas del segundo simposio sobre privacidad y seguridad utilizables.

- Mitnick, K. D. y Simon, W. L. (2002). «The Art of Deception: Controlling the Human Element of Security». Wiley. ISBN 978-0-7645-4280-0.

- Florencio, D., & Herley, C. (octubre de 2007). «A large-scale study of web password habits» (Estudio a gran escala sobre los hábitos de contraseñas en la web). En Actas de la 16.ª conferencia internacional sobre la World Wide Web.

- Yan, J., Blackwell, A., Anderson, R. y Grant, A. (2004). «Password Memorability and Security: Empirical Results» (Memoria y seguridad de las contraseñas: resultados empíricos). IEEE Security & Privacy.

Nos gustaría volver a llamar que:

- Programas informáticos como Eyezy y Mspy permiten seguimiento de una cuenta de Instagram sin necesidad de acceder directamente al teléfono.

- Estas herramientas suelen ser utilizadas por los padres para hacer un seguimiento de sus hijos. las actividades de sus hijos en Internet.

- Permiten ver los mensajes, fotos y vídeos intercambiados en Instagram. ¿La ventaja? Todo está hecho a distancia.

Esta guía está diseñada para ayudar a los usuarios recuperar sus cuentas de Instagram pirateadas y asesorar a los padres que deseen supervisar las actividades de sus hijos en Insta de forma ética.

- Pero recordemos que el hackeo, ya sea de una cuenta de Instagram o de cualquier otra, es ilegal.

- De acuerdo con la legislación vigente, está estrictamente prohibido utilizar diversas técnicas para acceder a una cuenta de Instagram o instalar programas espía en un dispositivo Instagram. sin consentimiento la persona afectada.

- Si desea supervisar una cuenta, como la de su hijo menor de edad, es esencial que le informe y obtenga su consentimiento. El incumplimiento de estas normas puede dar lugar a procedimientos judiciales.

Si tiene alguna pregunta, el zona comentarios está abierto.

Pruebe las herramientas que le ofrecemos:

¡Esta publicación es realmente útil! He aprendido mucho sobre la seguridad de mi cuenta de Instagram. ¡Gracias por los consejos prácticos!

cortar a tajos

¿cómo contactar con alguien?

¡Gracias por estos útiles consejos! Es un tema delicado y agradezco su enfoque para concienciar a la gente sobre la seguridad de sus cuentas. ¡Estoy deseando leer más artículos sobre este tema!

Este post es increíblemente perspicaz. No tenía ni idea de que existieran algunos de estos consejos. Definitivamente voy a poner en práctica estas estrategias para asegurar mejor mi cuenta. Gracias por compartirlos.

Me preguntaba si se puede hackear una cuenta de Instagram y ahora tengo la respuesta. ¡Gracias por este artículo! Las explicaciones son muy claras.

¡Tengo todas las razones para hacer lo que tuve que hacer si estuvieras en mi lugar! No podía soportarlo más. Había gastado más de mil dólares en medicamentos que ella no podía dejar. Era un drogadicto, me di cuenta un poco tarde a través de sus mensajes de texto y registros de llamadas recientes a diferentes traficantes de drogas duras. Había llegado al punto de venderlas para ganarse la vida y me di cuenta de que siempre gastaba mucho dinero y nunca pensaba en nuestros hijos, y pensé que ya era suficiente hasta que trajo a una mujer a nuestra cama mientras yo estaba fuera para satisfacer sus impulsos sexuales. Obtuve toda la información gracias a tu artículo. ¡Lo terminé cuando llegamos al tribunal con las pruebas concretas que obtuve! Estoy feliz de vivir una vida sin sus actos innecesarios.

El artículo es realmente genial, he podido recuperar mi cuenta de Instagram, gracias.

¿Buscas una solución? Es muy sencillo. Cuando se trata de rastrear la ubicación de teléfonos móviles, sistemas informáticos y las personas que los utilizan, o de hackear dispositivos móviles de forma remota, ¡tu artículo es perfecto!

Hola, necesito recuperar mi cuenta de instagram a la que le cambiaron el correo electrónico y la contraseña porfavor, gracias

Buen artículo.

Bien detallado, ¡se nota que se ha investigado! Super

Gran artículo... Aunque me mete unas cuantas ideas en la cabeza para hacerme con la cuenta de insta de mi chico.

😈

Jeje,

Excelente artículo... No quiero ser aguafiestas, pero da ganas de probar algunas cosas que son claramente ilegales.

No, sólo estoy bromeando. Al menos sé de qué está hecha realmente la piratería.

^^

Buenos dias,

Tu cuenta me permitió acceder a la cuenta de Instagram de mi hija. Evidentemente, tuve que hacerlo a sus espaldas porque, de la noche a la mañana, su comportamiento se volvió extraño. Descubrí que era víctima de acoso en el colegio.

No sé si su escuela tendrá en cuenta mi petición, dado que la piratería sigue siendo ilegal.

En cualquier caso, gracias por su artículo.

Hola,

Solía pensar que el paso más difícil era hackear la cuenta de Instagram de un adolescente de 16 años. A pesar de que su artículo es muy claro y por lo tanto, fácil de seguir, el más difícil decirle que hackeé su cuenta de IG para su propia seguridad.

Creo que concienciarle es harina de otro costal. Dicho esto, gracias por su artículo tan informativo.

S.