Saviez-vous que vous n’avez plus besoin d’être un génie pour hacker un téléphone ?

Que ce soit pour protéger vos enfants ou prévenir au mieux l’utilisation des méthodes des cybercriminels, découvrez les différentes techniques les plus courantes pour pirater un smartphone en 2026 !

Attention : cet article n’encourage pas le piratage de téléphones. Il aborde les différentes techniques utilisées par les hackers pour hacker un téléphone portable.

Parmi les outils les plus détournés pour hacker un téléphone :

Application de contrôle parental mSpy

Application de contrôle parental EyeZy

1. Hacker un téléphone avec mSpy et EyeZy

mSpy et EyeZy sont des applications de contrôle parental conçues pour les parents afin de surveiller les téléphones de leurs enfants.

Cependant, notons que certaines personnes utilisent mSpy et EyeZy à des fins malveillantes, notamment pour pirater le téléphone de leur proche, comme leur conjoint(e) ou d’autres personnes.

1. Hacker un téléphone avec mSpy

L’utilisation de mSpy diffère selon les deux systèmes d’exploitation (Android et iOS). Comme il s’agit d’un outil dédié aux parents, l’utilisation est bien simple et ne requiert aucune compétence particulière en informatique.

Sur Android

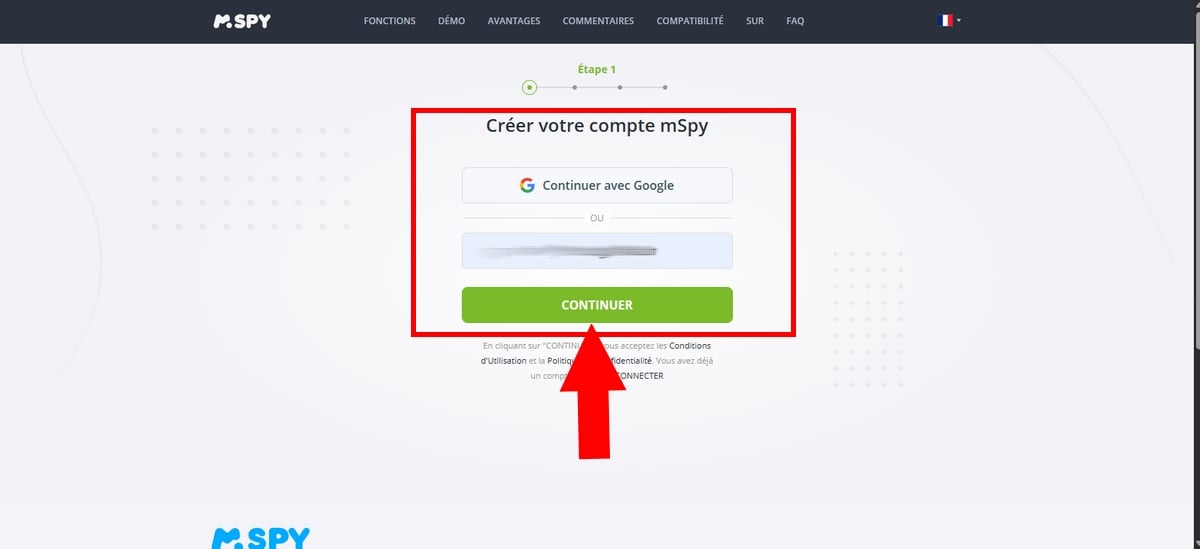

- La première étape consiste à créer un compte sur ce site :

Créer un compte Mspy maintenant

- Cliquez sur le bouton Essayer maintenant de couleur verte pour créer un compte,

- Renseignez votre adresse e-mail ou continuez avec votre compte Google,

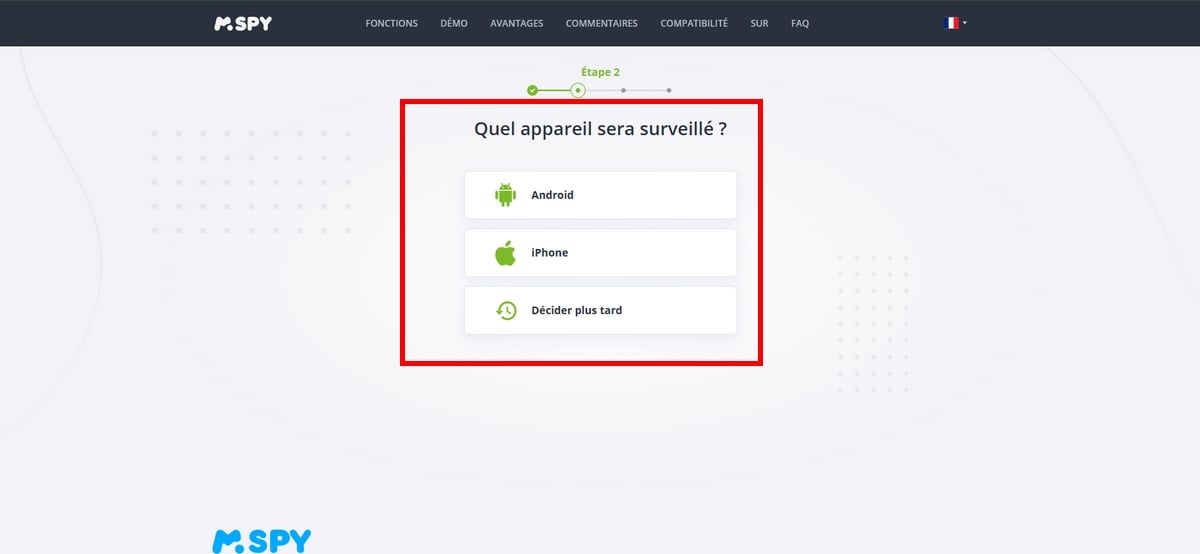

- Puis, choisissez Android comme appareil à surveiller, mais vous pouvez également décider de cela plus tard,

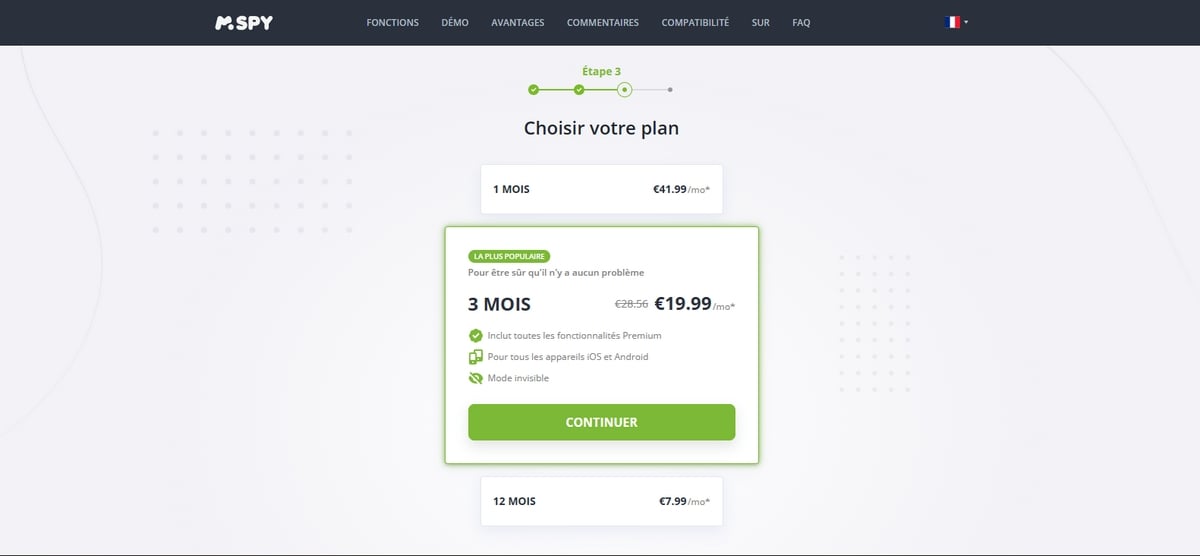

- Optez pour le tarif qui vous convient. Si vous voulez des conseils à ce sujet, découvrez d’abord les différents prix d’abonnements de mSpy !

- Vous avez fait votre choix ? Si vous voulez savoir si mSpy propose une version gratuite, n’hésitez pas à faire un petit tour sur notre article !

- Ajoutez les détails de paiement. Puis, une fois l’achat effectué, un mail contenant le lien de configuration, votre mot de passe et votre nom d’utilisateur vous sera envoyé.

- Passons maintenant à l’étape suivante ! Pour celle-ci, vous aurez besoin d’un accès physique au téléphone à surveiller.

Voici comment télécharger et installer mSpy sur le téléphone à surveiller :

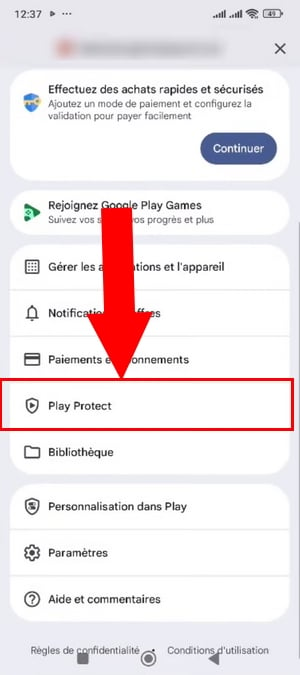

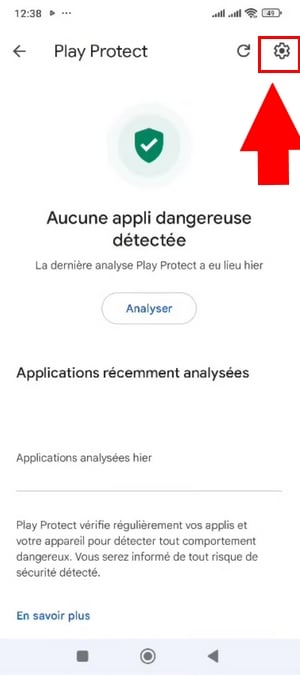

- Rendez-vous sur le Play Store, et désactivez la fonction Play Protect,

Profil sur PlayStore ©Antonin pour Alucare

- Choisissez l’option Play Protect,

- Puis cliquez sur l’icône Paramètres en haut à droite de l’écran,

- Désactivez maintenant la fonction Play Protect et confirmez cette action en cliquant sur Désactiver.

- Téléchargez et installez l’application mSpy sur l’appareil à hacker,

- Connectez-vous à votre compte mSpy pour avoir toutes les étapes d’installation de celui-ci sur le téléphone cible.

Sur iOS

Pour l’utilisation de mSpy sur iOS, vous aurez 2 choix respectifs :

- La synchronisation via iCloud (identifiant et mot de passe iCloud requis)

- WI-Fi Sync

Ces 2 techniques d’utilisation de mSpy proposent des fonctionnalités différentes.

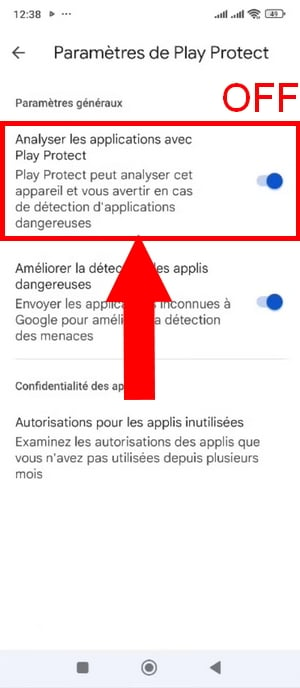

a) Par iCloud Sync :

- Commencez par vous rendre sur ce site pour créer votre compte gratuitement et suivre les différentes étapes jusqu’au paiement :

Créer mon compte Mspy maintenant

- Une fois la souscription à un abonnement faite, choisissez l’appareil iOS, puis choisissez la méthode d’installation d’iCloud Sync.

- Connectez -vous à votre compte mSpy à l’aide de vos identifiants et mot de passe, envoyés via e-mail en amont.

- Maintenant, afin de surveiller l’appareil cible, insérez ses identifiants iCloud.

Insertion des identifiants iCloud de votre ado. ©Antonin pour Alucare

- Deux notifications seront envoyées par la suite, dont la première à l’adresse e-mail iCloud de la personne et la deuxième à l’appareil mobile cible contenant un code à 6 chiffres.

- Insérez le code de confirmation envoyé à l’appareil cible sur votre compte mSpy.

- La collecte des données commencera et patientez quelques minutes pour toutes les obtenir.

b) Par WI-FI Sync

- Lorsque vous avez choisi un abonnement, un lien pour télécharger une application supplémentaire est inclus dans celui-ci.

- Installez alors l’application de synchronisation WI-FI en cliquant sur ce lien, puis connectez l’iPhone à surveiller à votre Mac ou PC à l’aide d’un câble,

- Ensuite, lancez l’application sur votre PC et patientez avant que les données du téléphone cible soient sauvegardées par celle-ci avant de déconnecter l’iPhone.

- Finalement, les données sur cet iPhone seront visibles sur votre compte personnel.

Note :

- Le PC utilisé et l’appareil à surveiller doivent être connectés au même réseau Wifi pour que cela fonctionne.

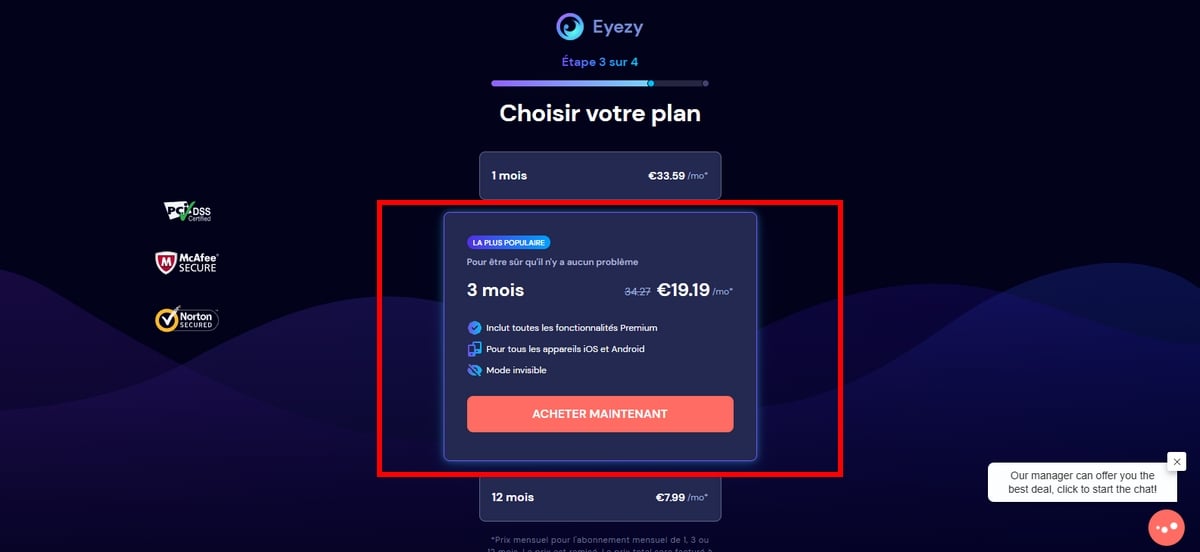

Surveiller un smartphone avec EyeZy

EyeZy est une autre application de contrôle parental conçue pour les parents afin de surveiller leurs enfants.

Cependant, certains l’utilisent également de manière détournée pour hacker un appareil et voler des informations personnelles d’autrui.

Tout comme mSpy qui a été dédié aux parents, l’utilisation d’EyeZy est facile et ne requiert aucune compétence particulière en informatique, mais nécessite un accès physique au téléphone à surveiller.

Les étapes restent globalement les mêmes qu’avec mSpy.

Sur Android

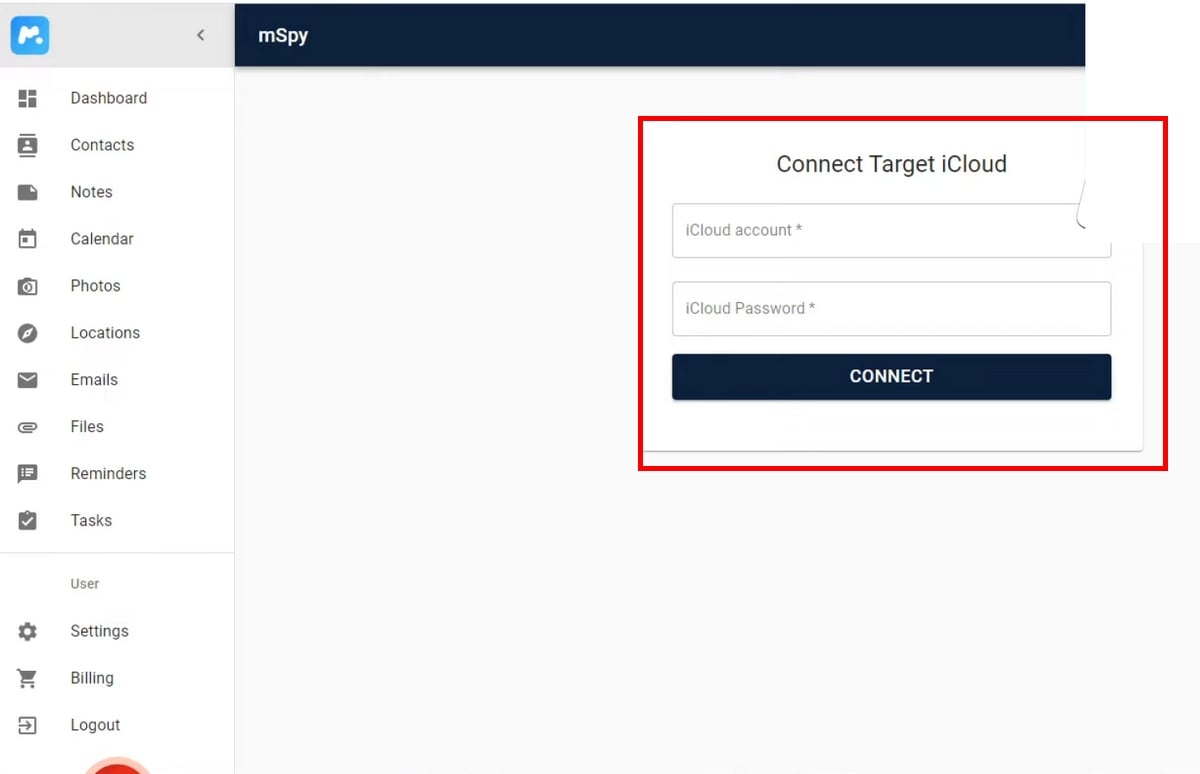

- Commencez par créer un compte en cliquant sur le bouton Essayer Maintenant de couleur rouge pastel ici :

Créer mon compte EyeZy gratuitement

- Insérez votre adresse e-mail puis Continuer

- Choisissez quel appareil vous voulez surveiller (Android ou iPhone),

- Maintenant, choisissez le plan d’abonnement qui vous convient en cliquant sur Acheter maintenant. Mais avant, si vous voulez, découvrez d’abord les prix des abonnements d’EyeZy,

- Puis, ajoutez les détails de paiement pour finaliser l’achat de votre abonnement EyeZy.

Une fois l’achat effectué, rendez-vous désormais sur l’appareil cible.

- Ouvrez Play Store et désactivez la fonction Play Protect,

- Sur le compte EyeZy créé, toutes les étapes de téléchargement nécessaires pour l’installer sur l’appareil cible y seront affichées.

Sur iOS

Avant toute chose, sachez que les éléments suivants seront requis pour les étapes suivantes :

- Les identifiants iCloud de votre proche.

- Un accès physique au téléphone concerné.

a) Par WI-FI Sync :

- Une fois l’abonnement effectué, sachez qu’une application supplémentaire est ajoutée à celui-ci pour installer l’application de synchronisation,

- Rendez-vous sur votre tableau de bord, choisissez la version de votre appareil,

- Puis, connectez l’appareil cible à votre PC ou Mac à l’aide d’un câble adapté,

- Une fois branché, le transfert des données commencera.

- Veuillez ne pas débrancher le téléphone jusqu’à ce que la sauvegarde soit terminée.

- Finalement, découvrez à travers votre tableau de bord les différentes données présentes sur le téléphone en temps réel.

b) La synchronisation avec iCloud

Cette méthode d’installation est également facile et ne prend que quelques minutes !

- Connectez-vous à votre compte EyeZy sur votre espace privé, que vous obtiendrez une fois le paiement effectué,

- Choisissez iOS comme type d’appareil à surveiller,

- Puis, optez pour la synchronisation iCloud,

- Vous serez redirigé vers une autre page de connexion où vous devez renseigner les identifiants iCloud et mot de passe de votre fille/garçon,

- Ensuite, notez que deux messages seront envoyés simultanément :

- Un sur le téléphone à surveiller

- Un autre sur l’adresse e-mail liée au compte iCloud,

- Il suffit d’insérer le code de confirmation envoyé au téléphone à surveiller sur le site web d’EyeZy.

En somme, mSpy et EyeZy requièrent un accès physique à l’appareil et/ou la connaissance des identifiants personnels de la cible (à savoir des identifiants iCloud et des mots de passe).

| ✔️ À propos | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| Compatibilité | Android/iOS | Android/iOS |

| Difficulté | Facile | Facile |

| Risque si utilisation à des fins malveillantes | 3 ans de prison et 100 000 € d’amende | 3 ans de prison et 100 000 € d’amende |

| Efficacité | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

Rappel important : L’utilisation de ces deux outils doit se faire dans le respect de la loi.

2. Autres techniques de piratage (avancées)

Quelles sont également les différentes techniques de piratage courantes utilisées par les hackers pour s’infiltrer en douce dans votre espace personnel ?

a) Le phishing (hameçonnage)

Prérequis :

- Création de site web,

- Un message convaincant qui inspire confiance.

Cette technique consiste à envoyer des messages frauduleux à votre cible, via un courriel ou sms (dans ce cas, nous parlons de smishing).

Demandant des compétences plutôt avancées en informatique, les pirates informatiques se font passer pour des entités de confiance, telles qu’une banque, une administration, un service téléphonique etc. en reproduisant la mise en page des sites authentiques pour paraître plus crédibles.

En cliquant sur les images ou les liens envoyés, la cible sera renvoyée vers un site frauduleux, presque identique à l’original.

Ensuite, le message doit l’inciter à renseigner ses informations personnelles (identifiant et mot de passe), à condition que celle-ci soit aussi naïve pour le faire. C’est ainsi que les hackers dérobent les données les plus importantes de leurs victimes.

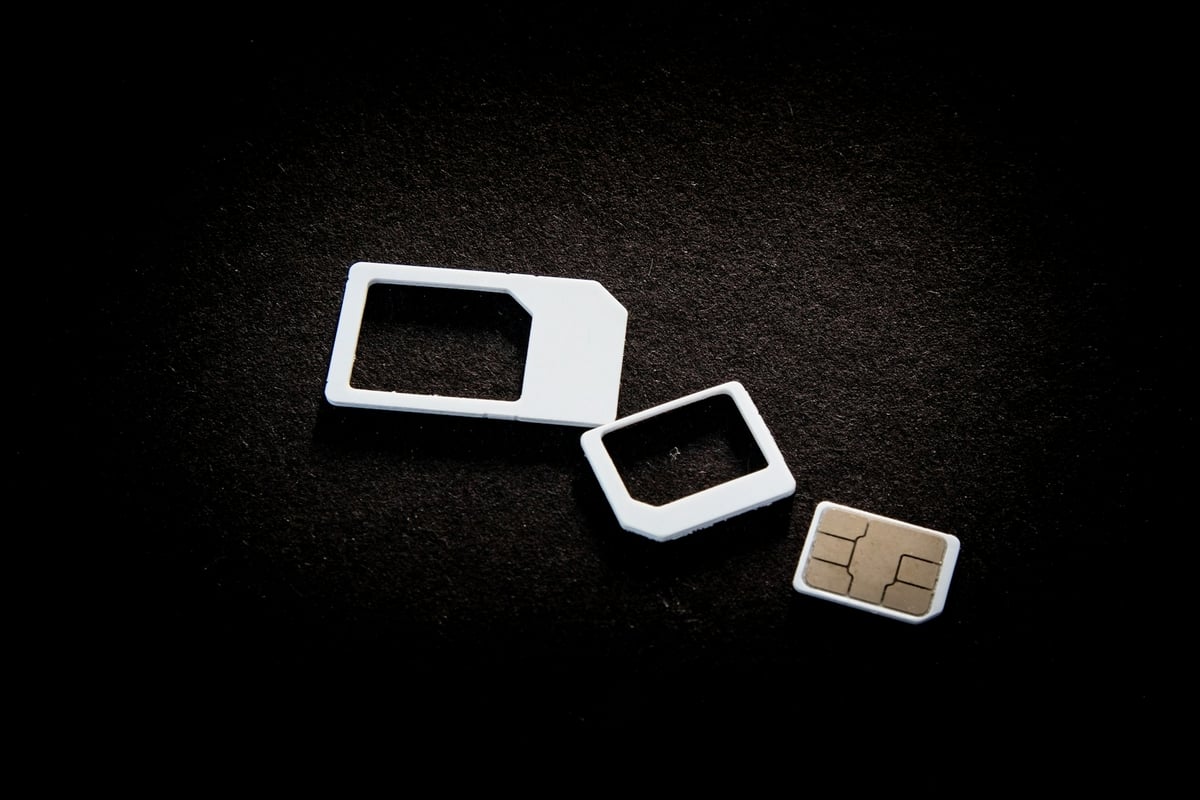

b) L’échange de carte SIM

Prérequis :

- Des informations personnelles précises sur la cible.

- La capacité à convaincre l’opérateur.

Le piratage d’une carte SIM se produit lorsqu’un hacker se fait passer pour la personne cible auprès de son opérateur mobile et le convainc de lui fournir une nouvelle carte SIM.

Une fois que cette dernière est activée par le hacker, l’ancienne sera désactivée. Le pirate peut alors accéder à tous les appels et messages, etc. sur la nouvelle carte SIM.

De plus, il peut aller au-delà, en exploitant les comptes avec des authentifications à deux facteurs, par exemple.

En connaissant les informations de connexion, les codes de vérification seront envoyés sur son téléphone au lieu de celui de la victime.

c) L’enregistreur de frappe

Prérequis :

- Installation d’une application d’enregistreur de frappe sur le téléphone cible.

En téléchargeant un enregistreur de frappe, le hacker peut suivre chaque frappe sur le clavier en temps réel.

Souvent, ces applications sont dissimulées dans des applications gratuites (jeux ou autres) et qui ne se trouvent pas sur les boutiques officielles, comme Apple Store ou Play Store.

Ainsi, si la cible le télécharge sur son téléphone, la collecte des données sensibles devient plus facile, telles que les mots de passe, les identifiants, sans que la cible n’en sache rien.

d) Via la connexion WI-FI

Prérequis :

- Être connecté au même réseau wifi que votre cible.

Cette méthode aussi souvent appelée “man in the middle” consiste à se connecter au même réseau Wifi public non protégé que la cible.

Par conséquent, le hacker peut facilement intercepter certaines informations sensibles, telles que des appels, des messages ou des codes d’authentification.

Cependant, le piratage via la wifi peut s’avérer plus ou moins inefficace si la personne utilise un VPN, ne se connecte pas à des sites sensibles ou n’effectue aucun achat.

D’ailleurs, si vous voulez utiliser un VPN pour vous protéger, comme NORDVPN gratuit, cliquez sur cet article !

e) Via Bluetooth

Prérequis :

- Logiciels spéciaux pour rechercher des appareils Bluetooth à proximité.

Les hackers peuvent également utiliser des logiciels conçus pour détecter des appareils Bluetooth dans un rayon de 15 mètres et s’y connecter silencieusement.

Cette technique leur permet d’accéder à toutes les informations disponibles sur le téléphone piraté.

Le pirate pourra ainsi, enregistrer les conversations ou encore géolocaliser le propriétaire, si l’appareil le permet.

f) Le juice jacking

Prérequis :

- Infecter une borne de recharge publique avec un malware.

Les pirates informatiques peuvent infecter les bornes de recharge USB dans des lieux publics avec des logiciels malveillants.

Si la victime utilise ces bornes pour recharger son téléphone, les virus se propagent sur son appareil, permettant aux hackers de recueillir facilement des informations sensibles.

Par contre, sachez que ces méthodes de piratage ne sont pas sans risque ! Découvrez dans ce tableau les différentes conséquences juridiques de celles-ci :

| ✔️ Techniques | ❓ Difficulté | ✅ Fonctionnalités | 👀 Risque | ▶️ Efficacité |

|---|---|---|---|---|

| Le hameçonnage | Assez difficile | Création d’un faux site web et faux lien. Repose sur la naïveté de la cible | jusqu’à 5 ans de prison et 375 000 € d’amende (article 313-1) | Moyen |

| L’échange de carte SIM | Difficile | La capacité à tromper un opérateur | 5 ans de prison et 75 000 € d’amende (article Art. 226-4-1) | Élevé |

| L’enregistreur de frappe | Moyenne | Intégré dans des applications gratuites, peut être difficile à cacher | 3 ans de prison et 100 000 € d’amende (article 323-1 alinéa 1) | Élevé |

| La connexion wifi | Moyenne | Demande une proximité au cible et des outils spécifiques | 1 an de prison et 45 000 € d’amende (article 226-15) | Assez faible |

| Le Bluetooth | Difficile | Une portée assez limitée (10 à 15 m) | 3 ans de prison et 100 000 € d’amende (article 323-1) | Faible |

| Le juice jacking | Difficile | Capacité à infecter un port USB physique d’un logiciel malware dans un endroit publique. | 5 ans de prison et 150 000 € d’amende (article 323-3) | Faible |

Comment savoir si votre téléphone est hacké ?

Vous vous doutez qu’un logiciel espion est installé sur votre appareil ?

Courez vite vers cet article sur comment vérifier si votre téléphone est espionné pour le savoir !

Comment protéger son smartphone contre les attaques ?

Maintenant que vous connaissez les méthodes des pirates, voici comment faire pour rester en sécurité.

- Contre les logiciels espions comme mSpy et EyeZy : découvrez comment détecter mSpy et EyeZy sur votre téléphone,

- Contre le Phishing : ne jamais cliquer sur un lien reçu par SMS, vérifiez toujours l’expéditeur et privilégiez les sites officiels,

- Contre le WIFI public : utilisez toujours un VPN pour chiffrer vos échanges,

- Contre l’échange de carte SIM : demandez à votre opérateur d’activer un code de sécurité obligatoire pour toute demande de nouvelle carte,

- Contre le Juice Jacking : utilisez votre propre prise secteur sur les bornes de recharges publiques,

- Contre le piratage via Bluetooth : désactivez votre Bluetooth en public lorsque vous ne l’utilisez pas.

Et en prime, pour tous vos comptes importants, n’oubliez pas d’activer l’authentification à deux facteurs (2FA).

FAQ

Comment pirater un téléphone à distance sans avoir l’appareil en main ?

Il existe des logiciels de piratage et des techniques de hacking qui promettent le piratage à distance, à savoir le phishing, le juice jacking, etc.

Certaines peuvent nécessiter plus de compétences informatiques que d’autres, et les risques sont élevés si vous vous faites prendre !

Comment lire les messages supprimés sur le téléphone de mon fils/ma fille ?

Il peut être difficile de consulter les conversations supprimées sur un appareil mobile. Des fonctionnalités natives sur certains téléphones peuvent parfois vous aider.

Sur iOS :

- Messages ⇒ menu en haut à droite ⇒ Suppressions.

S’il est récupérable, vous trouverez le message dans cette section.

Sur Android :

- Messages ⇒ Trois points ou Menu en haut à droite de l’écran ⇒ Les messages encore récupérables sont disponibles ici.

Dans le cas contraire, certains utilisent les fonctionnalités des logiciels espions comme EyeZy, qui permettent de retrouver facilement des conversations supprimées sur l’appareil mobile de leur cible.

Est-ce que je peux voir l’historique de navigation même en mode privé ?

Avec des logiciels de contrôle parental comme mSpy, conçus pour les parents qui veulent protéger au mieux leurs enfants, il est possible de consulter l’intégralité de l’historique de navigation, même en mode privé.

Quel est le meilleur logiciel espion totalement invisible sur le téléphone ?

Parmi les meilleurs outils disponibles sur le marché, de nombreux parents ont fait confiance à mSpy et EyeZy pour la surveillance de leurs enfants.

Les raisons sont les suivantes :

- Ils sont bien notés par les utilisateurs sur des plateformes d’avis, de téléchargement. Si vous voulez consulter des avis sur ces deux services, découvrez les avis sur mSpy et les avis sur EyeZy !

- Ils disposent également d’une équipe active qui saura répondre à tout problème lié à la création de votre compte (24h/24).

- Ils sont faciles à utiliser même pour les parents.

Toutefois, notez que ces logiciels ont été développés dans le but de garder un œil sur des enfants, adolescents, et non pour voler des données sur les téléphones d’autrui.

Par conséquent, l’utilisation de ces logiciels à des fins malveillantes est interdite par la loi.

Comment localiser mon enfant sans qu’il reçoive une notification de partage de position ?

Les applications de localisation comme Geofinder envoient des notifications de partage de position pour fonctionner, mais ce n’est pas le cas pour certains logiciels comme mSpy et EyeZy.

Une fois installé sur le téléphone à surveiller, vous pouvez sereinement accéder à leur localisation.

Est-ce légal de surveiller son enfant mineur à son insu ?

Selon l’article 371-1 du Code Civil, un parent a pour rôle de protéger ses enfants. Cependant, un enfant, même mineur, a également droit au respect de sa vie privée.

Ainsi, si vous voulez les aider en installant des logiciels espions sur leur téléphone, il est vivement recommandé de dialoguer avec vos enfants au sujet de la situation, ainsi que de vos raisons.

Consultez le site de CNIL pour en savoir plus sur vos obligations en tant que parent et mieux comprendre l’équilibre entre sécurité et respect de la vie privée.

En somme, pour accéder à un téléphone portable, il existe des logiciels et des techniques de piratage courantes que les hackers utilisent.

Il ne faut pas négliger que ces outils constituent une violation de la vie privée et sont interdits par la loi.

Encore une fois, il convient de rappeler que cet article a pour but d’informer sur les différentes techniques pour pirater un téléphone afin de vous protéger au mieux.

Si vous avez des questions ou des commentaires, n’hésitez pas à les poser !

For all that is needing the opportunity to spy or hack a phone and see all of its information, it can be possible to view all the messages, call logs, live location, shared media and notes, access to entirely everything from target device.

It’s simple to understand and operate .

A very good way and contact to reach when needing all hacking and spying access to devices.

🥲

🥲

Molto interessante il tuo sito!

E’ possibile installare da remoto?

E chi fa questo lavoro?

Tu as :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

et non pas possible à distance