Vidste du, at du ikke længere behøver at være et geni for at hacker -en telefon ?

Uanset om det er for beskytte din børn Hvor advarer den bedst mulige udnyttelse af metoder af cyberkriminelle, Opdag de mest almindelige teknikker til at hacke en smartphone i 2026!

Advarsel: Denne artikel opfordrer ikke til telefonhacking. Den ser på de forskellige teknikker, som hackere bruger til at hacke en mobiltelefon..

Nogle af de mest populære værktøjer til at hacke telefoner :

mSpy applikation til forældrekontrol

EyeZy applikation til forældrekontrol

1. Hack en telefon med mSpy og EyeZy

mSpy og EyeZy er forældrekontrolprogrammer, der er designet til, at forældre kan overvåge deres børns telefoner.

Det skal dog bemærkes, at nogle mennesker bruger mSpy og EyeZy til ondsindede formål, især for at hacke sig ind i telefonen hos en person, der står dem nær, f.eks. deres ægtefælle eller andre personer.

1. Hack en telefon med mSpy

Brugen af mSpy adskiller sig mellem de to operativsystemer (Android og iOS). Da dette er et værktøj til forældre, er det meget nemt at bruge og kræver ingen særlige færdigheder. ingen særlige færdigheder i IT.

På Android

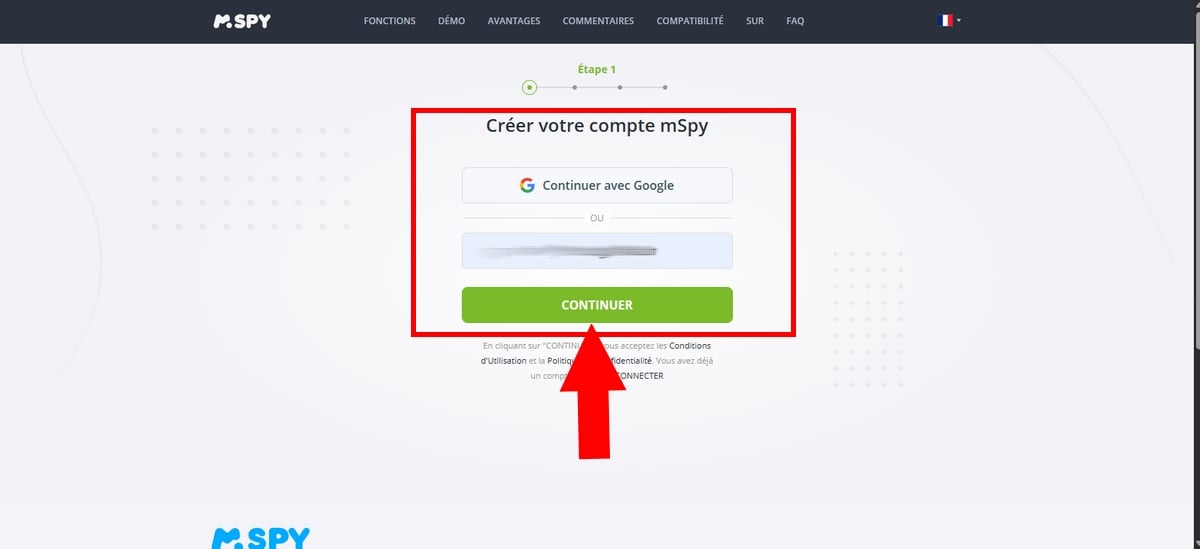

- Det første skridt er at Opret en konto på dette websted:

- Klik på knappen Prøv det nu grøn for Opret en konto,

- Indtast din email adresse eller fortsæt med din Google-konto,

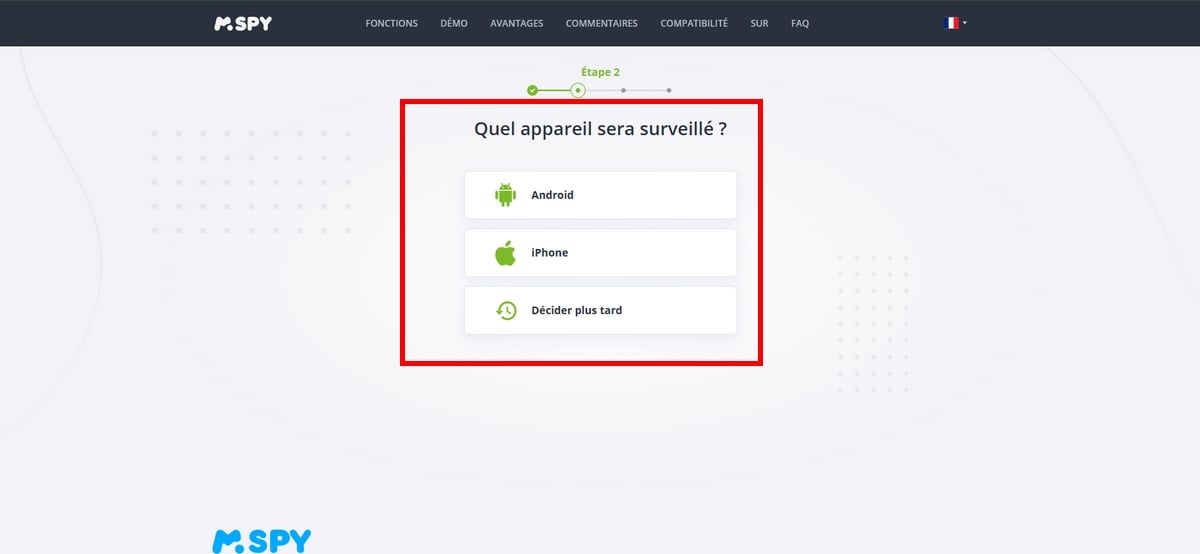

- Vælg derefter android som den enhed, der skal overvåges, men du kan også beslutte det senere,

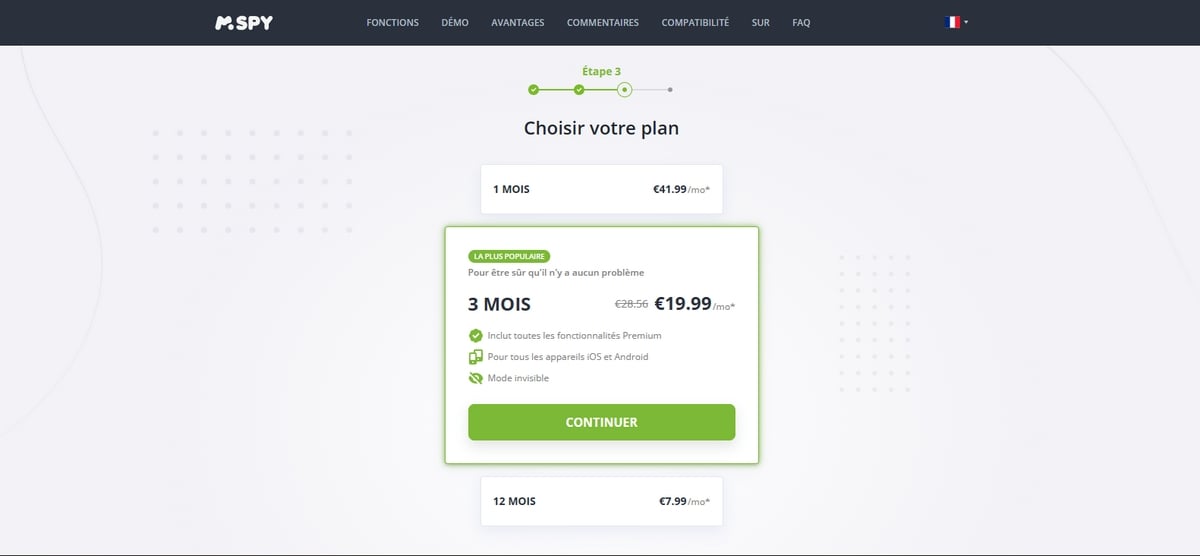

- Vælg den sats, der passer dig. Hvis du gerne vil have nogle råd om dette emne, skal du først finde ud af mere om de forskellige Priser på mSpy-abonnementer !

- Har du truffet dit valg? Hvis du vil vide, om mSpy tilbyder en gratis version, Læs vores artikel for at finde ud af mere!

- Tilføj dine betalingsoplysninger. Når du har foretaget dit køb, modtager du en e-mail, der indeholder konfigurationslinket, din adgangskode og din brugernavn vil blive sendt til dig.

- Lad os gå videre til næste trin! Her skal du have fysisk adgang til den telefon, du vil overvåge.

Sådan gør du Hent og opstillet mSpy på den telefon, der skal overvåges:

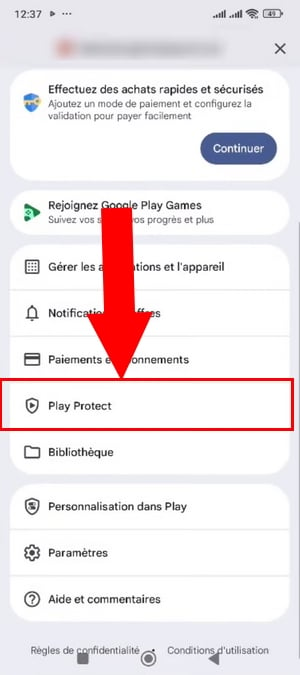

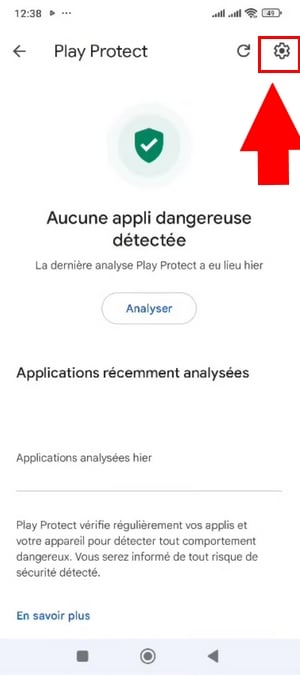

- Besøg den Legetøjsforretning, og deaktivere Play Protect-funktion,

Profil på PlayStore ©Antonin for Alucare

- Vælg indstillingen Spil beskyttet,

- Klik derefter på ikonet Indstillinger øverst til højre på skærmen,

- Deaktiver Nu er funktionen Spil Beskyt og bekræft denne handling ved at klikke på Deaktiver.

- Hent og installere mSpy-applikationen på den enhed, der skal hackes,

- Log ind på din mSpy-konto for at finde ud af, hvordan du installerer den på måltelefonen.

På iOS

At bruge mSpy På iOS har du to valgmuligheder:

- Synkronisering via iCloud (iCloud-login og adgangskode kræves)

- WI-Fi synkronisering

Disse 2’ved hjælp af mSpy tilbyder forskellige funktioner.

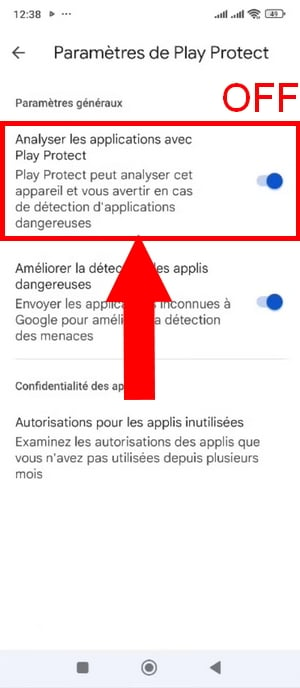

a) Via iCloud Sync :

- Start med at besøge denne side for at Opret din konto gratis og følg de forskellige trin frem til betaling:

- Når du har tegnet et abonnement, skal du vælge iOS-enheden, og vælg derefter installationsmetoden iCloud Sync.

- Opret forbindelse til din mSpy-konto ved hjælp af dit login og din adgangskode, som du har fået tilsendt pr. e-mail på forhånd.

- Nu skal du overvåge målenheden, Indsæt dine iCloud-legitimationsoplysninger.

Indsæt din teenagers iCloud-legitimationsoplysninger ©Antonin for Alucare

- To meddelelser vil blive sendt sendt efterfølgende, hvoraf den første blev sendt til e-mailadressen iCloud og den anden til den mobile målenhed, der indeholder en 6-cifret kode.

- Indsæt den bekræftelseskode, der er sendt til målenheden, på din mSpy-konto.

- Dataindsamlingen begynder, og du skal vente et par minutter for at få alle data.

b) Ved WI-FI-synkronisering

- Når du har valgt en Abonnement, Et link til at downloade en ekstra ansøgning er inkluderet.

- Installer den WI-FI-synkronisering ved at klikke på dette link og derefter oprette forbindelse iPhone at holde øje med på din Mac Hvor computer ved hjælp af et kabel,

- Start derefter programmet på din computer og vente på, at måltelefonens data bliver sikkerhedskopieret af den, før du afbryder forbindelsen til iPhone.

- Endelig er dataene om denne iPhone vil være synlig på din personlige konto.

Bemærk:

- Den anvendte pc og den enhed, der skal overvåges, skal være forbundet til det samme Wifi-netværk for at få det til at fungere.

Overvåg en smartphone med EyeZy

EyeZy er en anden anvendelse af Forældrekontrol designet til, at forældre kan holde øje med deres børn.

Men nogle mennesker bruger det også på en indirekte måde til at hacke en enhed og stjæle personlige oplysninger af andre.

Ligesom mSpy som er dedikeret til forældre, brugen af af EyeZy er let og kræver ingen særlige computerfærdigheder, men kræver fysisk adgang til den telefon, der skal overvåges.

Fremgangsmåden er stort set den samme som med mSpy.

På Android

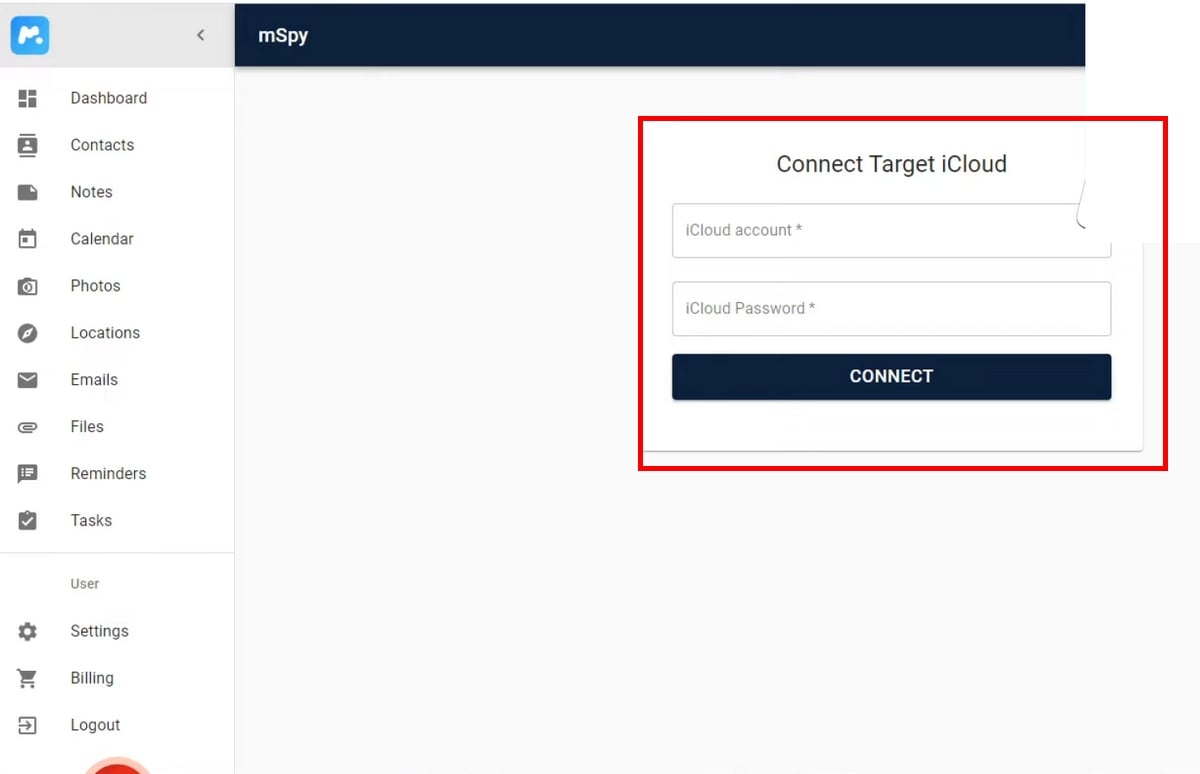

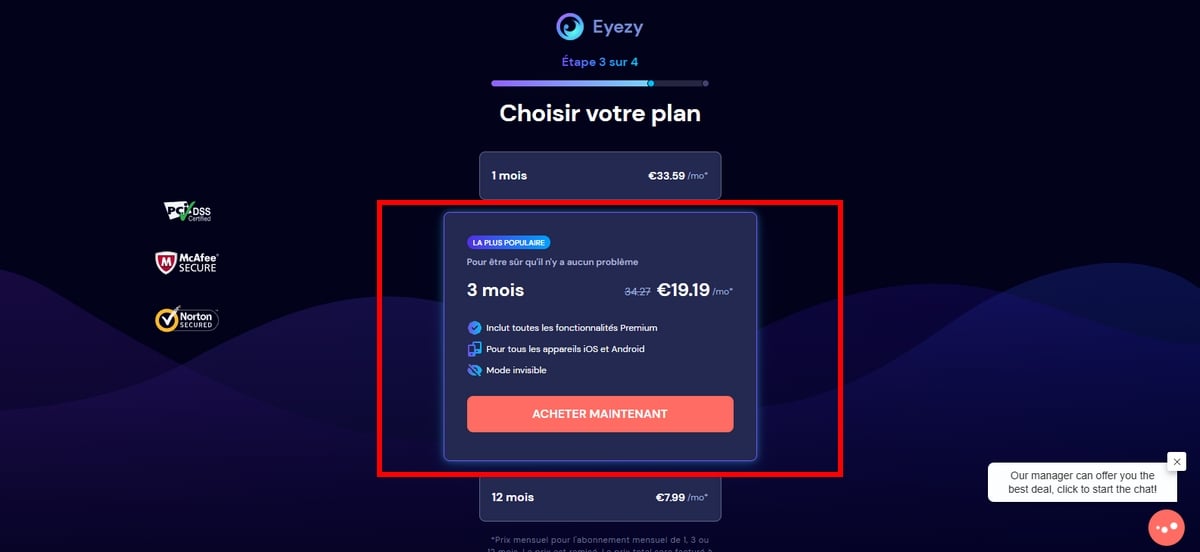

- start med Opret en konto ved at klikke på Prøv nu i pastelrød her:

- Indtast din e-mailadresse, og Blive ved

- Vælg, hvilken enhed du vil overvåge (Android Hvor iPhone),

- Vælg nu den Abonnementsplan ved at klikke på Køb nu. Men først, hvis du har lyst, kan du finde ud af mere om EyeZy-abonnementspriser,

- Tilføj derefter Betalingsoplysninger for at afslutte købet af dit EyeZy-abonnement.

Når du har foretaget dit køb, skal du gå til målenheden.

- Åben Legetøjsforretning og deaktivere Spil Beskyt,

- På den EyeZy-konto, du opretter, vises alle de downloadtrin, der kræves for at installere den på målenheden.

På iOS

Først og fremmest skal du bruge følgende ting til de følgende trin:

- Det iCloud-legitimationsoplysninger af din elskede.

- EN fysisk adgang til den pågældende telefon.

a) Via WI-FI Sync :

- Når du har tilmeldt dig, skal du være opmærksom på, at en yderligere ansøgning tilføjes til den for at installere synkroniseringsprogrammet,

- Gå til din instrumentbræt, Vælg den version af din enhed,

- Tilslut derefter målenheden til din computer Hvor Mac ved hjælp af et passende kabel,

- Når den er tilsluttet, kan overførsel vil begynde.

- Vær så venlig Tag ikke stikket ud telefonen, indtil sikkerhedskopieringen er færdig.

- Endelig vil dit dashboard vise dig alle data på din telefon i realtid.

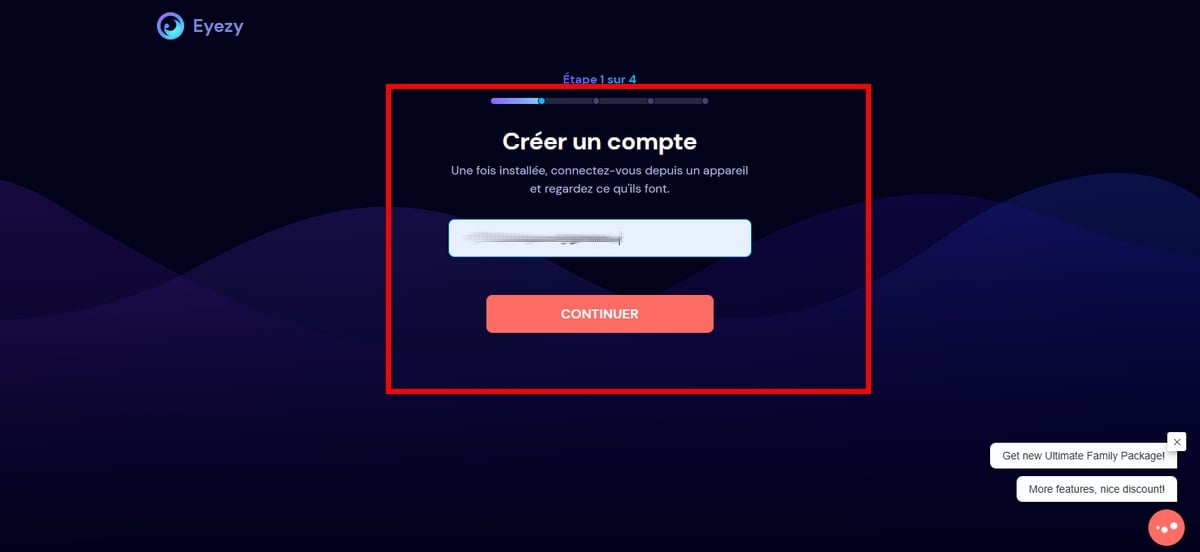

b) Synkronisering med iCloud

Det her Installationsmetode er lige så nemt og tager kun et par minutter!

- Opret forbindelse til din EyeZy-konto på din private plads, som du får, når betalingen er foretaget,

- Vælge iOS som den type enhed, der skal overvåges,

- Så vælg den iCloud-synkronisering,

- Du vil blive omdirigeret til en anden login-side, hvor du skal Indtast dine iCloud-legitimationsoplysninger og din søns/datters adgangskode,

- Bemærk derefter, at to indlæg vil blive sendt samtidig:

- En på telefon på skærm

- En anden på e-mail-adressen der er knyttet til iCloud-kontoen,

- Du skal blot indsætte Bekræftelseskode sendt til telefonen for at blive overvåget på EyeZys hjemmeside.

Ialt, mSpy og EyeZy kræver fysisk adgang til enheden og/eller kendskab til målets personlige identifikatorer (dvs. iCloud og adgangskoder).

| ✔️ Om os | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| Kompatibilitet | Android/iOS | Android/iOS |

| Vanskelighed | Let | Let |

| Risiko ved brug til ondsindede formål | 3 års fængsel og 100.000 euro i bøde | 3 års fængsel og 100.000 euro i bøde |

| Effektivitet | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

Vigtig påmindelse Disse to værktøjer skal bruges i overensstemmelse med loven.

2. Andre (avancerede) hacking-teknikker

Hvad er de forskellige piratteknikker brugt af hackere til at snige sig ind i dit personlige rum?

a) Phishing

Forudsætninger :

- Oprettelse af internet side,

- EN overbevisende budskab der indgyder tillid.

Denne teknik indebærer sende falske beskeder til dit mål, via e-mail eller SMS (i dette tilfælde taler vi om smishing).

Kræver færdigheder, der er mere fremskridt Inden for IT udgiver hackere sig for at være computereksperter. Betroede enheder, såsom en Bank, a administration, -en telefonservice etc., der gengiver layoutet på autentiske websteder for at få dem til at se mere troværdige ud.

Ved at klikke på billeder hvor er Links sendt, vil målet blive omdirigeret til et bedragerisk websted, der er næsten identisk med det oprindelige.

Dernæst skal budskabet opmuntre dem til at Indtast dine personlige oplysninger (brugernavn og adgangskode), hvis de er naive nok til at gøre det. Det er sådan, hackere stjæler deres ofres vigtigste data.

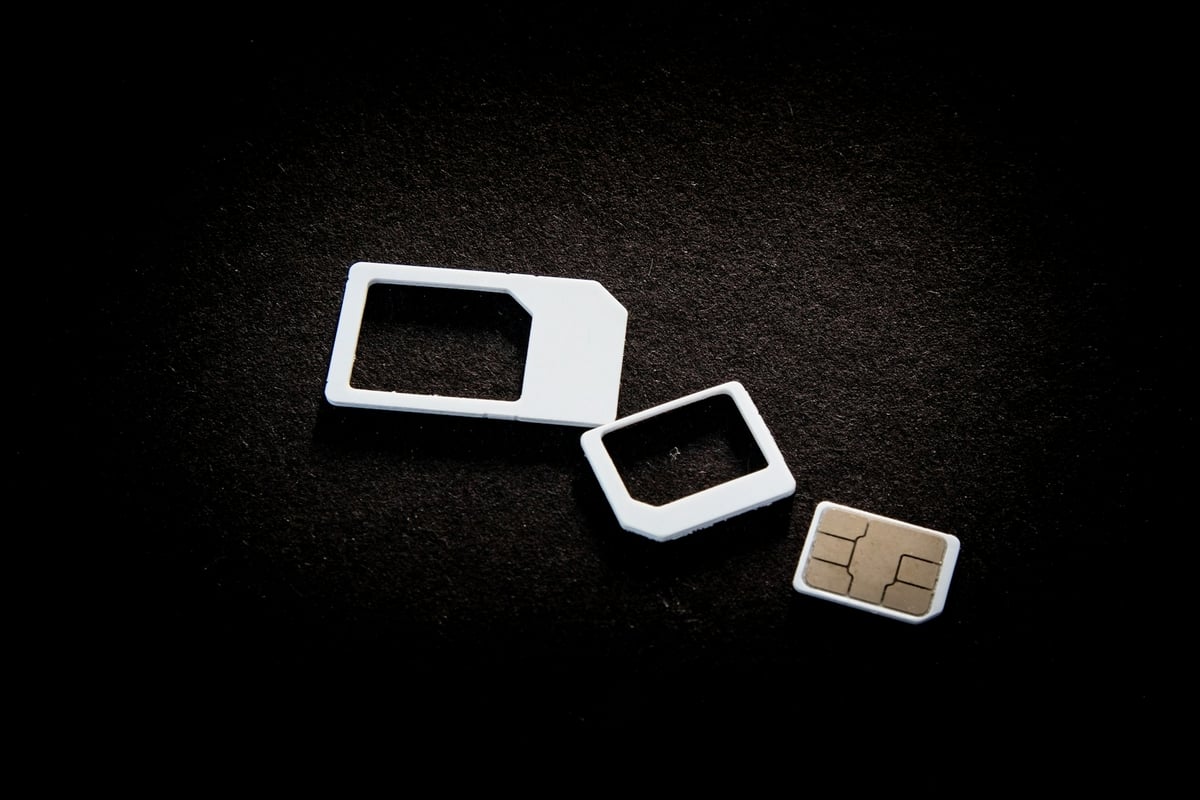

b) Udskiftning af SIM-kort

Forudsætninger :

- Af personlige oplysninger på målet.

- Evnen til at overbevise operatøren.

Hacking af en SIM-kort opstår, når en hacker udgiver sig for at være målpersonen for deres Mobiloperatør og overbeviste ham om at give hende en ny SIM-kort.

Når den er aktiveret af hacker, bliver den gamle deaktiveret. Hackeren kan derefter få adgang til alle opkald og beskeder osv. på nyt SIM-kort.

Den kan oven i købet gå videre ved at udnytte de Regnskaber med nogle autentificeringer på to faktorer, for eksempel.

Ved at kende login-oplysningerne kan koder af Tjek vil blive sendt til hans telefon i stedet for offerets.

c) Keyloggeren

Forudsætninger :

- Facilitet af en Ansøgning keylogger på måltelefonen.

Ved at downloade en keylogger kan hackeren Spor hvert eneste tastetryk på tastaturet i realtid.

Ofte er disse applikationer skjult i gratis applikationer (spil Hvor andre), som ikke er tilgængelige i officielle butikker som Apple Store eller Play Store.

Så hvis målet downloader det på sin telefon, vil samlingen af følsomme data bliver lettere, som f.eks. adgangskoder, dem identifikatorer, uden at målet ved noget om det.

d) Via WI-FI-forbindelsen

Forudsætninger :

- Være forbundet til det samme wifi-netværk end dit mål.

Denne metode, som ofte kaldes“man in the middle”er at oprette forbindelse til den samme offentligt WiFi-netværk ubeskyttet end målet.

Som følge heraf kan hackere nemt afskærmning visse følsomme oplysninger, f.eks. opkald, beskeder eller godkendelseskoder.

Men piratkopiering via wifi kan være mere eller mindre ineffektiv, hvis personen bruger en vpn, Den opretter ikke forbindelse til følsomme websteder eller foretager køb.

Hvad mere er, hvis du vil bruge en VPN til at beskytte dig selv, som f.eks. Gratis NORDVPNKlik på denne artikel!

e) Via Bluetooth

Forudsætninger :

- Særlig software for at søge efter enheder Bluetooth i nærheden.

Hackere kan også bruge software, der er designet til at opdage Bluetooth-enheder inden for en radius af 15 meter og oprette forbindelse til den lydløst.

Denne teknik gør det muligt for dem at få adgang til alle de oplysninger, der er tilgængelige på den hackede telefon.

Hackeren vil være i stand til at optage samtaler eller Geolokalisering ejeren, hvis apparatet tillader det.

f) Juice-jacking

Forudsætninger :

- Smitte en terminal til genoplade offentligheden med malware.

Det Hackere kan inficere Terminaler af USB-opladning på offentlige steder med ondsindet software.

Hvis offeret bruger disse terminaler til at oplade sin telefon, vil Virus spredes på dens enhed, hvilket giver hackere mulighed for at indsamle følsomme oplysninger.

Du skal dog vide, at disse metoder piratkopiering er ikke uden risiko! I denne tabel kan du finde ud af mere om de forskellige juridiske konsekvenser af disse:

| ✔️ Teknikker | ❓ Sværhedsgrad | ✅ Funktioner | 👀 Risiko | ▶️ Effektivitet |

|---|---|---|---|---|

| det phishing | Ganske vanskeligt | Oprettelse af en falsk hjemmeside og et falsk link. Baseret på naivitet af mål | op til 5 års fængsel og en bøde på €375.000 (artikel 313-1) | Medium |

| L'Udveksling af SIM-kort | Svært | Evnen til at bedrage -en operatør | 5 års fængsel og en bøde på 75.000 euro (art. 226-4-1) | Høj |

| L'Optager af tastetryk | Betyde | Integreret i gratis applikationer, kan være svær at skjule | 3 års fængsel og en bøde på 100.000 euro (artikel 323-1, stk. 1) | Høj |

| Det wi-fi-forbindelse | Betyde | Anmod om en nærhed til målet og specifikke værktøjer | 1 års fængsel og en bøde på 45.000 euro (artikel 226-15) | Temmelig lav |

| det Bluetooth | Svært | EN omfang ret begrænset (10 til 15 m) | 3 års fængsel og 100.000 euro i bøde (artikel 323-1) | Svag |

| det juice jacking | Svært | Mulighed for at inficere en fysisk USB-port med malware på et offentligt sted. | 5 års fængsel og 150.000 euro i bøde (artikel 323-3) | Svag |

Hvordan kan du se, om din telefon er blevet hacket?

Du kan forestille dig, at spyware er installeret på din enhed?

Kør til denne artikel på Sådan tjekker du, om din telefon bliver udspioneret for at finde ud af det!

Hvordan kan du beskytte din smartphone mod angreb?

Nu hvor du kender de metoder, som hackere bruger, kan du se, hvad du kan gøre for at være sikker.

- Imod spyware som mSpy og EyeZy: opdag hvordan man opdager mSpy og EyeZy på din telefon,

- I modsætning til Phishing Lad være med at Klik aldrig på et link, du har modtaget via sms, skal du altid tjekke afsenderen og foretrække officielle sider,

- I modsætning til Offentlig WIFI Brug altid en vpn til at kryptere dine udvekslinger,

- I modsætning til’Udveksling af SIM-kort Bed din operatør om at aktivere en obligatorisk sikkerhedskode for alle nye kortanmodninger,

- I modsætning til Juice Jacking Brug dit eget stik ved offentlige ladestandere,

- Mod piratkopiering via Bluetooth Deaktiver din Bluetooth i det offentlige rum, når du ikke bruger den.

Og som en bonus til alle dine vigtige konti skal du ikke glemme at aktivere’to-faktor-autentificering (2FA).

Ofte stillede spørgsmål

Hvordan kan jeg fjernhacke en telefon uden at holde den i hånden?

Der er piratkopierings-software og hackingteknikker, der giver mulighed for fjernhacking, nemlig phishing, det juice jacking, etc.

Nogle kræver måske mere IT-færdigheder end andre, og risikoen er stor, hvis du bliver taget!

Hvordan kan jeg læse de slettede beskeder på min søns/datters telefon?

Det kan være svært at konsultere slettede samtaler på en mobil enhed. Indbyggede funktioner på visse telefoner kan nogle gange hjælpe.

På iOS :

- Beskeder ⇒ menu øverst til højre ⇒. Sletninger.

Hvis den kan gendannes, skal du finde det besked i dette afsnit.

På Android :

- Beskeder ⇒ Tre punkter eller Menu øverst til højre på skærmen ⇒ Beskeder vises stadig kan inddrives er tilgængelige her.

Ellers bruger nogle mennesker spyware-funktioner som f.eks. EyeZy, der gør det muligt Find nemt slettede samtaler på deres målgruppes mobile enhed.

Kan jeg se min browserhistorik selv i privat tilstand?

Med forældrekontrolsoftware som f.eks. mSpy, designet til forældre, der ønsker at beskytte til deres børn, er det muligt at se hele deres browserhistorik, selv i privat tilstand.

Hvad er det bedste helt usynlige spyware til din telefon?

Blandt de de bedste tilgængelige værktøjer på markedet, har mange forældre sat deres lid til mSpy og EyeZy til at passe deres børn.

Årsagerne er som følger:

- De er godt bedømt af brugerne på anmeldelses- og downloadplatforme. Hvis du gerne vil læse anmeldelser af disse to tjenester, kan du finde ud af mere om dem på udtalelse om mSpy og udtalelse om EyeZy !

- De har også en aktivt team som vil være i stand til at håndtere eventuelle problemer i forbindelse med oprettelsen af din konto (24 timer i døgnet).

- De er let at bruge Selv for forældre.

Bemærk dog, at denne software er udviklet til at holde øje med børn og teenagere, ikke til at stjæle data fra andre folks telefoner.

Som følge heraf er brugen af denne software til ondsindede formål er forbudt ved lov.

Hvordan kan jeg finde mit barn, uden at det modtager en meddelelse om deling af placering?

Lokationsbaserede applikationer som f.eks. geofinder sende meddelelser om positionsdeling for at kunne fungere, men det er ikke tilfældet for visse programmer som f.eks. mSpy og EyeZy.

Når den er installeret på den telefon, du vil overvåge, kan du få adgang til den med ro i sindet. placering.

Er det lovligt at overvåge et mindreårigt barn uden dets viden?

I henhold til’artikel 371-1 i den franske borgerlige lovbog, Forældres rolle er at beskytte deres børn. Men et barn, selv en mindreårig, har også ret til respekt for sit privatliv.

Så hvis du vil hjælpe dem ved at installere spyware på deres telefon, Vi anbefaler på det kraftigste, at du dialog med dine børn om situationen og dine grunde til den.

Rådfør dig med CNIL's hjemmeside for at finde ud af mere om dine forpligtelser som forælder og bedre forstå balancen mellem sikkerhed og privatliv.

Kort sagt, for få adgang til en mobiltelefon, Der findes almindelige hackingteknikker og software, som bruges af hackere.

Det er vigtigt ikke at overse, at disse værktøjer repræsenterer en krænkelse af privatlivets fred og er forbudt ved lov.

Igen skal man huske på, at formålet med denne artikel er at give information om de forskellige teknikker til piratkopiere en telefon for at beskytte dig så godt vi kan.

Hvis du har spørgsmål eller kommentarer, så tøv ikke med at spørge!

For alt det, der har brug for muligheden for at spionere eller hacke en telefon og se alle dens oplysninger, kan det være muligt at se alle beskeder, opkaldslogger, live placering, delte medier og noter, adgang til alt fra målenheden.

Det er nemt at forstå og betjene.

En meget god måde og kontakt at nå, når du har brug for al hacking og spionadgang til enheder.

🥲

🥲

Molto interessant il tuo sito!

Er det muligt at installere en fjernbetjening?

Har du lyst til lavoro?

Du har :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

og ikke muligt på afstand