¿Sabías que ya no hace falta ser un genio para hacker un teléfono ?

Ya sea para proteger su niños Donde avise a el mejor uso posible de métodos desde ciberdelincuentes, ¡Descubre las técnicas más comunes para hackear un smartphone en 2026!

Advertencia: este artículo no fomenta el pirateo telefónico. Analiza las diferentes técnicas utilizadas por los hackers para piratear un teléfono móvil.

Algunas de las herramientas más populares para hackear teléfonos :

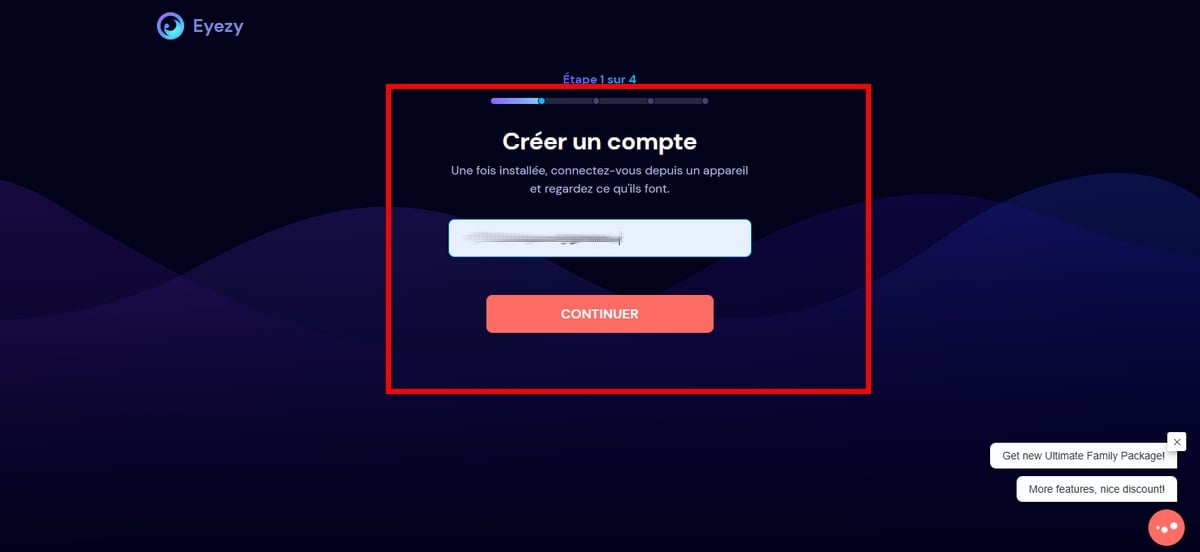

Aplicación de control parental mSpy

Aplicación de control parental EyeZy

1. Hackear un teléfono con mSpy y EyeZy

mSpy y EyeZy son aplicaciones de control parental diseñadas para que los padres supervisen los teléfonos de sus hijos.

No obstante, cabe señalar que algunas personas utilizan mSpy y EyeZy con fines malintencionados, en particular para piratear el teléfono de alguien cercano, como su cónyuge u otras personas.

1. Hackear un teléfono con mSpy

El uso de mSpy difiere entre los dos sistemas operativos (Android y iOS). Al tratarse de una herramienta dedicada a los padres, es muy fácil de usar y no requiere conocimientos especiales. ninguna habilidad en particular en TI.

En Android

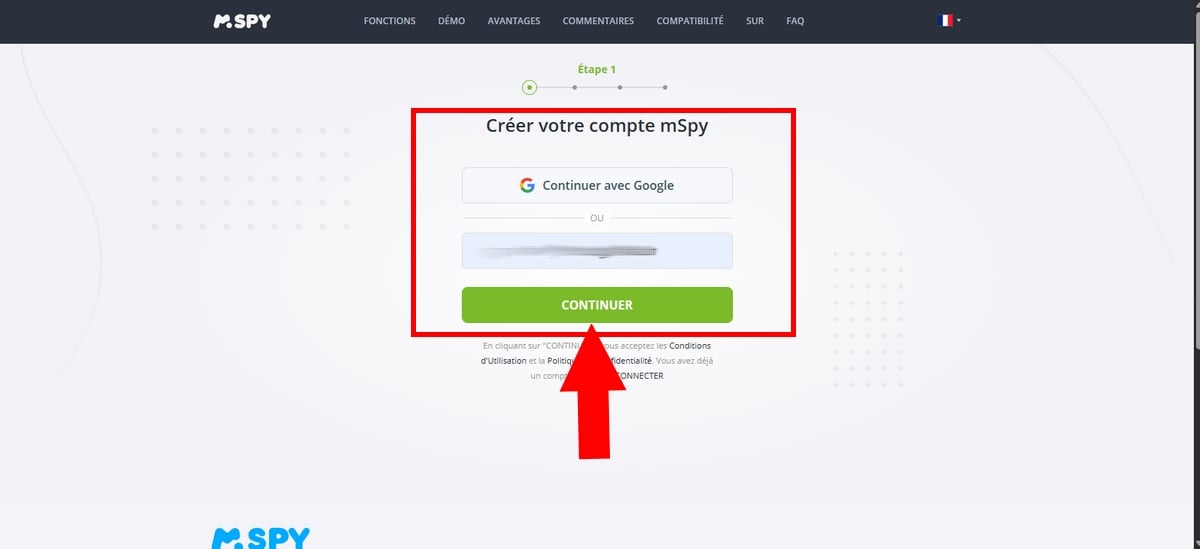

- El primer paso es crear una cuenta en este sitio:

- Haga clic en el botón Pruébelo ahora verde para crear una cuenta,

- Introduzca su dirección de correo electrónico o continuar con su Cuenta de Google,

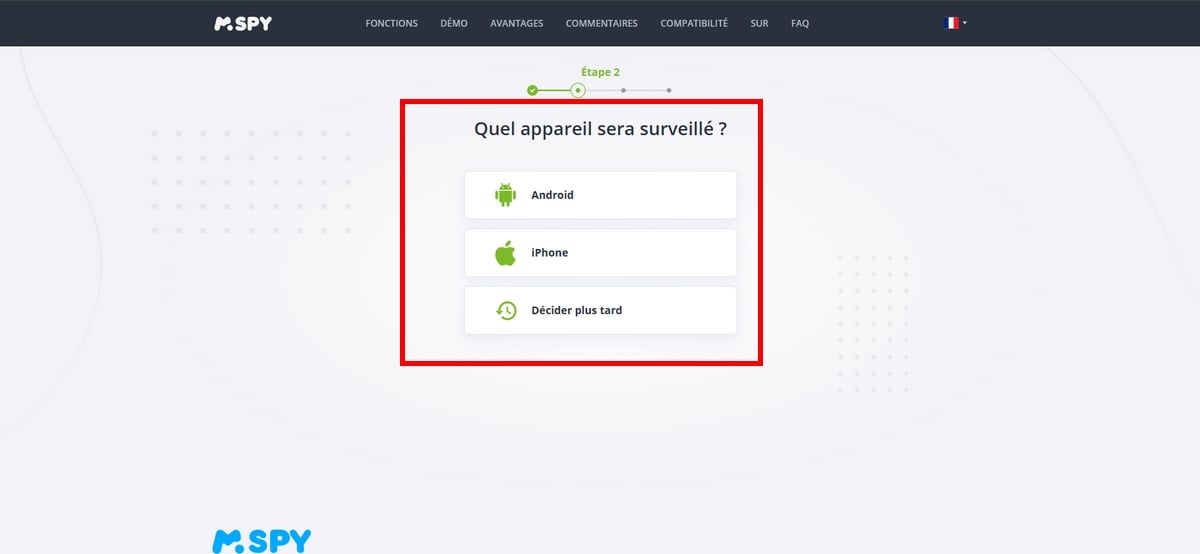

- A continuación, seleccione androide como el dispositivo a supervisar, pero también puede decidirlo más tarde,

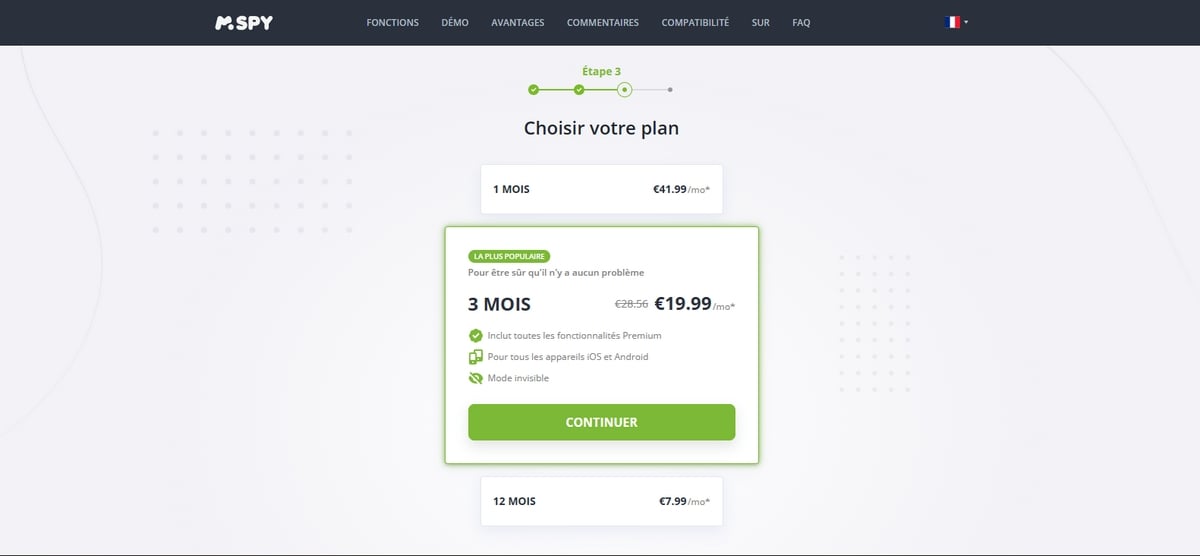

- Elija la tarifa que más le convenga. Si quieres un consejo sobre este tema, infórmate primero sobre las distintas Precios de suscripción a mSpy !

- ¿Ha hecho ya su elección? Si quiere saber si mSpy ofrece una versión gratuita, Para saber más, lea nuestro artículo.

- Añade tus datos de pago. A continuación, una vez realizada la compra, recibirás un correo electrónico con el enlace de configuración, tu contraseña y su nombre de usuario se le enviará.

- Pasemos al siguiente paso. Para ello, necesitarás acceso físico al teléfono que quieres monitorizar.

He aquí cómo Descargar y establecer mSpy en el teléfono que se va a controlar :

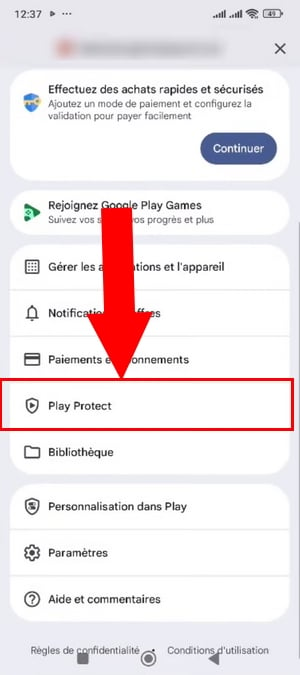

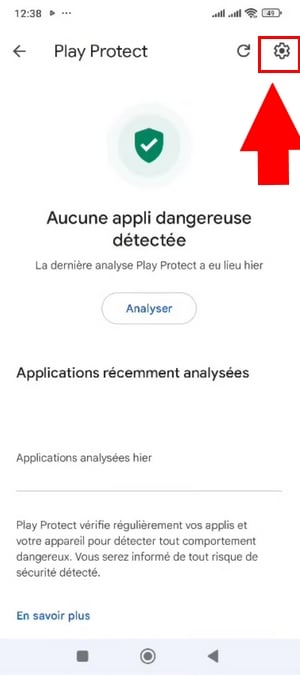

- Visite el Tienda de juegos, y desactivar el Función Play Protect,

Perfil en PlayStore ©Antonin para Alucare

- Elija una opción Juega a Proteger,

- A continuación, haga clic en el icono configuraciones en la parte superior derecha de la pantalla,

- Desactivar ahora la función Jugar a Proteger y confirme esta acción pulsando Desactivar.

- Descargar y instalar la aplicación mSpy en el dispositivo a hackear,

- Inicie sesión en su cuenta de mSpy para averiguar cómo instalarlo en el teléfono de destino.

En iOS

Para utilizar mSpy en iOS, tendrás 2 opciones:

- Sincronización a través de iCloud (se requiere nombre de usuario y contraseña de iCloud)

- Sincronización WI-Fi

Estos 2’utilizando mSpy ofrecen distintas funcionalidades.

a) A través de iCloud Sync :

- Empiece por visitar este sitio para cree su cuenta gratuitamente y siga los distintos pasos hasta el pago:

- Una vez contratada la suscripción, seleccione el dispositivo iOS, y elija el método de instalación de iCloud Sync.

- Conéctese a su Cuenta mSpy utilizando su nombre de usuario y contraseña, enviados previamente por correo electrónico.

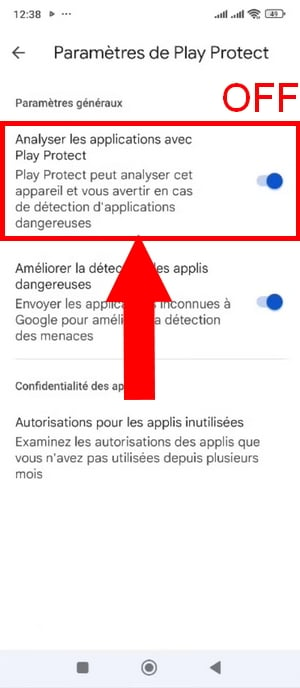

- Ahora a monitorizar el dispositivo de destino, introduce tus credenciales de iCloud.

Introduce las credenciales de iCloud de tu hijo ©Antonin para Alucare

- Se enviarán dos notificaciones enviado posteriormente, el primero de los cuales se envió a la dirección de correo electrónico iCloud y la segunda al dispositivo móvil de destino que contiene un Código de 6 cifras.

- Introduzca el código de confirmación enviado al dispositivo de destino en su Cuenta mSpy.

- Comenzará la recogida de datos y deberá esperar unos minutos para obtener todos los datos.

b) Por sincronización WI-FI

- Cuando haya elegido un suscripción, Se incluye un enlace para descargar una solicitud adicional.

- Instale el Sincronización WI-FI haciendo clic en este enlace y, a continuación, conéctese el iPhone a tener en cuenta en su Mac Donde computadora utilizando un cable,

- A continuación, inicia la aplicación en tu computadora y esperar a que haga una copia de seguridad de los datos del teléfono de destino antes de desconectar el iPhone.

- Por último, los datos sobre este iPhone será visible en su cuenta personal.

Nota:

- El PC utilizado y el dispositivo que se va a supervisar deben ser conectados a la misma red Wifi para que funcione.

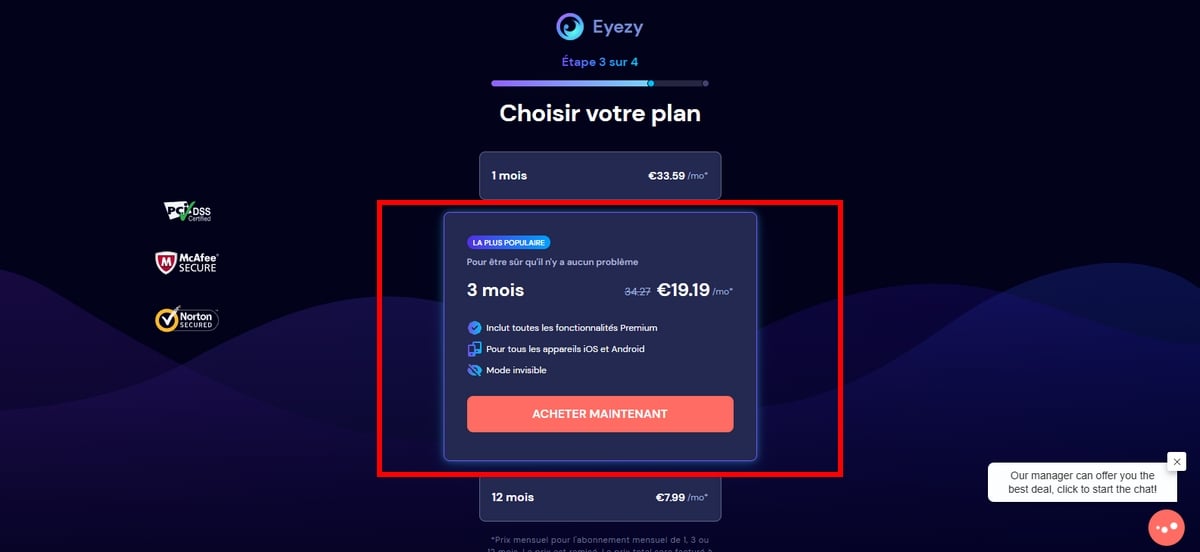

Monitoriza un smartphone con EyeZy

EyeZy es otra aplicación de control parental Concebido para que los padres vigilen a sus hijos.

Sin embargo, algunas personas también lo utilizan de forma indirecta para piratear un dispositivo y robar información personal de los demás.

Al igual que mSpy que se ha dedicado a los padres, el uso de por EyeZy es fácil y no requiere conocimientos informáticos especiales, pero sí acceso físico al teléfono que se va a controlar.

Los pasos son básicamente los mismos que con mSpy.

En Android

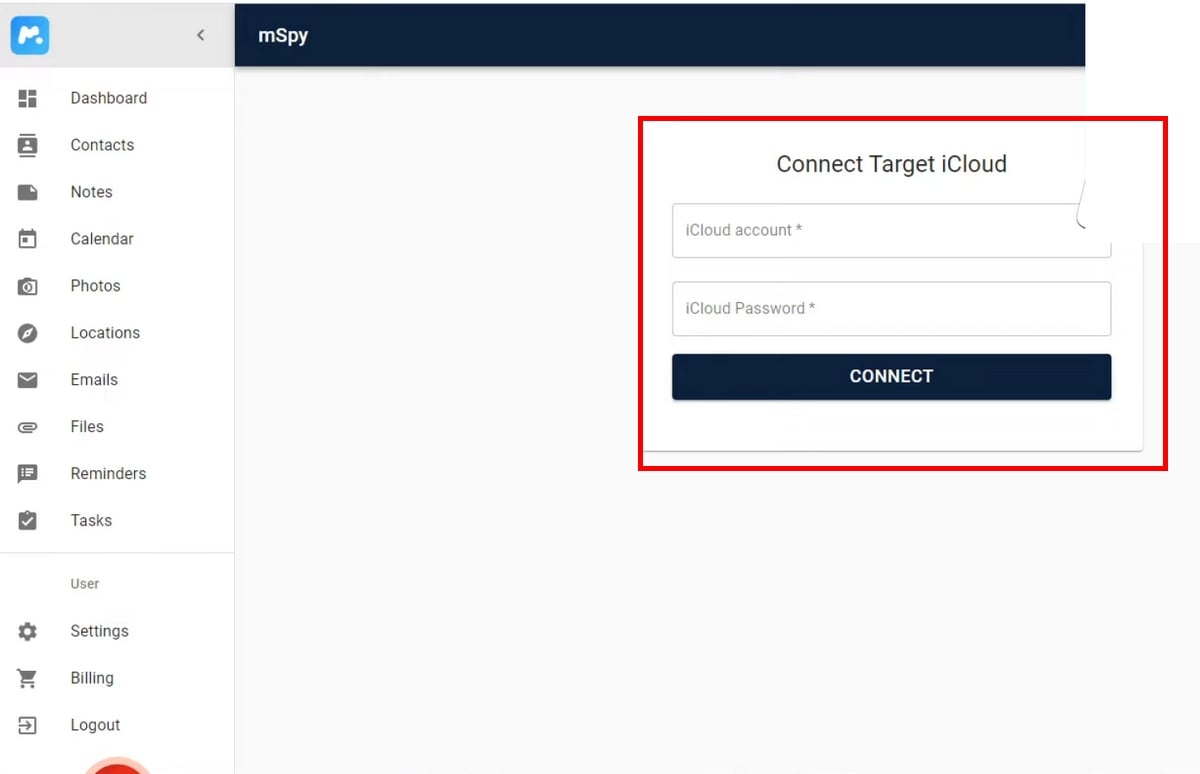

- Empezar con crear una cuenta haciendo clic en el botón Pruebe ahora en rojo pastel aquí:

Crear mi cuenta EyeZy gratuita

- Introduzca su dirección de correo electrónico y, a continuación seguir

- Elija el dispositivo que desea supervisar (Android Donde iPhone),

- Ahora elija el plan de suscripción haciendo clic en Comprar ahora. Pero antes, si quiere, infórmese sobre la Precios de suscripción a EyeZy,

- A continuación, añada el datos de pago para completar la compra de su suscripción a EyeZy.

Una vez realizada la compra, dirígete al dispositivo de destino.

- Abierto Tienda de juegos y desactivar el Jugar a Proteger,

- En la cuenta EyeZy que crees, aparecerán todos los pasos de descarga necesarios para instalarlo en el dispositivo de destino.

En iOS

En primer lugar, se necesitarán los siguientes elementos para los siguientes pasos:

- Él Credenciales de iCloud de su ser querido.

- UN acceso físico al teléfono en cuestión.

a) A través de WI-FI Sync :

- Una vez suscrito, debe tener en cuenta que un aplicación adicional para instalar la aplicación de sincronización,

- Vaya a su salpicadero, elija el versión de tu dispositivo,

- A continuación, conecta el dispositivo de destino a tu computadora Donde Mac utilizando un cable adecuado,

- Una vez conectado, el transferencia comenzará.

- Por favor, no desenchufar el teléfono hasta que se complete la copia de seguridad.

- Por último, el panel de control te permite acceder en tiempo real a todos los datos de tu teléfono.

b) Sincronización con iCloud

Este método de instalación es igual de fácil y sólo le llevará unos minutos.

- Conéctese a su Cuenta EyeZy sobre su espacio privado, que obtendrá una vez efectuado el pago,

- Elegir iOS como el tipo de dispositivo a supervisar,

- Entonces opte por el Sincronización con iCloud,

- Se le redirigirá a otra página de inicio de sesión en la que deberá introduce tus credenciales de iCloud y la contraseña de su hijo/hija,

- A continuación, observe que dos publicaciones se enviarán simultáneamente:

- Uno en el teléfono a monitor

- Otro sobre la dirección de correo electrónico vinculada a la cuenta de iCloud,

- Basta con insertar el código de confirmación enviados al teléfono para su seguimiento en el sitio web de EyeZy.

En suma, mSpy y EyeZy requieren acceso físico al dispositivo y/o conocimiento de los identificadores personales del objetivo (es decir. iCloud y los contraseñas).

| ✔️ Quiénes somos | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| Compatibilidad | Android/iOS | Android/iOS |

| Dificultad | Fácil | Fácil |

| Riesgo si se utiliza para fines maliciosos | 3 años de prisión y 100.000 euros de multa | 3 años de prisión y 100.000 euros de multa |

| Eficacia | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

Recordatorio importante El uso de estas dos herramientas debe ajustarse a la ley.

2. Otras técnicas (avanzadas) de hacking

¿Cuáles son las diferentes técnicas de piratería utilizado por los hackers para colarse en tu espacio personal?

a) Phishing

Requisitos previos :

- Creación de sitio web,

- UN mensaje convincente que inspira confianza.

Esta técnica consiste en enviar mensajes fraudulentos a su objetivo, por correo electrónico o SMS (en este caso, hablamos de smishing).

Exigir competencias más avances en informática, los hackers se hacen pasar por expertos informáticos. entidades de confianza, como un banco, un administración, un servicio telefónico etc., reproduciendo el diseño de sitios auténticos para que parezcan más creíbles.

Haciendo clic en el botón fotos dónde los enlaces enviado, el objetivo será redirigido a un sitio fraudulento, casi idéntico al original.

A continuación, el mensaje debe animarles a introduzca sus datos personales (nombre de usuario y contraseña), siempre que sean lo suficientemente ingenuos como para hacerlo. Así es como los hackers roban los datos más importantes de sus víctimas.

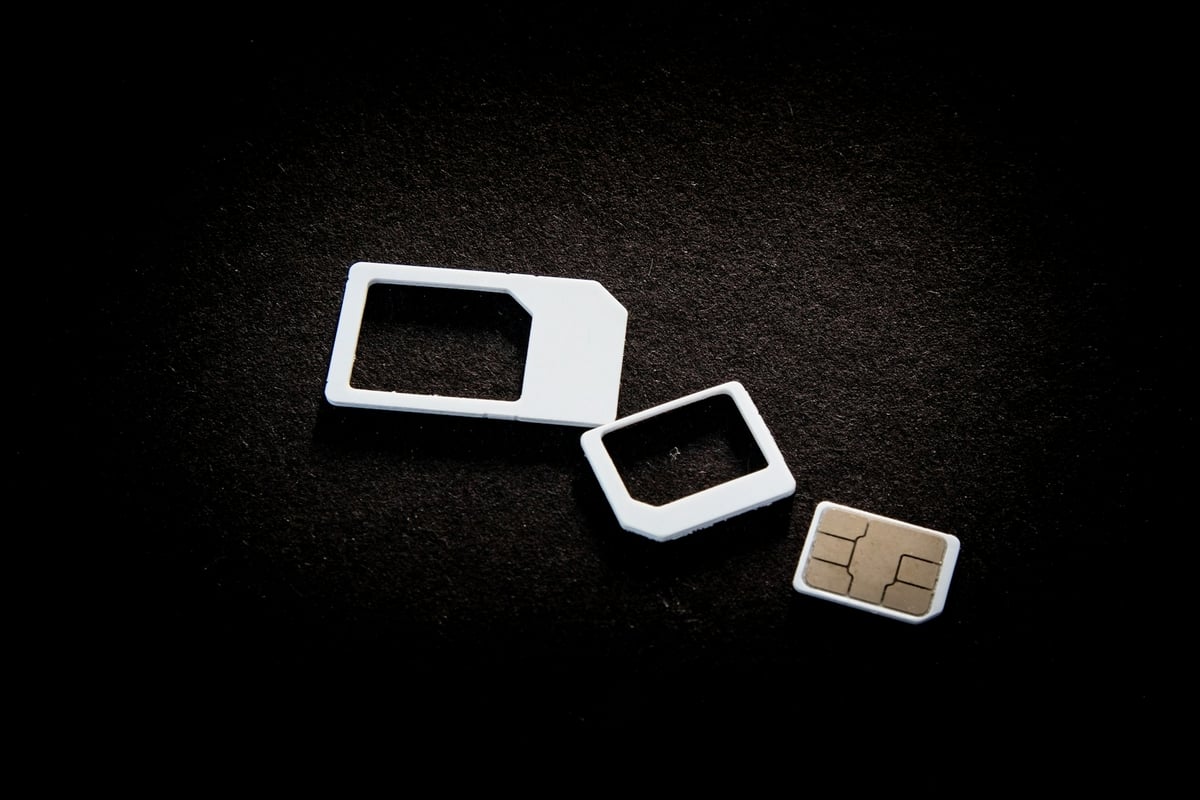

b) Cambio de tarjeta SIM

Requisitos previos :

- Desde información personal en el objetivo.

- La capacidad de convencer al operador.

El pirateo de un Tarjeta SIM se produce cuando un hacker se hace pasar por la persona objetivo a su operador móvil y le convenció para que le proporcionara un nuevo Tarjeta SIM.

Una vez activado por el hacker, el antiguo será desactivado. El hacker podrá entonces acceder a todas las llamadas, mensajes, etc. del nueva tarjeta SIM.

Es más, puede ir más allá, explotando la cuentas con autenticaciones a dos factores, por ejemplo.

Al conocer los datos de acceso, el códigos de consulte se enviará a su teléfono en lugar del de la víctima.

c) El keylogger

Requisitos previos :

- Instalaciones de una solicitud keylogger en el teléfono objetivo.

Descargando un keylogger, el hacker puede rastrea cada pulsación en el teclado en tiempo real.

A menudo, estas aplicaciones están ocultas en aplicaciones gratuitas (juegos Donde otros) que no están disponibles en tiendas oficiales como Apple Store o Play Store.

Así, si el objetivo lo descarga en su teléfono, la colección de datos sensibles se hace más fácil, como contraseñas, la identificadores, sin que el objetivo sepa nada al respecto.

d) A través de la conexión WI-FI

Requisitos previos :

- Sea conectados a la misma red wifi que tu objetivo.

Este método, a menudo denominado“man in the middle”es conectarse al mismo red WiFi pública desprotegido que el objetivo.

Como resultado, los hackers pueden interceptar cierta información sensible, como llamadas, mensajes o códigos de autenticación.

Sin embargo, la piratería a través de la wifi puede ser más o menos ineficaz si la persona utiliza un VPN, No se conecta a sitios sensibles ni realiza compras.

Además, si desea utilizar una VPN para protegerse, como por ejemplo NORDVPN gratisHaga clic en este artículo

e) Por Bluetooth

Requisitos previos :

- Programas especiales para buscar dispositivos Bluetooth cerca.

Los hackers también pueden utilizar software diseñado para detectar Dispositivos Bluetooth en un radio de 15 metros y conéctate a él silenciosamente.

Esta técnica les permite acceder a toda la información disponible en el teléfono pirateado.

El hacker podrá grabar conversaciones o geolocalizar el propietario, si el aparato lo permite.

f) Juice jacking

Requisitos previos :

- Infectar un terminal para recarga público con malware.

Él piratas informáticos puede infectar terminales de Recarga USB en lugares públicos con software malicioso.

Si la víctima utiliza estos terminales para cargar su teléfono, el virus se propagan en su dispositivo, permitiendo a los hackers recoja información sensible.

Sin embargo, debe saber que estos métodos ¡piratería no están exentas de riesgos! En este cuadro, puede informarse sobre los distintos consecuencias jurídicas de estos:

| ✔️ Técnicas | ❓ Dificultad | Características | Riesgo | ▶️ Eficacia |

|---|---|---|---|---|

| la phishing | Bastante difícil | Creación de un sitio web y un enlace falsos. Basado en el ingenuidad de la objetivo | hasta 5 años de prisión y 375.000 euros de multa (artículo 313-1) | Medio |

| L'Cambio de tarjeta SIM | Difícil | La capacidad de engañar un operador | 5 años de prisión y 75.000 euros de multa (art. 226-4-1) | Elevado |

| L'registrador de pulsaciones | Significar | Integrado en aplicaciones gratuitas, puede ser difícil de ocultar | 3 años de cárcel y 100.000 euros de multa (artículo 323-1, apartado 1) | Elevado |

| Él conexión wi-fi | Significar | Solicita una proximidad al objetivo y herramientas específicas | 1 año de cárcel y 45.000 euros de multa (artículo 226-15) | Bastante bajo |

| la Bluetooth | Difícil | A alcance bastante limitado (10 a 15 m) | 3 años de prisión y 100.000 euros de multa (artículo 323-1) | Débil |

| la juice jacking | Difícil | Capacidad de infectar un puerto USB físico con malware en un lugar público. | 5 años de prisión y 150.000 euros de multa (artículo 323-3) | Débil |

¿Cómo puede saber si su teléfono ha sido pirateado?

Puede imaginarse que los programas espía son instalado en su dispositivo?

Consulte este artículo sobre cómo comprobar si su teléfono está siendo espiado ¡para averiguarlo!

¿Cómo puede proteger su smartphone contra los ataques?

Ahora que conoce los métodos utilizados por los piratas informáticos, esto es lo que puede hacer para mantenerse a salvo.

- Contra software espía como mSpy y EyeZy: descubre cómo detectar mSpy y EyeZy en tu teléfono,

- Contra la Phishing No lo haga nunca haga clic en un enlace recibido por SMS, compruebe siempre el remitente y dé preferencia a los sitios oficiales,

- Contra la WIFI público Utilice siempre un VPN para cifrar sus intercambios,

- Contra la’Cambio de tarjeta SIM Pida a su operador que active un código de seguridad obligatorio para todas las nuevas solicitudes de tarjetas,

- Contra la Juice Jacking Utiliza tu propio enchufe en los puntos de recarga públicos,

- Contra la piratería a través de Bluetooth Desactiva el Bluetooth en público cuando no lo estés utilizando.

Y como extra, para todas sus cuentas importantes, no olvide activar la función’autenticación de dos factores (2FA).

preguntas frecuentes

¿Cómo puedo piratear un teléfono a distancia sin tenerlo en la mano?

Existen software de piratería y técnicas de hacking que prometen la piratería remota, a saber, la phishing, la juice jacking, etc.

Algunos pueden requerir más Conocimientos informáticos que otros, ¡y los riesgos son altos si te pillan!

¿Cómo puedo leer los mensajes borrados del teléfono de mi hijo/a?

Puede ser difícil consultar conversaciones borradas en un dispositivo móvil. Las funciones nativas de algunos teléfonos a veces pueden ayudar.

En iOS :

- Mensajes ⇒ menú arriba a la derecha ⇒ Supresiones.

Si es recuperable, usted encuentre la mensaje en esta sección.

En Android :

- Mensajes ⇒ Tres puntos o Menú en la parte superior derecha de la pantalla ⇒ Siguen apareciendo mensajes recuperable están disponibles aquí.

De lo contrario, algunas personas utilizan funciones de spyware como EyeZy, que permiten encuentra fácilmente conversaciones borradas en el dispositivo móvil de su objetivo.

¿Puedo ver mi historial de navegación incluso en modo privado?

Con programas de control parental como mSpy, Concebido para padres que desean proteger a sus hijos, es posible consultar todo su historial de navegación, incluso en modo privado.

¿Cuál es el mejor software espía totalmente invisible para su teléfono?

Entre los las mejores herramientas disponibles en el mercado, muchos padres han depositado su confianza en mSpy y EyeZy para cuidar de sus hijos.

Las razones son las siguientes:

- Están bien valorados por los usuarios en plataformas de reseñas y descargas. Si desea leer reseñas de estos dos servicios, infórmese sobre ellos en opinión sobre mSpy y los opinión sobre EyeZy !

- También tienen un equipo activo que podrá tratar cualquier problema relacionado con la creación de su cuenta (24 horas al día).

- Ellos son fácil de usar incluso para los padres.

Sin embargo, ten en cuenta que este software se desarrolló para vigilar a niños y adolescentes, no para robar datos de teléfonos ajenos.

Como resultado, el uso de este software para fines maliciosos está prohibido por la ley.

¿Cómo puedo localizar a mi hijo sin que reciba una notificación de localización compartida?

Aplicaciones basadas en la localización, como geobuscador envían notificaciones de posición compartida para funcionar, pero no es el caso de determinados programas informáticos como mSpy y EyeZy.

Una vez instalado en el teléfono que desea supervisar, puede acceder a él con toda tranquilidad. ubicación.

¿Es legal vigilar a un menor sin su conocimiento?

Según la’artículo 371-1 del Código Civil francés, El papel de los padres es proteger a sus hijos. Sin embargo, un niño, aunque sea menor, también tiene derecho a que se respete su vida privada.

Así que si quieres ayudarles instalando spyware en su teléfono, le recomendamos encarecidamente que diálogo con tus hijos sobre la situación y tus razones para ello.

Consulte el Sitio web de la CNIL para saber más sobre sus obligaciones como padre y comprender mejor el equilibrio entre seguridad y privacidad.

En somme, pour acceder a un teléfono móvil, Existen técnicas y programas de pirateo informático comunes utilizados por los piratas informáticos.

Es importante no pasar por alto el hecho de que estas herramientas representan un violación de la privacidad y están prohibidas por la ley.

Una vez más, conviene recordar que el objetivo de este artículo es proporcionar información sobre las distintas técnicas de piratear un teléfono para protegerte lo mejor que podamos.

Si tiene alguna pregunta o comentario, no dude en preguntarnos.

Para todo lo que necesita la oportunidad de espiar o piratear un teléfono y ver toda su información, puede ser posible ver todos los mensajes, registros de llamadas, ubicación en vivo, medios y notas compartidos, acceso a todo desde el dispositivo de destino.

Es simple de entender y operar.

Una muy buena manera y contacto para comunicarse cuando necesite acceso de piratería y espionaje a los dispositivos.

🥲

🥲

Molto interesante il tuo sito!

¿Es posible instalar un remoto?

E chi fa questo lavoro?

Tu tienes :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

y no es posible remotamente