Lo sapevate che non è più necessario essere un genio per pirata un telefono ?

Sia per proteggere il tuo bambini Dove avvertire il miglior uso possibile di metodi delle criminali informatici, Scoprite le tecniche più comuni per hackerare uno smartphone nel 2026!

Avvertenza: questo articolo non incoraggia la pirateria telefonica. Esamina le diverse tecniche utilizzate dagli hacker per violare un telefono cellulare..

Alcuni degli strumenti più popolari per l'hacking dei telefoni :

Applicazione di controllo parentale mSpy

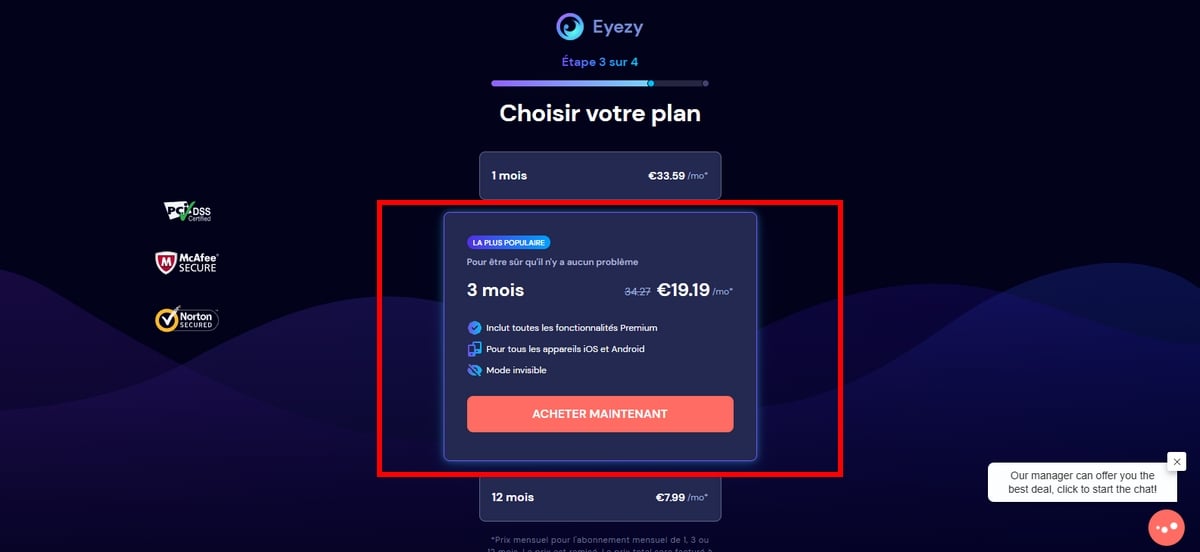

Applicazione di controllo parentale EyeZy

1. Hackerare un telefono con mSpy e EyeZy

mSpy e EyeZy sono applicazioni di controllo parentale progettate per consentire ai genitori di monitorare i telefoni dei propri figli.

Tuttavia, va notato che alcune persone utilizzano mSpy e EyeZy per scopi malevoli, in particolare per entrare nel telefono di una persona vicina, come il coniuge o altre persone.

1. Hackerare un telefono con mSpy

L'uso di mSpy differisce tra i due sistemi operativi (Android e iOS). Trattandosi di uno strumento dedicato ai genitori, è molto facile da usare e non richiede competenze particolari. nessuna competenza particolare in informatica.

Su Android

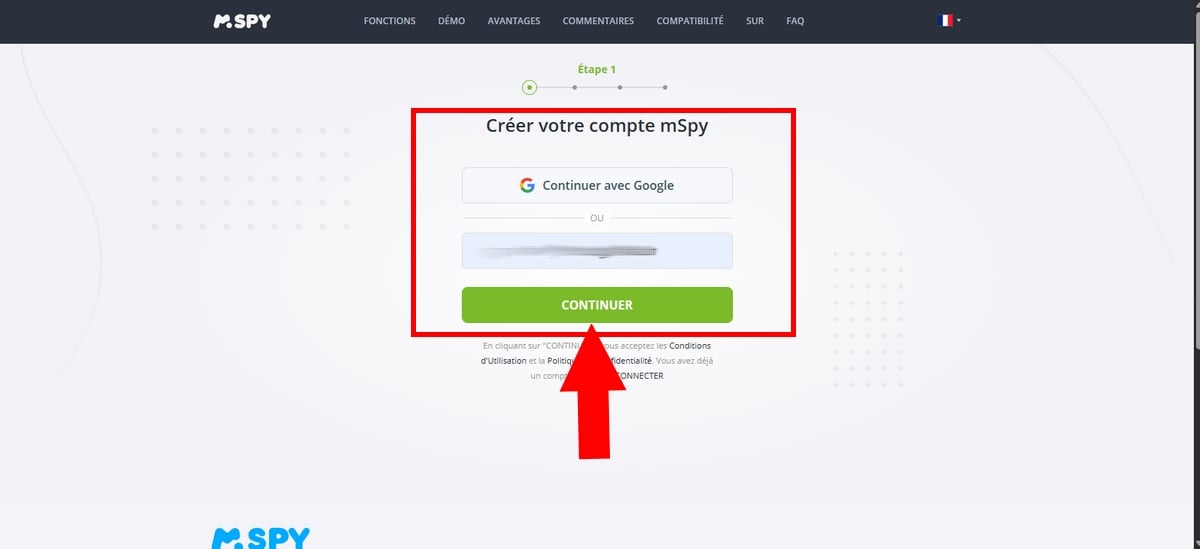

- Il primo passo è quello di creare un account su questo sito:

- Fare clic sul pulsante Provalo ora verde per creare un account,

- Inserisci il tuo indirizzo e-mail o continuare con il vostro Account Google,

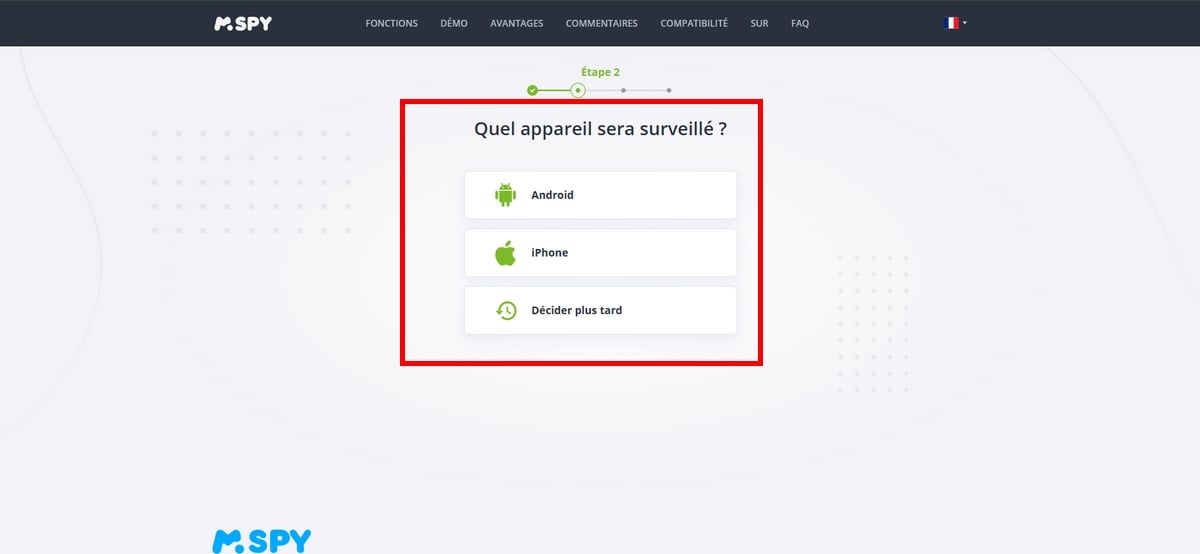

- Quindi scegliere androide come dispositivo da monitorare, ma si può decidere anche in seguito,

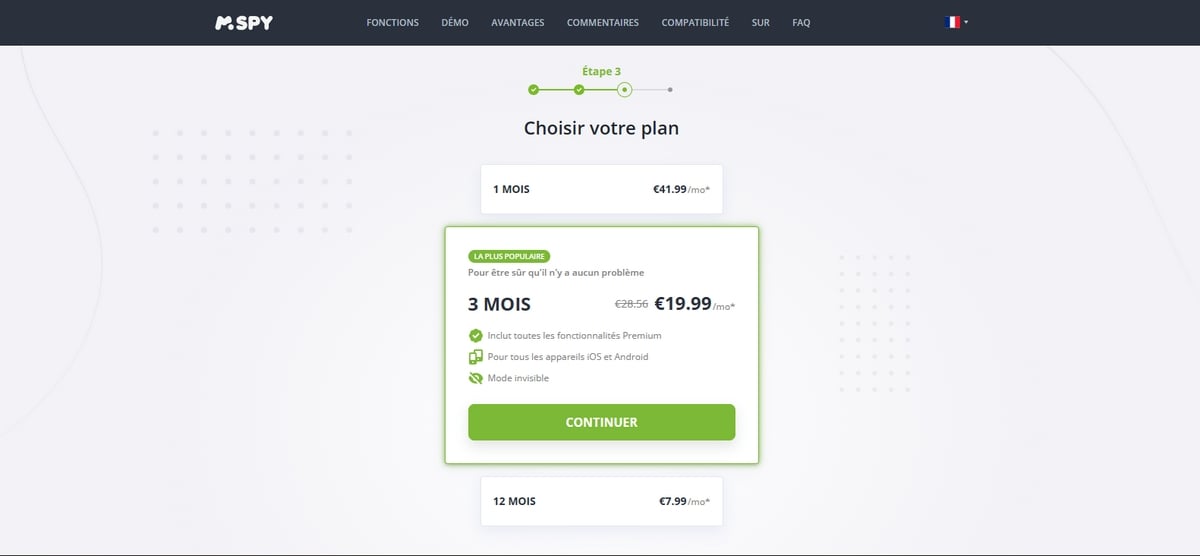

- Scegliete la tariffa che fa per voi. Se desiderate un consiglio su questo argomento, informatevi innanzitutto sulle varie tipologie di Prezzi degli abbonamenti mSpy !

- Avete fatto la vostra scelta? Se volete sapere se mSpy offre una versione gratuita, Per saperne di più, date un'occhiata al nostro articolo!

- Aggiungete i vostri dati di pagamento. Una volta effettuato l'acquisto, riceverete un'e-mail contenente il link per la configurazione, la vostra parola d'ordine e il tuo nome utente vi sarà inviato.

- Passiamo alla fase successiva! A tal fine, è necessario avere accesso fisico al telefono che si desidera monitorare.

Ecco come Scarica e allestimento mSpy sul telefono da monitorare :

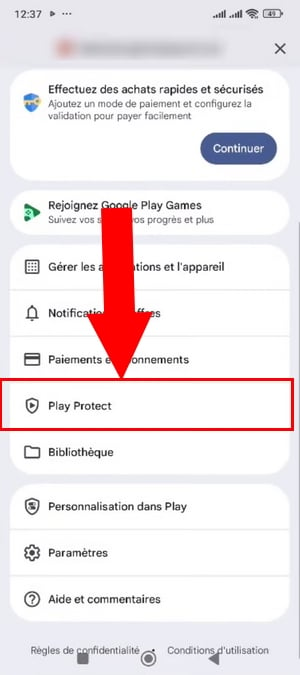

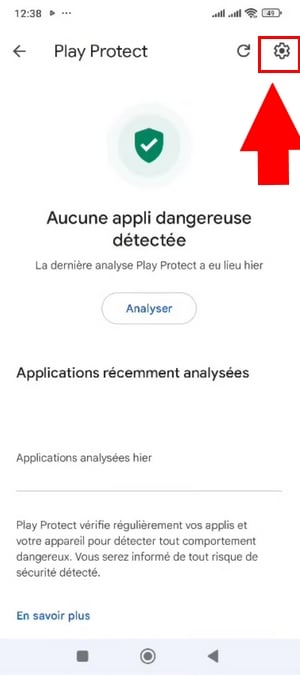

- Visita il sito Play Store, e disattivare il Funzione Play Protect,

Profilo su PlayStore ©Antonin per Alucare

- Scegli l'opzione Giocare a proteggere,

- Quindi clicca sull'icona Impostazioni in alto a destra dello schermo,

- Disattivare ora la funzione Giocare a proteggere e confermare l'azione facendo clic su Disattivare.

- Scarica e installare l'applicazione mSpy sul dispositivo da violare,

- Accedere al proprio account mSpy per scoprire come installarlo sul telefono di destinazione.

Su iOS

Per utilizzare mSpy su iOS, avrete due possibilità:

- Sincronizzazione tramite iCloud (sono necessari il login e la password di iCloud)

- Sincronizzazione WI-Fi

Questi 2’utilizzando mSpy offrono diverse funzionalità.

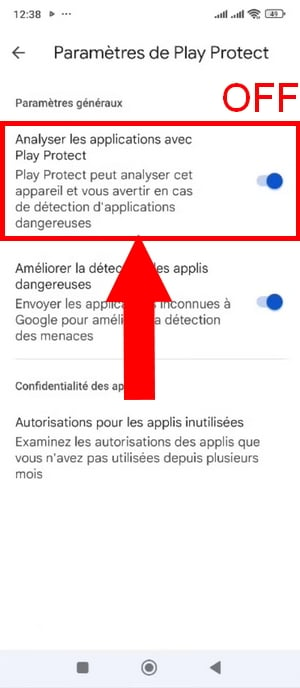

a) Tramite la sincronizzazione iCloud :

- Iniziate visitando questo sito per crea il tuo account gratuito e seguire i vari passaggi fino al pagamento:

- Una volta sottoscritto l'abbonamento, scegliere il dispositivo iOS, quindi scegliere il metodo di installazione di iCloud Sync.

- Collegatevi al vostro Account mSpy utilizzando il proprio login e la propria password, inviati in precedenza per e-mail.

- Ora è possibile monitorare il dispositivo di destinazione, inserire le credenziali di iCloud.

Inserire le credenziali iCloud dell'adolescente ©Antonin per Alucare

- Saranno inviate due notifiche inviato successivamente, il primo all'indirizzo e-mail iCloud e la seconda al dispositivo mobile di destinazione che contiene una Codice a 6 cifre.

- Inserite il codice di conferma inviato al dispositivo di destinazione sul vostro computer. Account mSpy.

- La raccolta dei dati inizierà e si dovrà attendere qualche minuto per ottenere tutti i dati.

b) Tramite sincronizzazione WI-FI

- Quando si è scelto un sottoscrizione, È incluso un link per scaricare un'ulteriore domanda.

- Installare il Sincronizzazione WI-FI facendo clic su questo link, quindi collegarsi l'iPhone da tenere d'occhio per il vostro Mac Dove computer utilizzando un cavo,

- Avviate quindi l'applicazione sul vostro computer e attendere il backup dei dati del telefono di destinazione prima di scollegare l'iPhone.

- Infine, i dati su questo i phone sarà visibile sul vostro account personale.

Nota:

- Il PC utilizzato e il dispositivo da monitorare devono essere connessi alla stessa rete Wifi per farlo funzionare.

Monitorare uno smartphone con EyeZy

EyeZy è un'altra applicazione di controllo parentale progettato per consentire ai genitori di tenere sotto controllo i propri figli.

Tuttavia, alcune persone lo utilizzano anche in modo indiretto per hackerare un dispositivo e rubare informazioni personali di altri.

Proprio come mSpy che è stato dedicato ai genitori, l'uso di da EyeZy è facile e non richiede particolari conoscenze informatiche, ma richiede l'accesso fisico al telefono da monitorare.

I passaggi sono sostanzialmente gli stessi di mSpy.

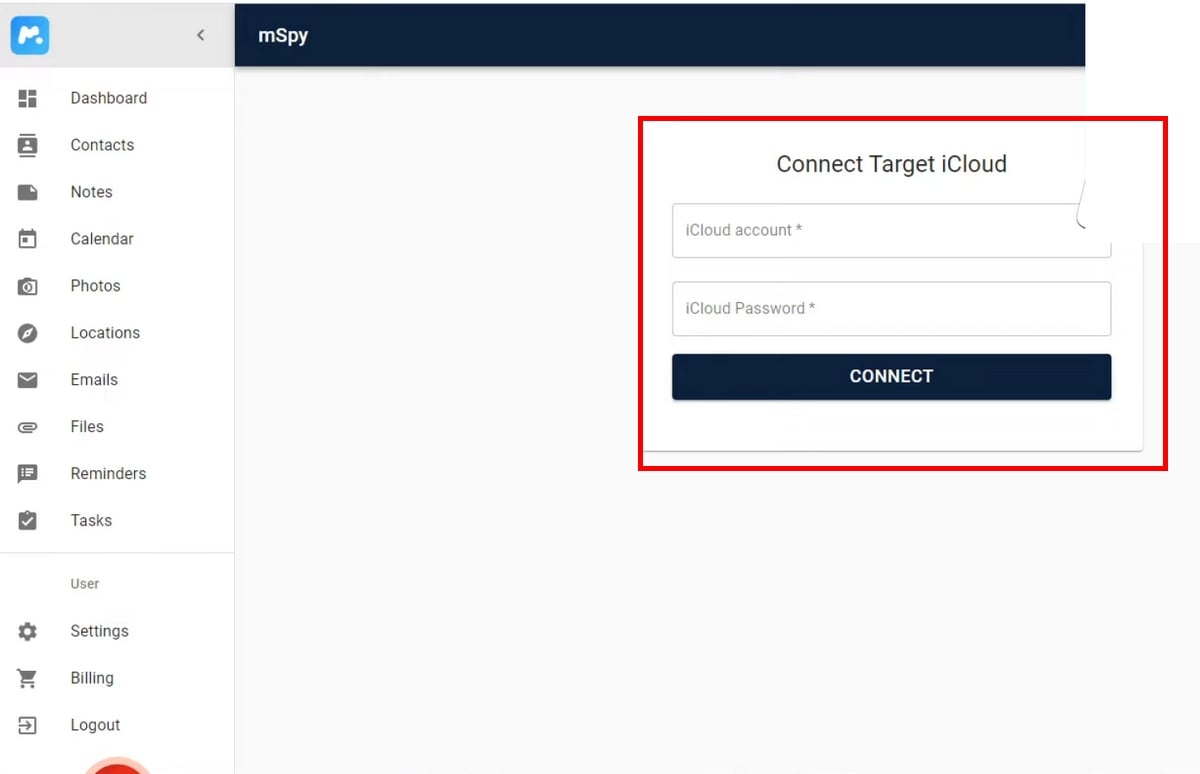

Su Android

- iniziare con creare un account facendo clic sul pulsante Prova ora in rosso pastello qui:

Crea il mio account EyeZy gratuito

- Inserite il vostro indirizzo e-mail e poi Continuare

- Scegliere il dispositivo da monitorare (Android Dove iPhone),

- Scegliere ora la voce piano di abbonamento facendo clic su Acquista ora. Ma prima, se vi va, scoprite il Prezzi degli abbonamenti EyeZy,

- Quindi aggiungere il dettagli di pagamento per completare l'acquisto del vostro abbonamento EyeZy.

Una volta effettuato l'acquisto, andare al dispositivo di destinazione.

- Aprire Play Store e disattivare il Giocare a proteggere,

- Sull'account EyeZy creato, verranno visualizzati tutti i passaggi di download necessari per l'installazione sul dispositivo di destinazione.

Su iOS

Innanzitutto, per le fasi successive sono necessari i seguenti elementi:

- Il Credenziali iCloud della persona amata.

- UN accesso fisico al telefono in questione.

a) Tramite sincronizzazione WI-FI :

- Una volta effettuata l'iscrizione, è necessario sapere che una applicazione supplementare per installare l'applicazione di sincronizzazione,

- Andate al vostro cruscotto, scegliere il versione del dispositivo,

- Collegare quindi il dispositivo di destinazione al computer Dove Mac utilizzando un cavo adeguato,

- Una volta collegato, il trasferimento inizierà.

- Per favore non scollegare la spina il telefono fino al completamento del backup.

- Infine, il cruscotto consente di accedere in tempo reale a tutti i dati del telefono.

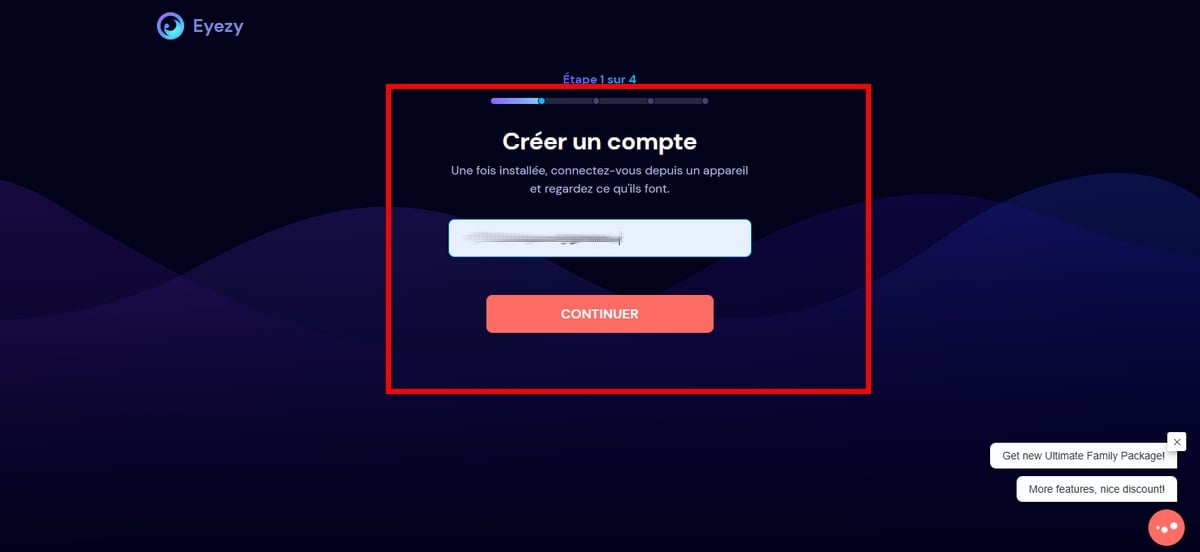

b) Sincronizzazione con iCloud

Questa metodo di installazione è altrettanto facile e richiede solo pochi minuti!

- Collegatevi al vostro Conto EyeZy sul vostro spazio privato, che otterrete una volta effettuato il pagamento,

- Scegliere iOS come tipo di dispositivo da monitorare,

- Allora optate per il Sincronizzazione iCloud,

- Si verrà reindirizzati a un'altra pagina di accesso in cui si dovrà inserire le credenziali iCloud e la password di vostro figlio/a,

- Si noti poi che due post saranno inviati simultaneamente:

- Uno sul telefono a monitor

- Un altro su indirizzo e-mail collegato all'account iCloud,

- È sufficiente inserire il codice di conferma inviato al telefono per essere monitorato sul sito web EyeZy.

Insomma, mSpy e EyeZy richiedono l'accesso fisico al dispositivo e/o la conoscenza degli identificativi personali dell'obiettivo (ad es. iCloud e password).

| ✔️ Chi siamo | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| Compatibilità | Android/iOS | Android/iOS |

| Difficoltà | Facile | Facile |

| Rischio se usato per scopi malevoli | 3 anni di reclusione e 100.000 euro di multa | 3 anni di reclusione e 100.000 euro di multa |

| Efficienza | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

Promemoria importante Questi due strumenti devono essere utilizzati nel rispetto della legge.

2. Altre tecniche di hacking (avanzate)

Quali sono le diverse tecniche di pirateria utilizzati dagli hacker per intrufolarsi nel vostro spazio personale?

a) Phishing

Prerequisiti :

- Creazione di sito web,

- UN messaggio convincente che ispira fiducia.

Questa tecnica prevede inviare messaggi fraudolenti al vostro obiettivo, tramite e-mail o SMS (in questo caso si parla di smishing).

Richiedono competenze che sono più progressi nel settore informatico, gli hacker si fingono esperti di computer. entità fidate, come un banca, una amministrazione, un servizio telefonico etc., riproducendo il layout di siti autentici per renderli più credibili.

Facendo clic sul pulsante immagini dove il collegamenti inviato, il bersaglio sarà reindirizzato a un sito fraudolento, quasi identico all'originale.

Poi, il messaggio deve incoraggiarli a inserire i propri dati personali (nome utente e password), a patto che siano abbastanza ingenui da farlo. È così che gli hacker rubano i dati più importanti delle loro vittime.

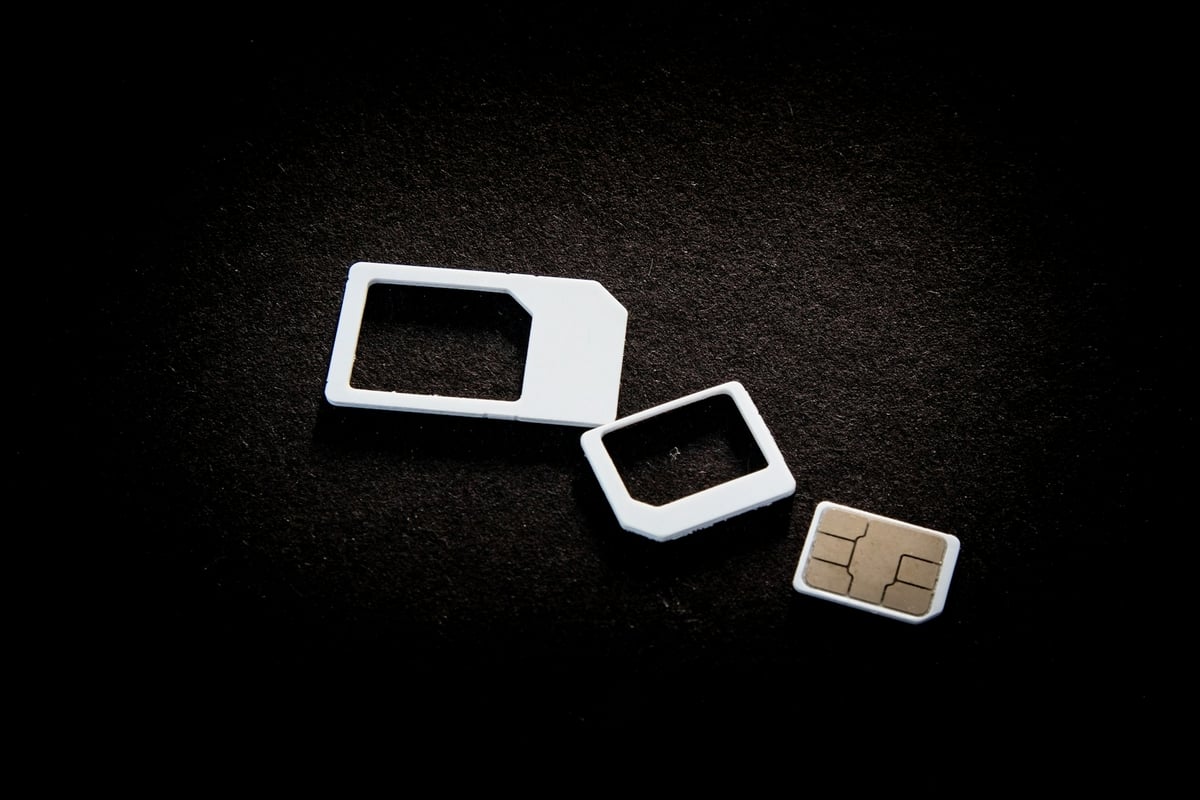

b) Sostituzione della carta SIM

Prerequisiti :

- Delle informazioni personali sul bersaglio.

- La capacità di convincere l'operatore.

L'hacking di un Scheda SIM Si verifica quando un hacker finge di essere la persona bersaglio per il suo operatore mobile e lo ha convinto a fornirle un nuovo Scheda SIM.

Una volta attivato dal pirata, il vecchio verrà disattivato. L'hacker può quindi accedere a tutte le chiamate, ai messaggi e così via. nuova carta SIM.

Inoltre, può spingersi ancora oltre, sfruttando la conti con qualche autenticazioni a due fattori, ad esempio.

Conoscendo i dati di accesso, il codici di controllo sarà inviato al suo telefono invece che a quello della vittima.

c) Il keylogger

Prerequisiti :

- Facilità a applicazione keylogger sul telefono di destinazione.

Scaricando un keylogger, l'hacker può tracciare ogni tasto premuto sulla tastiera in tempo reale.

Spesso queste applicazioni sono nascoste in applicazioni gratuite (Giochi Dove altri) che non sono disponibili su negozi ufficiali come Apple Store o Play Store.

Quindi, se l'obiettivo lo scarica sul proprio telefono, la raccolta di dati sensibili diventa più facile, come password, loro identificatori, senza che il bersaglio ne sappia nulla.

d) Attraverso la connessione WI-FI

Prerequisiti :

- Essere connessi alla stessa rete wifi dell'obiettivo.

Questo metodo, spesso indicato come“man in the middle”è quello di collegarsi allo stesso rete WiFi pubblica non protetto del bersaglio.

Di conseguenza, gli hacker possono facilmente intercettazione alcune informazioni sensibili, come chiamate, messaggi o codici di autenticazione.

Tuttavia, la pirateria attraverso il wifi può essere più o meno inefficace se la persona sta utilizzando una vpn, Non si collega a siti sensibili e non effettua acquisti.

Inoltre, se si desidera utilizzare una VPN per proteggersi, come ad es. NORDVPN gratuitoCliccate su questo articolo!

e) Tramite Bluetooth

Prerequisiti :

- Software speciale per cercare i dispositivi Bluetooth nelle vicinanze.

Gli hacker possono anche utilizzare un software progettato per individuare Dispositivi Bluetooth entro un raggio di 15 metri e collegarsi ad esso in modo silenzioso.

Questa tecnica consente loro di accedere a tutte le informazioni disponibili sul telefono violato.

L'hacker sarà in grado di registrare conversazioni O geolocalizzare il proprietario, se l'apparecchio lo consente.

f) Spremitura di succo di frutta

Prerequisiti :

- Infetto un terminale per ricarica pubblico con il malware.

Il hacker può infettare terminali di Ricarica USB in luoghi pubblici con software dannoso.

Se la vittima usa questi terminali per ricaricare il proprio telefono, il virus vengono propagati sul dispositivo, permettendo agli hacker di raccogliere informazioni sensibili.

Tuttavia, è bene sapere che questi metodi pirateria non sono privi di rischi! In questa tabella, è possibile conoscere i vari tipi di conseguenze legali di questi:

| ✔️ Tecniche | ❓ Difficoltà | Caratteristiche | 👀 Rischio | ▶️ Efficienza |

|---|---|---|---|---|

| il phishing | Piuttosto difficile | Creazione di un sito web e di un link falsi. Basato sul ingenuità del bersaglio | fino a 5 anni di reclusione e una multa di 375.000 euro (articolo 313-1) | medio |

| L'Scambio di schede SIM | Difficile | La capacità di ingannare un operatore | 5 anni di reclusione e 75.000 euro di multa (Art. 226-4-1) | Elevato |

| L'registratore di tasti | Significare | Integrato in applicazioni gratuite, può essere difficile da nascondere | 3 anni di reclusione e 100.000 euro di multa (articolo 323-1 comma 1) | Elevato |

| Il connessione wi-fi | Significare | Richiedi una prossimità all'obiettivo e strumenti specifici | 1 anno di reclusione e 45.000 euro di multa (articolo 226-15) | Abbastanza basso |

| il Bluetooth | Difficile | Una ambito di applicazione abbastanza limitato (da 10 a 15 m) | 3 anni di reclusione e 100.000 euro di multa (articolo 323-1) | Debole |

| il juice jacking | Difficile | Possibilità di infettare con malware una porta USB fisica in un luogo pubblico. | 5 anni di reclusione e 150.000 euro di multa (articolo 323-3) | Debole |

Come si fa a capire se il telefono è stato violato?

Si può immaginare che lo spyware sia installato sul dispositivo?

Vai a questo articolo su come verificare se il vostro telefono è spiato per scoprirlo!

Come potete proteggere il vostro smartphone dagli attacchi?

Ora che conoscete i metodi utilizzati dagli hacker, ecco cosa potete fare per stare al sicuro.

- Contrario spyware come mSpy e EyeZy: scoprire come rilevare mSpy e EyeZy sul telefono,

- Contro il Phishing Non non fare mai clic su un link ricevuto via SMS, verificare sempre il mittente e dare la preferenza ai siti ufficiali,

- Contro il WIFI pubblico Utilizzare sempre un vpn per criptare gli scambi,

- Contro il’Scambio di schede SIM Chiedete al vostro operatore di attivare un codice di sicurezza obbligatorio per tutte le nuove richieste di carte,

- Contro il Succo di frutta e verdura Utilizzate la vostra spina di rete nei punti di ricarica pubblici,

- Contro la pirateria via Bluetooth Disattivate il Bluetooth in pubblico quando non lo utilizzate.

E come bonus, per tutti i vostri account importanti, non dimenticate di attivare la funzione’autenticazione a due fattori (2FA).

Domande frequenti

Come posso entrare in un telefono da remoto senza tenerlo in mano?

Ci sono software di pirateria e le tecniche di hacking che promettono l'hacking a distanza, vale a dire la phishing, il juice jacking, eccetera.

Alcuni possono richiedere più Competenze informatiche di altri, e i rischi sono elevati se si viene scoperti!

Come posso leggere i messaggi cancellati sul telefono di mio figlio/a?

Può essere difficile consultare conversazioni cancellate su un dispositivo mobile. Le funzioni native di alcuni telefoni possono talvolta aiutare.

Su iOS :

- Messaggi ⇒ menù in alto a destra ⇒ Cancellazioni.

Se è recuperabile, si trovare il Messaggio in questa sezione.

Su Android :

- Messaggi ⇒ Tre punti o Menù in alto a destra dello schermo ⇒ Messaggi ancora visualizzati recuperabile sono disponibili qui.

Altrimenti, alcune persone utilizzano funzioni di spyware quali EyeZy, che consentono trovare facilmente le conversazioni cancellate sul dispositivo mobile dell'obiettivo.

Posso vedere la mia cronologia di navigazione anche in modalità privata?

Con un software di controllo parentale come mSpy, pensato per i genitori che vogliono proteggere ai propri figli, è possibile consultare l'intera cronologia di navigazione, anche in modalità privata.

Qual è il miglior spyware totalmente invisibile per il vostro telefono?

Tra le i migliori strumenti disponibili sul mercato, molti genitori hanno riposto la loro fiducia nella mSpy e EyeZy per prendersi cura dei loro figli.

I motivi sono i seguenti:

- Sono ben valutati dagli utenti sulle piattaforme di recensioni e download. Se desiderate leggere le recensioni di questi due servizi, potete trovare maggiori informazioni su di essi su opinione su mSpy e il opinione su EyeZy !

- Hanno anche un squadra attiva che sarà in grado di risolvere qualsiasi problema relativo alla creazione dell'account (24 ore su 24).

- Essi sono facile da usare anche per i genitori.

Tuttavia, si noti che questo software è stato sviluppato per tenere d'occhio bambini e adolescenti, non per rubare dati dai telefoni di altre persone.

Di conseguenza, l'utilizzo di questo software per scopi malevoli è vietato dalla legge.

Come posso localizzare mio figlio senza che riceva una notifica di condivisione della posizione?

Applicazioni basate sulla localizzazione come georicercatore inviare notifiche di condivisione della posizione per poter funzionare, ma questo non è il caso di alcuni software, come ad esempio mSpy e EyeZy.

Una volta installato sul telefono che si desidera monitorare, è possibile accedervi in tutta tranquillità. posizione.

È legale monitorare un minore a sua insaputa?

Secondo il’articolo 371-1 del Codice civile francese, Il ruolo dei genitori è quello di proteggere i figli. Tuttavia, anche un bambino, anche se minorenne, ha diritto al rispetto della sua vita privata.

Quindi, se volete aiutarli installando spyware sul loro telefono, si consiglia vivamente di dialogo con i vostri figli sulla situazione e sulle vostre ragioni.

Consultare il Sito web della CNIL per saperne di più sui vostri obblighi di genitori e per capire meglio l'equilibrio tra sicurezza e privacy.

En somme, pour accedere a un telefono cellulare, Esistono tecniche di hacking e software comuni utilizzati dagli hacker.

È importante non trascurare il fatto che questi strumenti rappresentano una violazione della privacy e sono vietati dalla legge.

Ancora una volta, è bene ricordare che lo scopo di questo articolo è quello di fornire informazioni sulle varie tecniche di piratare un telefono per proteggervi al meglio.

Se avete domande o commenti, non esitate a chiedere!

Per tutto ciò che richiede l'opportunità di spiare o hackerare un telefono e vedere tutte le sue informazioni, è possibile visualizzare tutti i messaggi, i registri delle chiamate, la posizione live, i media condivisi e le note, accedere a tutto dal dispositivo di destinazione.

È semplice da capire e da usare.

Un ottimo modo e contatto per raggiungere quando è necessario l'accesso ai dispositivi per l'hacking e lo spionaggio.

🥲

🥲

Molto interessante il tuo sito!

È possibile installare un remoto?

E chi fa questo lavoro?

Tu hai :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

e non possibile a distanza