Sabia que já não precisa de ser um génio para hacker uma Telefone ?

Seja para proteger seu crianças Onde avisar a melhor utilização possível de métodos do cibercriminosos, Descubra as técnicas mais comuns para piratear um smartphone em 2026!

Aviso: este artigo não incentiva a pirataria telefónica. Analisa as diferentes técnicas utilizadas pelos hackers para piratear um telemóvel.

Algumas das ferramentas mais populares para piratear telemóveis :

Aplicação de controlo parental mSpy

Aplicação de controlo parental EyeZy

1. Hackear um telemóvel com o mSpy e o EyeZy

mSpy e EyeZy são aplicações de controlo parental concebidas para que os pais possam monitorizar os telemóveis dos seus filhos.

No entanto, é de notar que algumas pessoas utilizam mSpy e EyeZy para fins maliciosos, nomeadamente para aceder ao telemóvel de alguém que lhes é próximo, como o cônjuge ou outras pessoas.

1. Hackear um telemóvel com o mSpy

A utilização do mSpy difere entre os dois sistemas operativos (Android e iOS). Uma vez que se trata de uma ferramenta dedicada aos pais, é muito fácil de utilizar e não requer quaisquer competências especiais. nenhuma competência específica em TI.

No Android

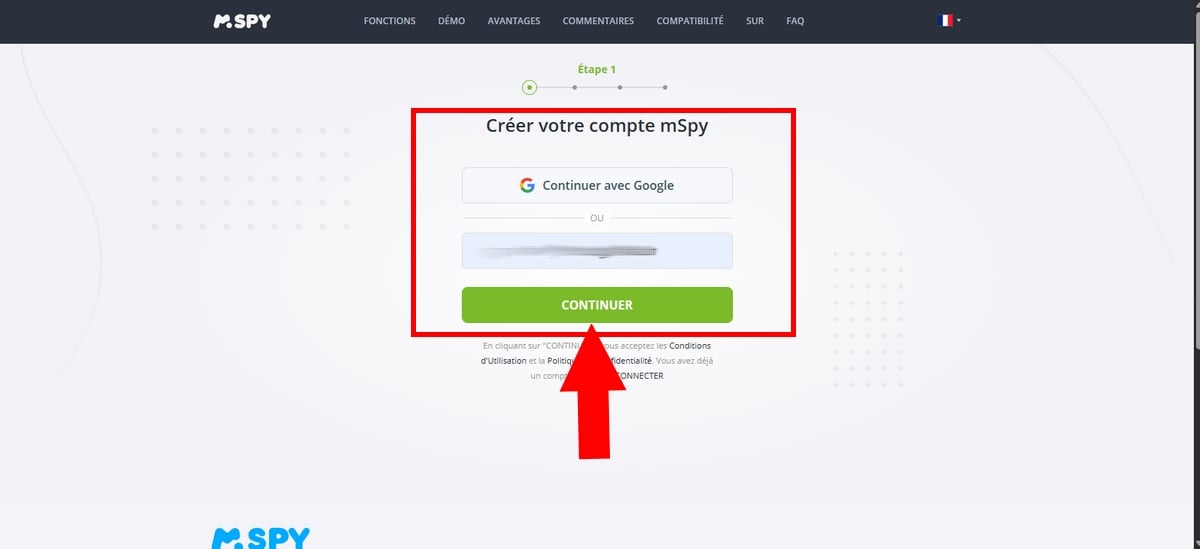

- O primeiro passo é criar uma conta neste sítio:

- Clicar no botão Experimente agora verde para criar uma conta,

- Introduza o seu endereço de email ou continuar com o seu Conta Google,

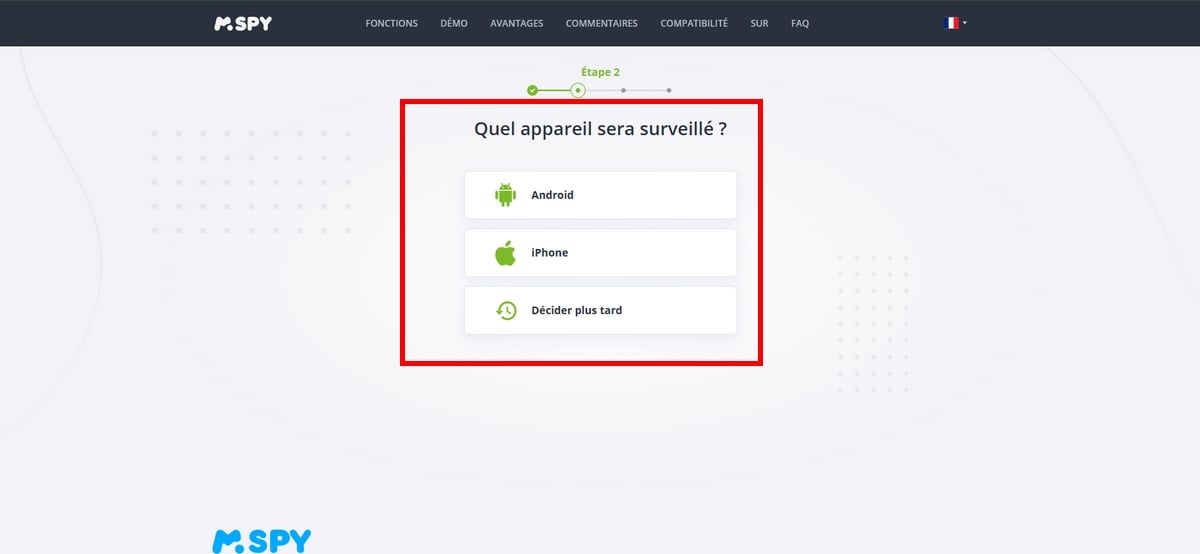

- Em seguida, selecionar andróide como o dispositivo a monitorizar, mas também pode decidir isso mais tarde,

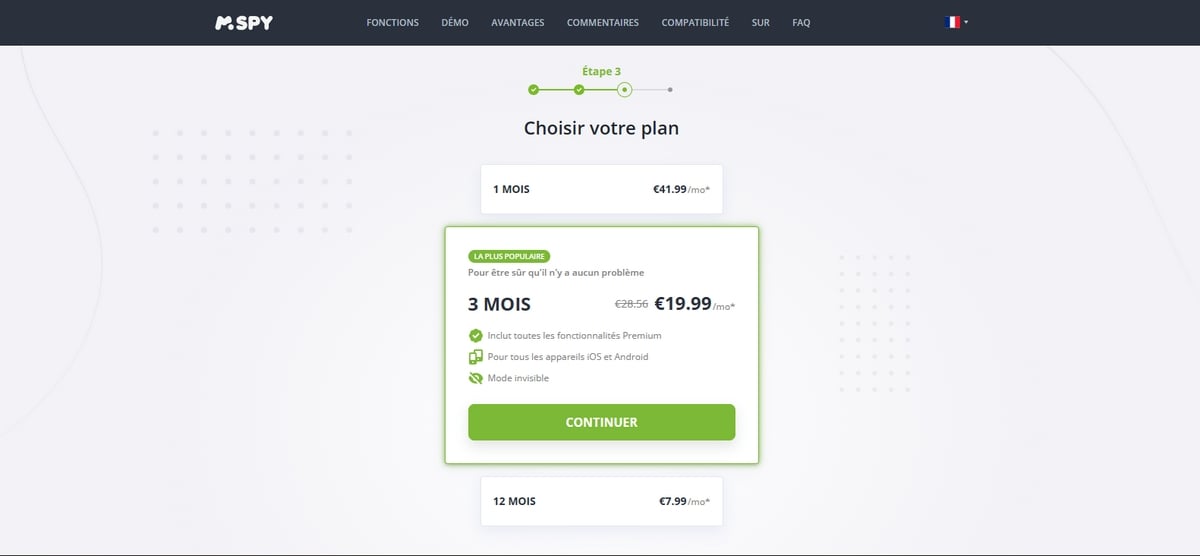

- Escolha a taxa que mais lhe convém. Para obter conselhos sobre este assunto, informe-se primeiro sobre as diferentes Preços da subscrição do mSpy !

- Já fez a sua escolha? Se quer saber se O mSpy oferece uma versão gratuita, Para saber mais, consulte o nosso artigo!

- Adicione os seus dados de pagamento. Depois de ter efectuado a compra, receberá um e-mail com a ligação de configuração, o seu senha e o seu nome de utilizador ser-lhe-á enviado.

- Passemos ao passo seguinte! Para isso, é necessário ter acesso físico ao telemóvel que pretende monitorizar.

Eis como Download e preparar mSpy no telefone a ser monitorizado :

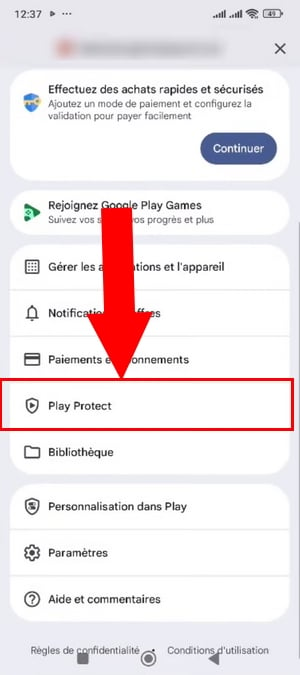

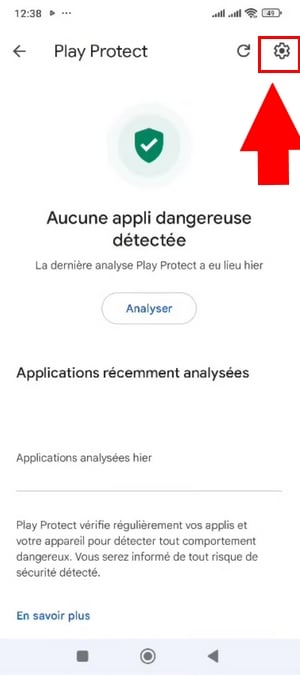

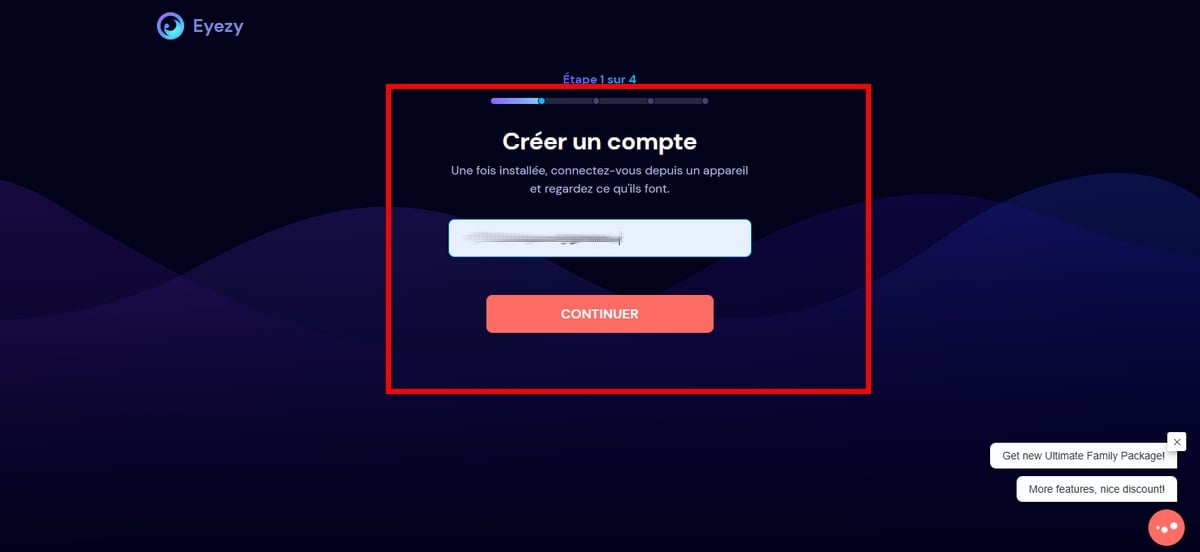

- Visite o Loja de jogos, e desativar o Função Play Protect,

Perfil na PlayStore ©Antonin para Alucare

- Selecionar opção Jogar Proteger,

- Em seguida, clique no ícone Configurações no canto superior direito do ecrã,

- Desativar agora a função Jogar Proteger e confirmar esta ação clicando em Desativar.

- Download e instalar a aplicação mSpy no dispositivo a ser pirateado,

- Inicie sessão na sua conta mSpy para saber como instalá-lo no telemóvel alvo.

No iOS

Para utilizar mSpy no iOS, tem 2 opções:

- Sincronização através do iCloud (é necessário o login e a palavra-passe do iCloud)

- Sincronização WI-Fi

Estes 2’utilizando o mSpy oferecem diferentes funcionalidades.

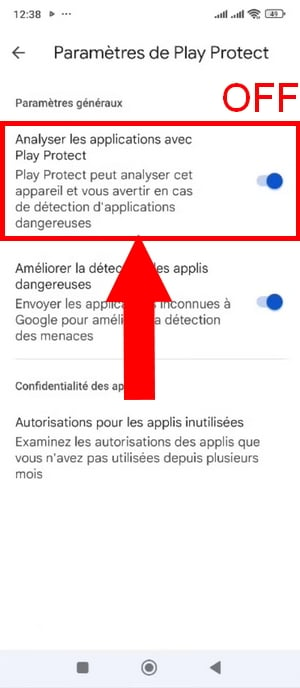

a) Através da sincronização da iCloud :

- Comece por visitar este sítio para criar a sua conta gratuitamente e seguir as várias etapas até ao pagamento:

Criar a minha conta Mspy agora

- Depois de subscrever uma assinatura, selecione o dispositivo iOS, e, em seguida, selecione o método de instalação Sincronização iCloud.

- Ligar ao seu Conta mSpy utilizando o seu login e password, enviados previamente por correio eletrónico.

- Agora, para monitorizar o dispositivo de destino, inserir as suas credenciais iCloud.

Introduzir as credenciais iCloud do seu filho adolescente ©Antonin para Alucare

- Serão efectuadas duas notificações enviado posteriormente, a primeira das quais foi enviada para o endereço eletrónico iCloud e o segundo para o dispositivo móvel de destino que contém um Código de 6 dígitos.

- Insira o código de confirmação enviado para o dispositivo de destino no seu Conta mSpy.

- A recolha de dados será iniciada e deverá aguardar alguns minutos para obter todos os dados.

b) Por sincronização WI-FI

- Quando tiver escolhido um inscrição, Inclui uma ligação para descarregar uma candidatura adicional.

- Instalar o Sincronização WI-FI clicando nesta ligação e, em seguida, ligue-se o iPhone a ter em conta na sua Mac Onde computador utilizando um cabo,

- Em seguida, inicie a aplicação no seu computador e aguardar que seja feita uma cópia de segurança dos dados do telemóvel de destino antes de desligar o iPhone.

- Por último, os dados relativos a este Iphone será visível na sua conta pessoal.

Nota:

- O PC utilizado e o dispositivo a monitorizar devem ser ligados à mesma rede Wifi para o fazer funcionar.

Monitorizar um smartphone com EyeZy

EyeZy é outra aplicação de controlo parental Concebido para os pais se manterem atentos aos seus filhos.

No entanto, algumas pessoas também o utilizam de uma forma indireta para piratear um dispositivo e roubar informações pessoais de outros.

Tal como mSpy que foi dedicado aos pais, a utilização de por EyeZy é fácil e não requer conhecimentos informáticos especiais, mas requer acesso físico ao telefone a monitorizar.

Os passos são basicamente os mesmos que os do mSpy.

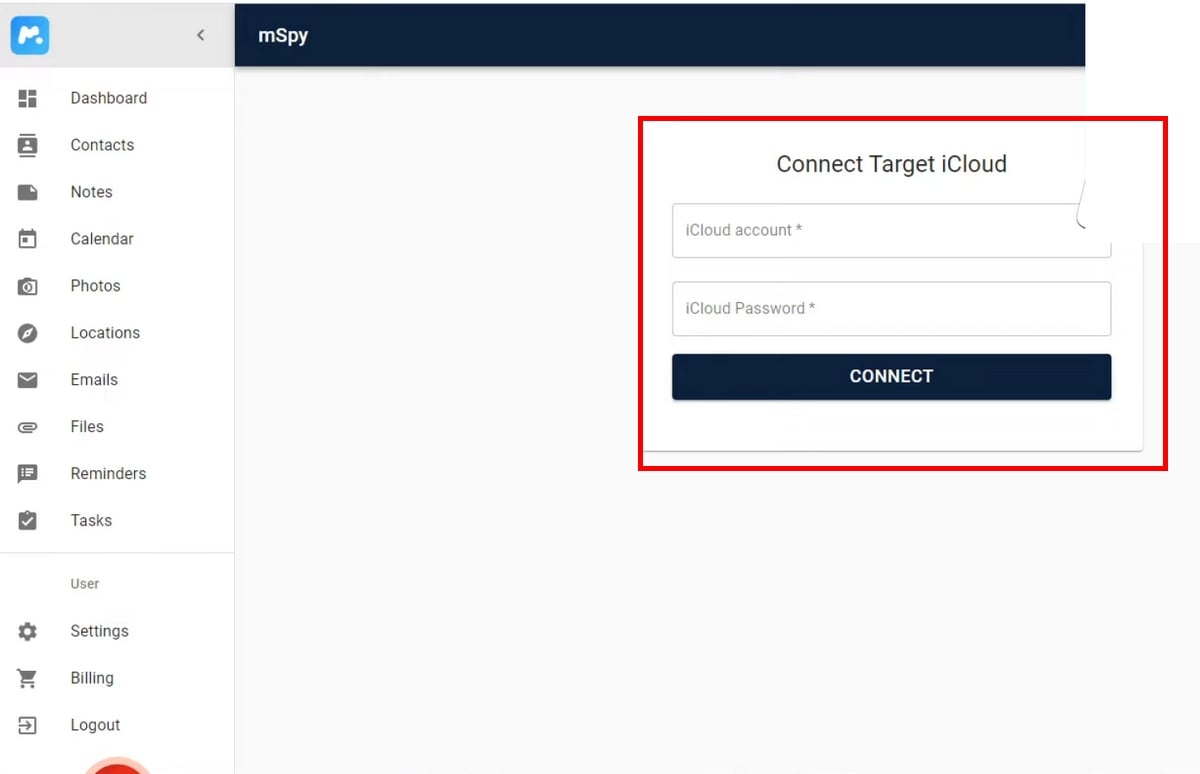

No Android

- começar com criar uma conta clicando no botão Experimentar agora em vermelho pastel aqui:

Criar a minha conta EyeZy gratuita

- Introduza o seu endereço eletrónico e, em seguida Continuar

- Escolha o dispositivo que pretende monitorizar (Android Onde iPhone),

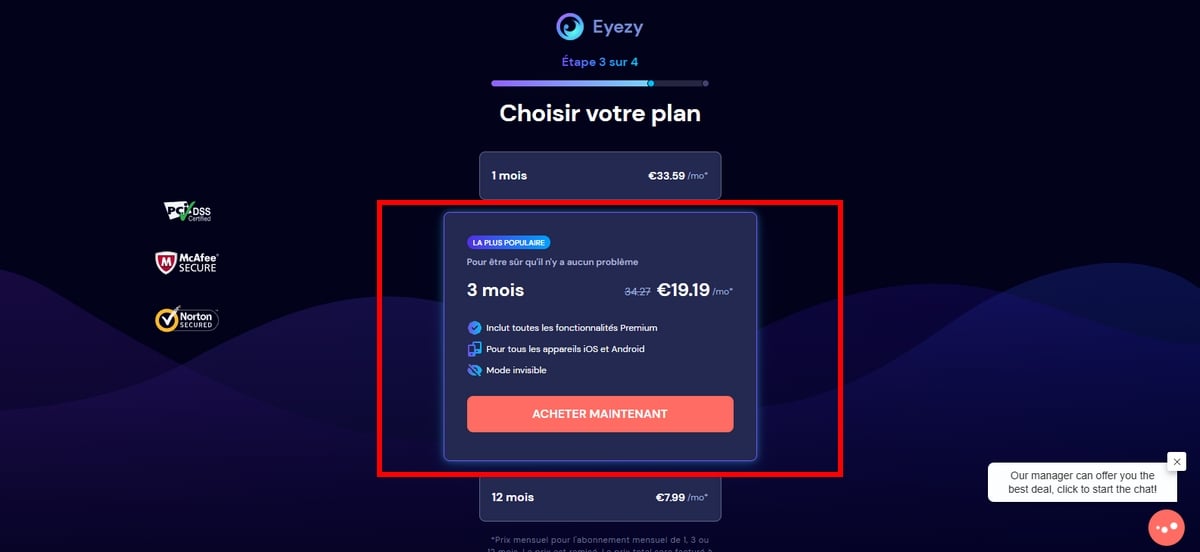

- Agora selecione o plano de subscrição clicando em Comprar agora. Mas primeiro, se quiser, informe-se sobre o Preços de subscrição do EyeZy,

- Em seguida, adicione o pormenores de pagamento para concluir a compra da sua subscrição EyeZy.

Depois de efetuar a compra, dirija-se ao dispositivo de destino.

- Abrir Loja de jogos e desativar o Jogar Proteger,

- Na conta EyeZy que criar, serão apresentados todos os passos de transferência necessários para a instalar no dispositivo de destino.

No iOS

Em primeiro lugar, os seguintes elementos serão necessários para as etapas seguintes:

- o Credenciais do iCloud do seu ente querido.

- UMA acesso físico para o telefone em causa.

a) Através da sincronização WI-FI :

- Uma vez inscrito, deve estar ciente de que um aplicação adicional é-lhe adicionado para instalar a aplicação de sincronização,

- Ir para o seu painel de controlo, escolher o versão do seu dispositivo,

- Em seguida, ligue o dispositivo de destino ao seu computador Onde Mac utilizando um cabo adequado,

- Uma vez ligado, o transferência vai começar.

- Por favor não desligar a ficha o telemóvel até a cópia de segurança estar concluída.

- Por fim, o seu painel de controlo mostra-lhe todos os dados do seu telemóvel em tempo real.

b) Sincronizar com o iCloud

Esse método de instalação é igualmente fácil e demora apenas alguns minutos!

- Ligar ao seu Conta EyeZy sobre o seu espaço privado, que obterá assim que o pagamento for efectuado,

- Escolher iOS como o tipo de dispositivo a ser monitorizado,

- Então opte pelo Sincronização iCloud,

- Será redireccionado para outra página de início de sessão, onde deverá introduza as suas credenciais iCloud e a palavra-passe do seu filho/filha,

- Em seguida, note-se que dois Postagens serão enviados em simultâneo:

- Um sobre o Telefone no monitor

- Outro em o endereço de e-mail ligado à conta iCloud,

- Basta inserir o código de confirmação enviado para o telefone para ser monitorizado no sítio Web EyeZy.

Em suma, mSpy e EyeZy exigem o acesso físico ao dispositivo e/ou o conhecimento dos identificadores pessoais do alvo (ou seja iCloud e senhas).

| ✔️ Sobre nós | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| Compatibilidade | Android/iOS | Android/iOS |

| Dificuldade | Fácil | Fácil |

| Risco se utilizado para fins maliciosos | 3 anos de prisão e 100 000 euros de multa | 3 anos de prisão e 100 000 euros de multa |

| Eficiência | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

Lembrete importante Estes dois instrumentos devem ser utilizados em conformidade com a lei.

2. Outras técnicas (avançadas) de pirataria informática

Quais são as diferentes técnicas de pirataria usado por hackers para se infiltrarem no seu espaço pessoal?

a) Phishing

Pré-requisitos :

- Criação de local na rede Internet,

- UMA mensagem convincente que inspira confiança.

Esta técnica envolve enviar mensagens fraudulentas ao seu alvo, por correio eletrónico ou SMS (neste caso, falamos de smishing).

Exigir competências que sejam mais avanços Na informática, os piratas informáticos fingem ser peritos em computadores. entidades de confiança, como um banco, uma administração, uma serviço telefónico etc., reproduzindo a apresentação dos sítios autênticos para os tornar mais credíveis.

Ao clicar no botão fotos onde o ligações enviado, o alvo será redireccionado para um site fraudulento, quase idêntico ao original.

Em seguida, a mensagem deve incentivá-los a introduzir os seus dados pessoais (nome de utilizador e palavra-passe), desde que sejam suficientemente ingénuos para o fazer. É assim que os hackers roubam os dados mais importantes das suas vítimas.

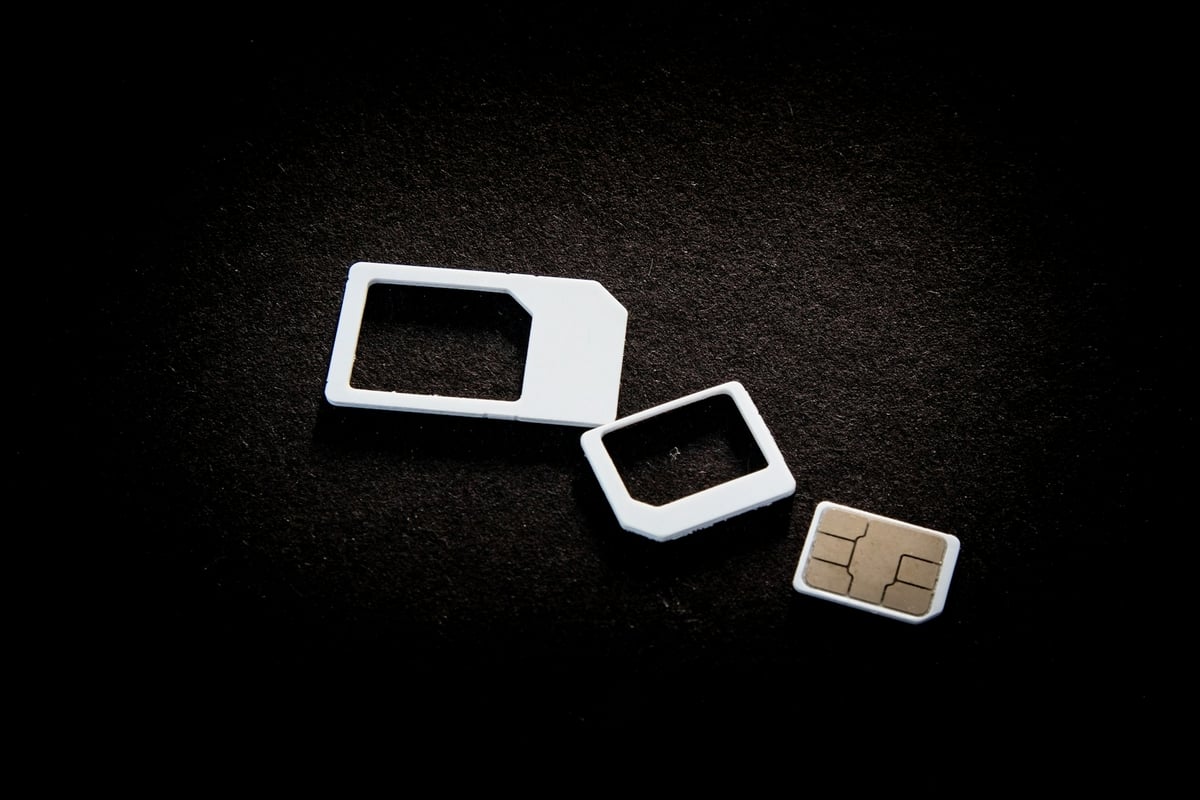

b) Troca de cartão SIM

Pré-requisitos :

- Do informações pessoais no alvo.

- A capacidade de convencer o operador.

A pirataria informática de um cartão SIM ocorre quando um hacker finge ser a pessoa-alvo para o seu operador móvel e convenceu-o a fornecer-lhe um novo cartão SIM.

Uma vez ativado pelo hacker, o antigo será desativado. O pirata informático pode então aceder a todas as chamadas, mensagens, etc. do novo cartão SIM.

Além disso, pode ir mais além, explorando a contas com algum autenticações no dois factores, por exemplo.

Ao saber os detalhes de login, o códigos do controlo será enviado para o telemóvel dele e não para o da vítima.

c) O keylogger

Pré-requisitos :

- Instalação de uma aplicativo keylogger no telemóvel alvo.

Ao descarregar um keylogger, o hacker pode monitorizar cada toque de tecla no teclado em tempo real.

Muitas vezes, estas aplicações estão escondidas em aplicações gratuitas (jogos Onde outros) que não estão disponíveis nas lojas oficiais, como a Apple Store ou a Play Store.

Assim, se o alvo o descarregar para o seu telemóvel, a recolha de dados sensíveis torna-se mais fácil, como por exemplo senhas, eles identificadores, sem que o alvo saiba nada sobre isso.

d) Através da ligação WI-FI

Pré-requisitos :

- Ser ligados à mesma rede wifi do que o seu objetivo.

Este método, frequentemente designado por“man in the middle”é ligar-se ao mesmo rede WiFi pública desprotegido do que o alvo.

Como resultado, os hackers podem facilmente interceção certas informações sensíveis, como chamadas, mensagens ou códigos de autenticação.

No entanto, a pirataria através do wi-fi pode ser mais ou menos ineficaz se a pessoa estiver a utilizar um vpn, Não se liga a sítios sensíveis nem efectua compras.

Além disso, se quiser utilizar uma VPN para se proteger, como NORDVPN grátisClique neste artigo!

e) Via Bluetooth

Pré-requisitos :

- Software especial para procurar dispositivos Bluetooth nas proximidades.

Os piratas informáticos podem também utilizar software concebido para detetar Dispositivos Bluetooth num raio de 15 metros e ligar-se a ele silenciosamente.

Esta técnica permite-lhes aceder a todas as informações disponíveis no telemóvel pirateado.

O hacker poderá registar conversas ou geolocalizar o proprietário, se o aparelho o permitir.

f) Juice jacking

Pré-requisitos :

- Infetar um terminal para recarga público com malware.

o piratas informáticos pode infetar terminais do Recarga USB em locais públicos com software malicioso.

Se a vítima utilizar estes terminais para carregar o telemóvel, o vírus são propagados no seu dispositivo, permitindo aos hackers recolher informações sensíveis.

No entanto, deve saber que estes métodos A pirataria não é isenta de riscos! Neste quadro, pode informar-se sobre os vários consequências jurídicas destes:

| ✔️ Técnicas | Dificuldade | Caraterísticas | 👀 Risco | ▶️ Eficiência |

|---|---|---|---|---|

| a phishing | Bastante difícil | Criação de um sítio Web e de uma ligação falsos. Com base no ingenuidade do alvo | até 5 anos de prisão e uma coima de 375 000 euros (artigo 313.º-1) | Médio |

| EU'Troca de cartão SIM | Duro | A capacidade de enganar uma operador | 5 anos de prisão e 75 000 euros de multa (art. 226-4-1) | Elevado |

| EU'gravador de teclas | Significa | Integrado em aplicações gratuitas, pode ser difícil de esconder | 3 anos de prisão e 100 000 euros de coima (artigo 323.º-1, n.º 1) | Elevado |

| o ligação wi-fi | Significa | Solicita uma proximidade para o objetivo e ferramentas específicas | 1 ano de prisão e 45 000 euros de coima (artigo 226.º-15) | Bastante baixo |

| a Bluetooth | Duro | A âmbito bastante limitado (10 a 15 m) | 3 anos de prisão e 100 000 euros de coima (artigo 323.º-1) | Fraco |

| a juice jacking | Duro | Capacidade de infetar uma porta USB física com malware num local público. | 5 anos de prisão e 150 000 euros de coima (artigo 323.º-3) | Fraco |

Como pode saber se o seu telemóvel foi pirateado?

Pode imaginar que o spyware é instalado no seu dispositivo?

Corra para este artigo em como verificar se o seu telemóvel está a ser espiado para o descobrir!

Como pode proteger o seu smartphone contra ataques?

Agora que conhece os métodos utilizados pelos hackers, eis o que pode fazer para se manter seguro.

- Contra spyware como o mSpy e o EyeZy: descobrir como detetar o mSpy e o EyeZy no seu telemóvel,

- Contra o Phishing Não nunca clicar numa ligação recebida por mensagem de texto, verifique sempre o remetente e dê preferência aos sítios oficiais,

- Contra o WIFI público Utilizar sempre um vpn para encriptar as suas trocas de mensagens,

- Contra o’Troca de cartão SIM Peça ao seu operador para ativar um código de segurança obrigatório para todos os novos pedidos de cartões,

- Contra o Juice Jacking Utilize a sua própria ficha de rede nos pontos de carregamento públicos,

- Contra a pirataria via Bluetooth Desactive o Bluetooth em público quando não o estiver a utilizar.

E como bónus, para todas as suas contas importantes, não se esqueça de ativar a’autenticação de dois factores (2FA).

Perguntas frequentes

Como é que posso aceder a um telemóvel remotamente sem o segurar na mão?

Há software de pirataria e técnicas de pirataria informática que prometem a pirataria remota, nomeadamente a phishing, a juice jacking, etc

Alguns podem necessitar de mais Competências informáticas do que outros, e os riscos são elevados se formos apanhados!

Como posso ler as mensagens apagadas no telemóvel do meu filho/filha?

Pode ser difícil consultar conversas eliminadas num dispositivo móvel. As funcionalidades nativas de certos telemóveis podem, por vezes, ajudar.

No iOS :

- Mensagens ⇒ cardápio canto superior direito ⇒ Supressões.

Se for recuperável, o utilizador encontrar a mensagem nesta secção.

No Android :

- Mensagens ⇒ Três pontos ou Menu no canto superior direito do ecrã ⇒ Mensagens ainda apresentadas recuperável estão disponíveis aqui.

Caso contrário, algumas pessoas utilizam funcionalidades de spyware, tais como EyeZy, que permitem encontrar facilmente as conversas apagadas no dispositivo móvel do seu alvo.

Posso ver o meu histórico de navegação mesmo no modo privado?

Com software de controlo parental como o mSpy, Concebido para os pais que pretendem proteger aos seus filhos, é possível consultar todo o seu histórico de navegação, mesmo em modo privado.

Qual é o melhor spyware totalmente invisível para o seu telemóvel?

Entre os as melhores ferramentas disponíveis no mercado, muitos pais depositaram a sua confiança em mSpy e EyeZy para cuidar dos seus filhos.

As razões são as seguintes:

- São bem avaliados pelos utilizadores em plataformas de análise e transferência. Se quiser ler as opiniões sobre estes dois serviços, saiba mais sobre eles em opinião sobre o mSpy e a opinião sobre EyeZy !

- Também têm um equipa ativa que poderá tratar de qualquer problema relacionado com a criação da sua conta (24 horas por dia).

- Eles são fácil de usar mesmo para os pais.

No entanto, tenha em atenção que este software foi desenvolvido para vigiar crianças e adolescentes e não para roubar dados dos telemóveis de outras pessoas.

Consequentemente, a utilização deste software para fins maliciosos é proibido por lei.

Como posso localizar o meu filho sem que ele receba uma notificação de partilha de localização?

Aplicações baseadas na localização, tais como geolocalizador enviam notificações de partilha de posição para poderem funcionar, mas este não é o caso de certos softwares como mSpy e EyeZy.

Uma vez instalado no telemóvel que pretende monitorizar, pode aceder-lhe com toda a tranquilidade. localização.

É legal vigiar um filho menor sem o seu conhecimento?

De acordo com o’artigo 371-1 do Código Civil francês, O papel dos pais é proteger os seus filhos. No entanto, uma criança, mesmo menor, também tem direito ao respeito pela sua vida privada.

Por isso, se quiser ajudá-los, instale spyware no telemóvel, recomendamos vivamente que diálogo com os seus filhos sobre a situação e as suas razões para tal.

Consultar o Sítio Web da CNIL para saber mais sobre as suas obrigações enquanto pai ou mãe e compreender melhor o equilíbrio entre segurança e privacidade.

Em suma, para aceder a um telemóvel, Existem técnicas de pirataria informática e software comuns utilizados pelos hackers.

É importante não esquecer que estas ferramentas representam um violação de privacidade e são proibidos por lei.

Mais uma vez, convém recordar que o objetivo deste artigo é fornecer informações sobre as diferentes técnicas de piratear um telemóvel para o proteger o melhor que pudermos.

Se tiver alguma pergunta ou comentário, não hesite em perguntar!

Para quem precisa da oportunidade de espionar ou hackear um telefone e ver todas as suas informações, pode ser possível visualizar todas as mensagens, registros de chamadas, localização ao vivo, mídia e notas compartilhadas, acesso a tudo do dispositivo de destino.

É simples de entender e operar.

Uma maneira e um contato muito bons para entrar em contato quando precisar de todos os acessos de hackers e espiões aos dispositivos.

🥲

🥲

Molto interessante il tuo sito!

É possível instalar um remoto?

E chi fa questo lavoro?

Você tem :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

e não é possível remotamente