Знаете ли вы, что больше не нужно быть гением, чтобы хакер а телефон ?

Для защищать ваш дети Где предупредить максимально эффективное использование методы принадлежащий киберпреступники, Узнайте о самых распространенных методах взлома смартфона в 2026 году!

Предупреждение: эта статья не поощряет взлом телефонов. В ней рассматриваются различные методы, используемые хакерами для взлома мобильного телефона..

Некоторые из самых популярных инструментов для взлома телефонов:

Приложение родительского контроля mSpy

Приложение родительского контроля EyeZy

1. Взломать телефон с помощью mSpy и EyeZy

мшпион а также АйЗи это приложения родительского контроля, предназначенные для того, чтобы родители могли следить за телефонами своих детей.

Однако следует отметить, что некоторые люди используют мшпион а также АйЗи в злонамеренных целях, в частности, чтобы взломать телефон близкого человека, например, супруга или другого человека.

1. Взломать телефон с помощью mSpy

Использование mSpy отличается в двух операционных системах (Android а также iOS). Поскольку этот инструмент предназначен для родителей, он очень прост в использовании и не требует специальных навыков. никаких особых навыков в сфере информационных технологий.

На Android

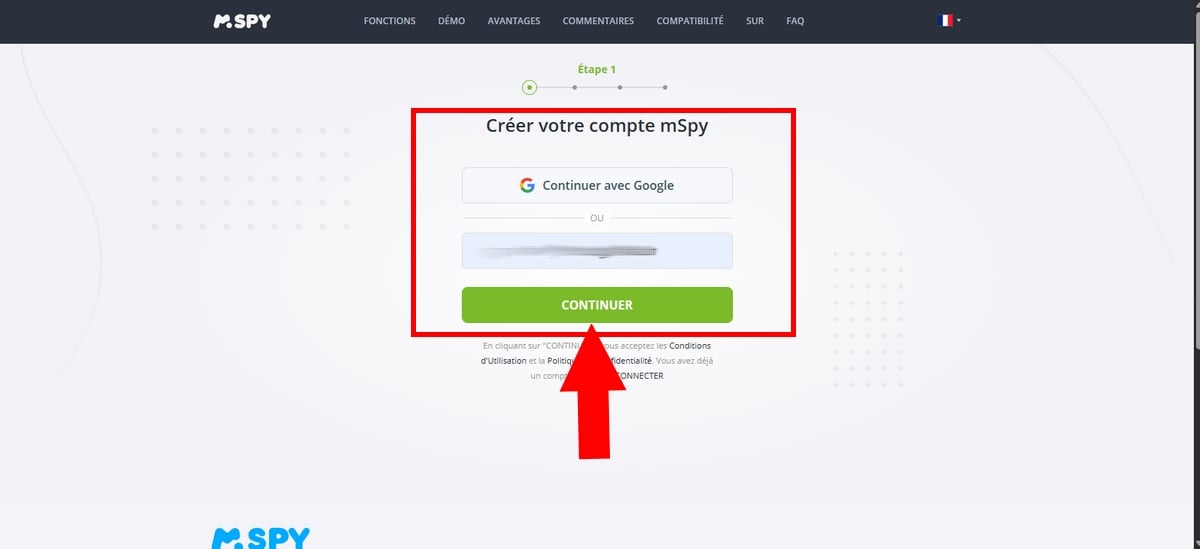

- Первый шаг - это создать аккаунт на этом сайте:

Создайте учетную запись Mspy прямо сейчас

- Нажмите на кнопку Попробуйте прямо сейчас зелёный для создать аккаунт,

- Введите свой Адрес электронной почты или продолжить Аккаунт Google,

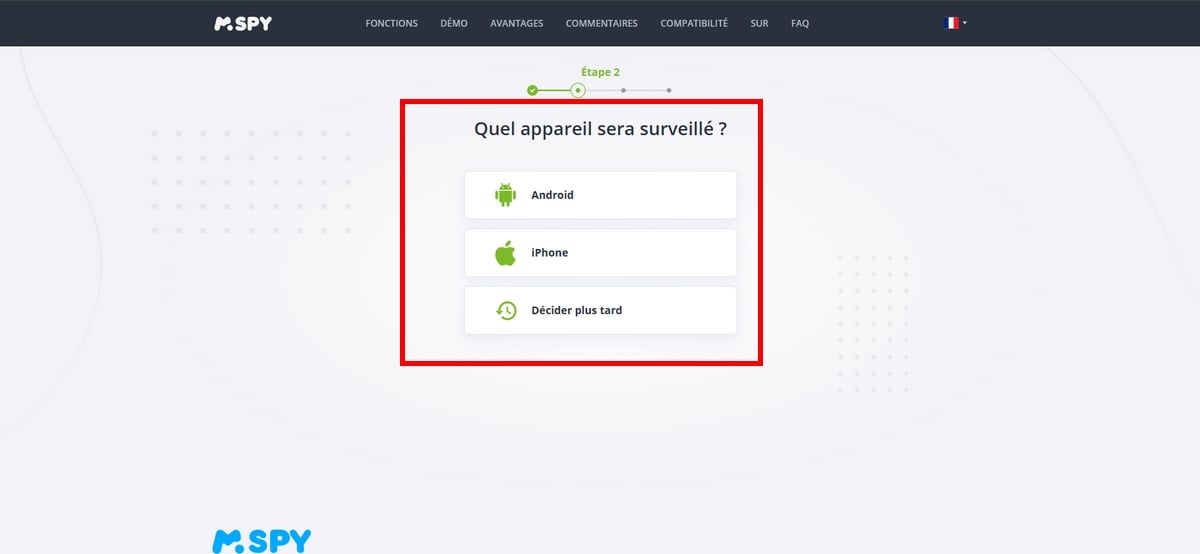

- Затем выберите андроид в качестве устройства для мониторинга, но вы также можете решить это позже,

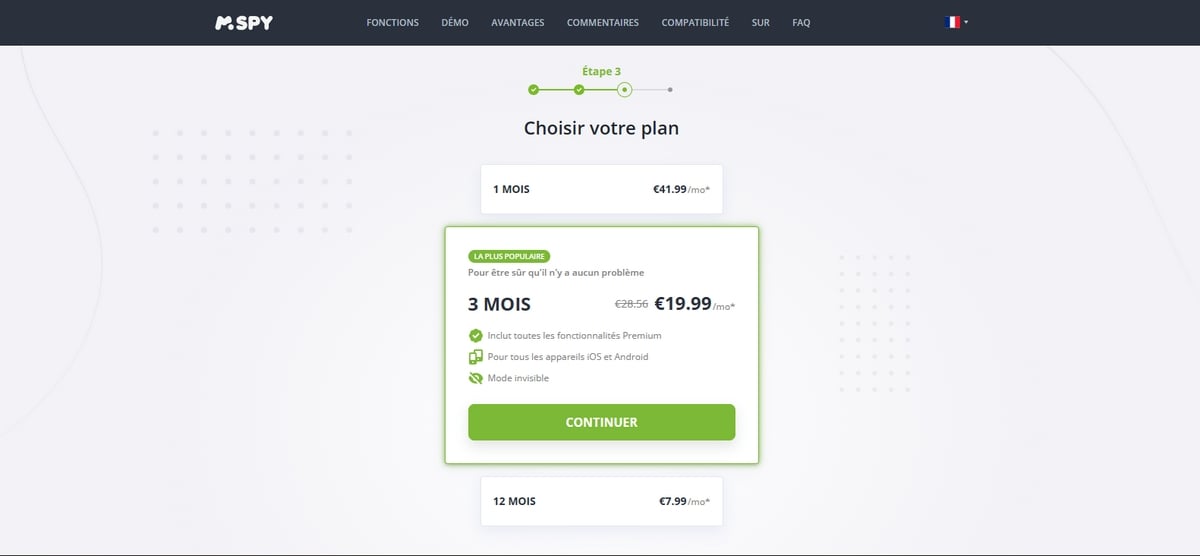

- Выберите подходящий вам тариф. Если вы хотите получить совет по этому вопросу, сначала узнайте о различных Цены на подписку mSpy !

- Вы уже сделали свой выбор? Если вы хотите узнать, можно ли mSpy предлагает бесплатную версию, Чтобы узнать больше, ознакомьтесь с нашей статьей!

- Добавьте свои платежные реквизиты. После совершения покупки вы получите электронное письмо, содержащее ссылку на конфигурацию, ваши пароль и ваш имя пользователя будет отправлен вам.

- Переходим к следующему шагу! Для этого вам понадобится физический доступ к телефону, который вы хотите контролировать.

Вот как Скачать а также устанавливать мшпион на телефоне, за которым ведется наблюдение:

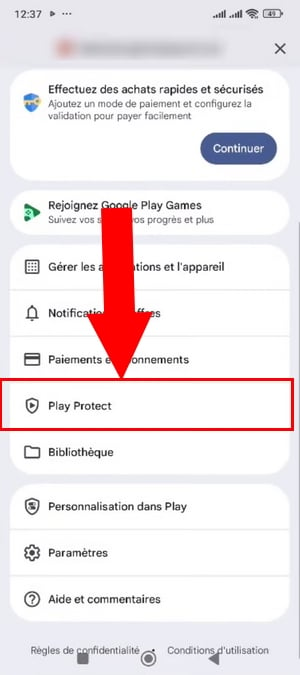

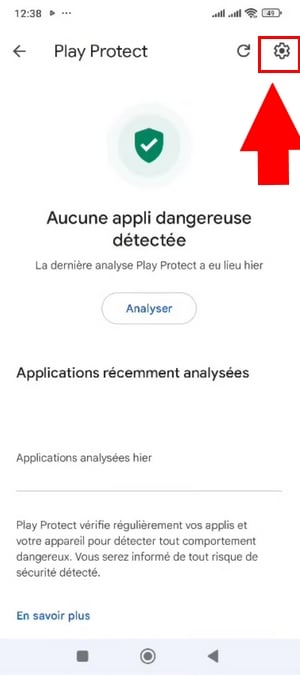

- Посетите Магазин игр, и отключите Функция защиты воспроизведения,

Профиль в PlayStore ©Антонин для Alucare

- Выберите опцию Играйте в защиту,

- Затем нажмите на значок Настройки в правом верхнем углу экрана,

- Деактивировать теперь функция Играть в защиту и подтвердите это действие, нажав на кнопку Деактивировать.

- Скачать а также установить приложение mSpy на взламываемом устройстве,

- Войдите в свой аккаунт mSpy, чтобы узнать, как установить его на целевой телефон.

На iOS

Чтобы использовать мшпион на iOS, у вас будет 2 варианта:

- Синхронизация через iCloud (требуется логин и пароль iCloud)

- WI-Fi синхронизация

Эти 2’использование mSpy предлагают различные функциональные возможности.

a) Через синхронизацию iCloud:

- Начните с посещения этого сайта, чтобы создайте свой аккаунт бесплатно и пройдите все этапы до оплаты:

Создайте мою учетную запись Mspy прямо сейчас

- Оформив подписку, выберите устройство iOS, затем выберите метод установки iCloud Sync.

- Подключитесь к вашему учетная запись mSpy используя свой логин и пароль, предварительно высланные по электронной почте.

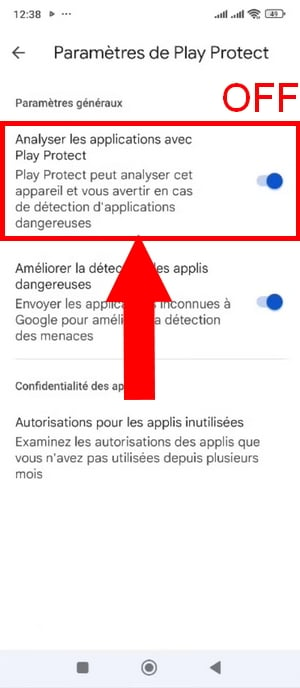

- Теперь перейдите к мониторингу целевого устройства, вставьте свои учетные данные iCloud.

Вставьте учетные данные iCloud вашего подростка ©Antonin для Alucare

- Два уведомления будут отправлено впоследствии, первый из которых был отправлен на адрес электронной почты iCloud и второй - на целевое мобильное устройство, содержащее 6-значный код.

- Вставьте код подтверждения, отправленный на целевое устройство на вашем учетная запись mSpy.

- Начнется сбор данных, и вам следует подождать несколько минут, чтобы получить все данные.

b) С помощью WI-FI синхронизации

- Когда вы выбрали подписка, Ссылка для загрузки дополнительного приложения прилагается.

- Установите Синхронизация WI-FI перейдите по этой ссылке, затем подключитесь iPhone на что следует обратить внимание в вашем Мак Где компьютер с помощью кабеля,

- Затем запустите приложение на вашем компьютер и дождитесь, пока данные целевого телефона будут сохранены в резервной копии, прежде чем отключать iPhone.

- Наконец, данные по этому айфон будут видны на вашем личном счете.

Примечание:

- Используемый ПК и устройство, за которым ведется наблюдение, должны быть подключены к одной сети Wifi чтобы все получилось.

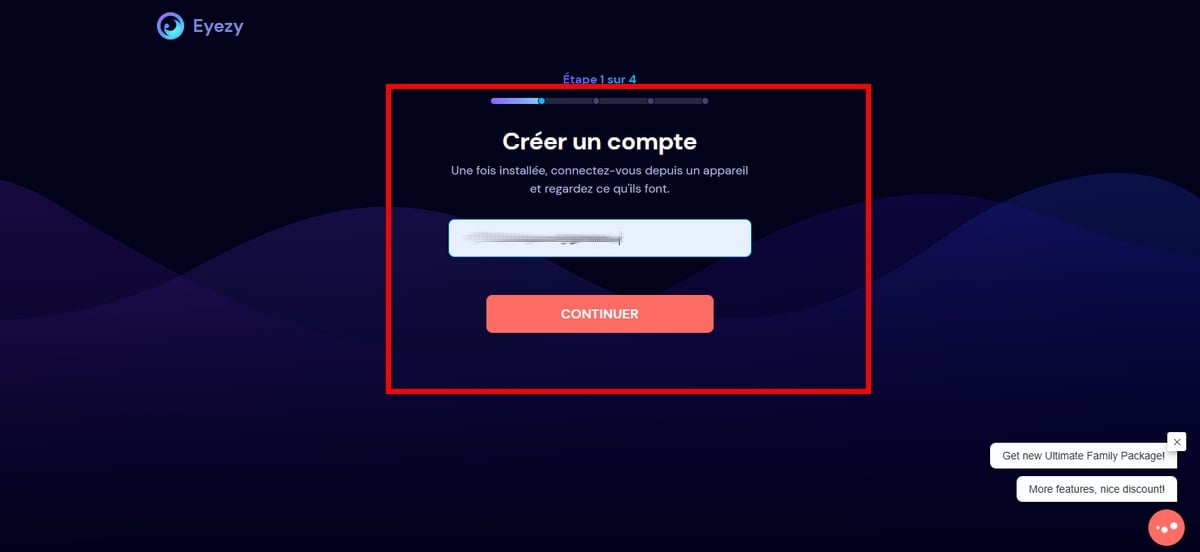

Мониторинг смартфона с помощью EyeZy

АйЗи это еще одно применение родительский контроль предназначен для того, чтобы родители могли следить за своими детьми.

Однако некоторые люди также используют его в обход, чтобы взломать устройство а также кража личных данных других.

Как мшпион который был посвящен родителям, использованию от EyeZy Это просто и не требует особых навыков работы с компьютером, но требует физического доступа к телефону, за которым ведется наблюдение.

Действия практически такие же, как и в случае с mSpy.

На Android

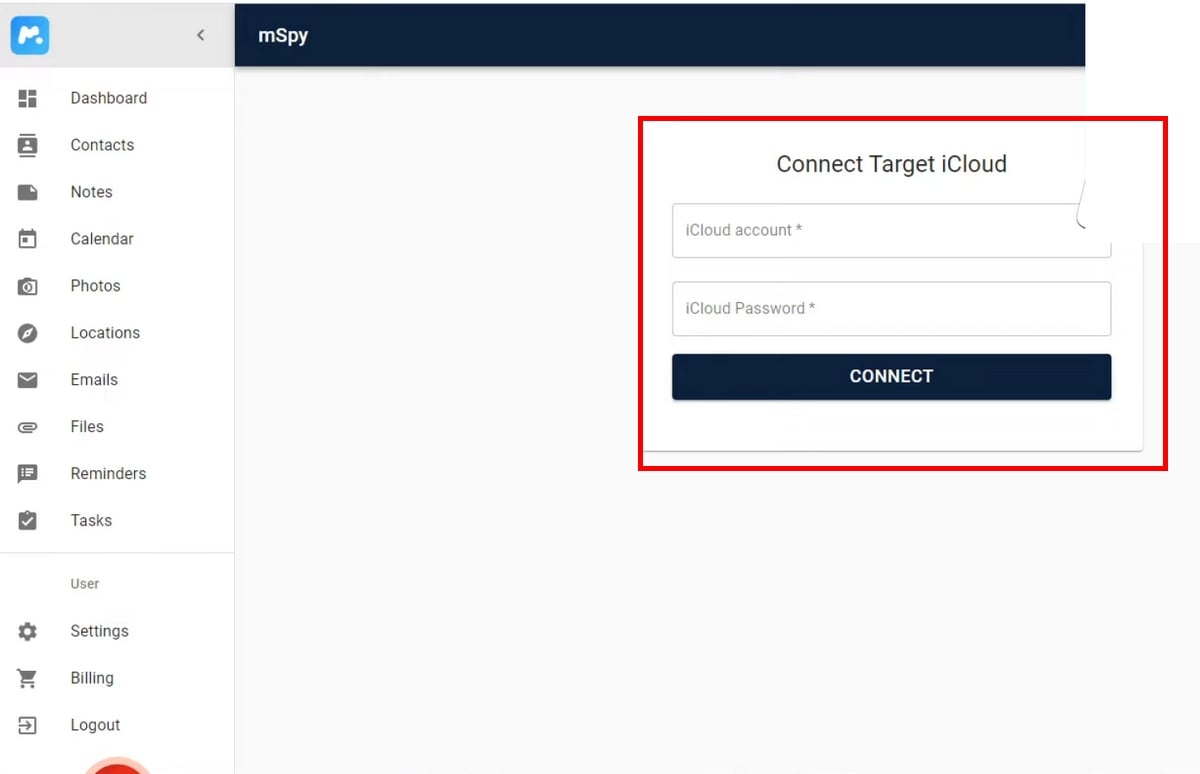

- начать с создать аккаунт нажав на кнопку Попробуйте сейчас в пастельно-красном цвете здесь:

Создайте мой бесплатный аккаунт EyeZy

- Введите адрес электронной почты, затем Продолжать

- Выберите устройство, которое вы хотите контролировать (Android Где iPhone),

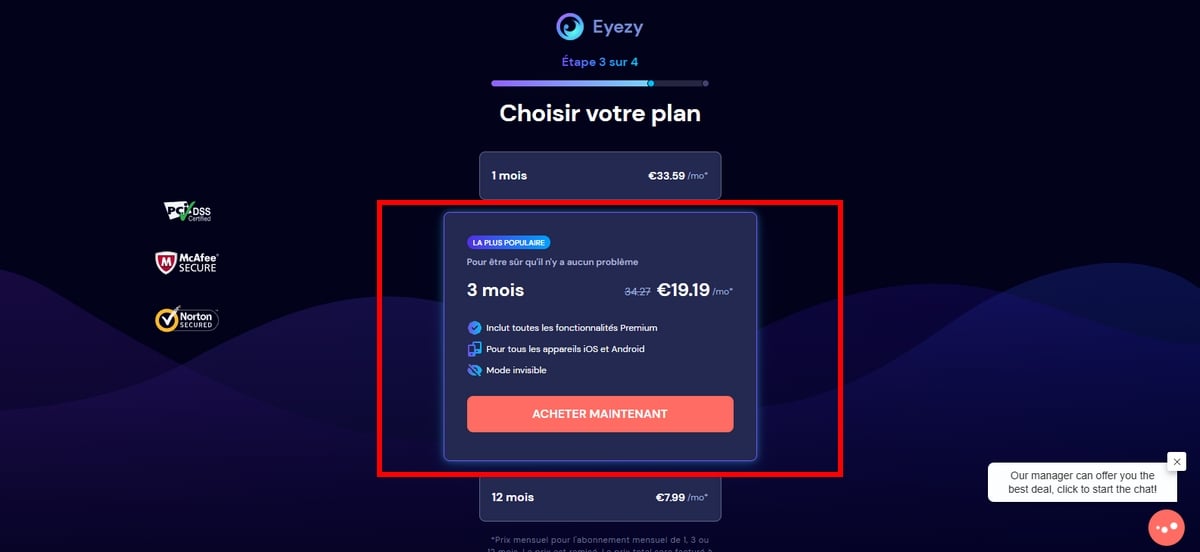

- Теперь выберите план подписки нажав на Купить сейчас. Но сначала, если хотите, узнайте о Цены на подписку EyeZy,

- Затем добавьте платёжные реквизиты чтобы завершить покупку подписки на EyeZy.

После того как вы совершили покупку, перейдите к целевому устройству.

- Открыть Магазин игр и отключите Играть в защиту,

- На созданной вами учетной записи EyeZy будут отображены все шаги загрузки, необходимые для установки на целевое устройство.

На iOS

Прежде всего, для выполнения следующих действий понадобятся следующие предметы:

- Les Учетные данные iCloud вашего любимого человека.

- А физический доступ на соответствующий телефон.

a) Синхронизация через WI-FI :

- После того как вы подписались, вам следует знать, что дополнительное приложение добавляется к нему для установки приложения синхронизации,

- Зайдите в свой приборная панель, выбирать версия вашего устройства,

- Затем подключите целевое устройство к вашему компьютер Где Мак с помощью подходящего кабеля,

- После подключения перевод начнется.

- Пожалуйста, не отсоединяйте вилку от розетки телефон до завершения резервного копирования.

- Наконец, приборная панель дает вам доступ ко всем данным на телефоне в режиме реального времени.

b) Синхронизация с iCloud

Этот способ установки это так же просто и занимает всего несколько минут!

- Подключитесь к вашему Счет EyeZy на ваше личное пространство, которое вы получите после оплаты,

- Выбирать iOS в качестве типа устройства, за которым будет осуществляться наблюдение,

- Тогда выбирайте Синхронизация iCloud,

- Вы будете перенаправлены на другую страницу входа в систему, где вам необходимо введите учетные данные iCloud и пароль вашего сына/дочери,

- Далее обратите внимание, что два сообщения будут отправлены одновременно:

- Один на телефон в монитор

- Другой на адрес электронной почты привязанный к учетной записи iCloud,

- Просто вставьте код подтверждения отправляется на телефон для мониторинга на сайте EyeZy.

В сумме, мшпион а также АйЗи требуют физического доступа к устройству и/или знания личных идентификаторов цели (т.е. iCloud а также пароли).

| ✔️ О нас | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| Совместимость | Android/iOS | Android/iOS |

| Сложность | Легкий | Легкий |

| Риск при использовании для злонамеренные цели | 3 года лишения свободы и штраф в размере 100 000 евро | 3 года лишения свободы и штраф в размере 100 000 евро |

| Эффективность | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

Важное напоминание : Эти два инструмента должны использоваться в соответствии с законом.

2. Другие (продвинутые) методы взлома

Чем отличаются методы борьбы с пиратством используется хакерами для проникновения в ваше личное пространство?

а) Фишинг

Пререквизиты :

- Создание Веб-сайт,

- А убедительное послание что внушает доверие.

Эта техника включает в себя отправлять мошеннические сообщения на вашу цель, по электронной почте или SMS (в этом случае мы говорим о smishing).

Требуются навыки, которые в большей степени достижения В сфере информационных технологий хакеры выдают себя за компьютерных экспертов. доверенные лица, например банк, а администрация, а телефонная связь и т. д., воспроизводя макет подлинных сайтов, чтобы они выглядели более правдоподобно.

Нажав на кнопку картинки где ссылки Отправленная, цель будет перенаправлена на мошеннический сайт, практически идентичный оригинальному.

Далее сообщение должно побудить их введите свои личные данные (имя пользователя и пароль), если они достаточно наивны, чтобы сделать это. Именно так хакеры крадут самые важные данные своих жертв.

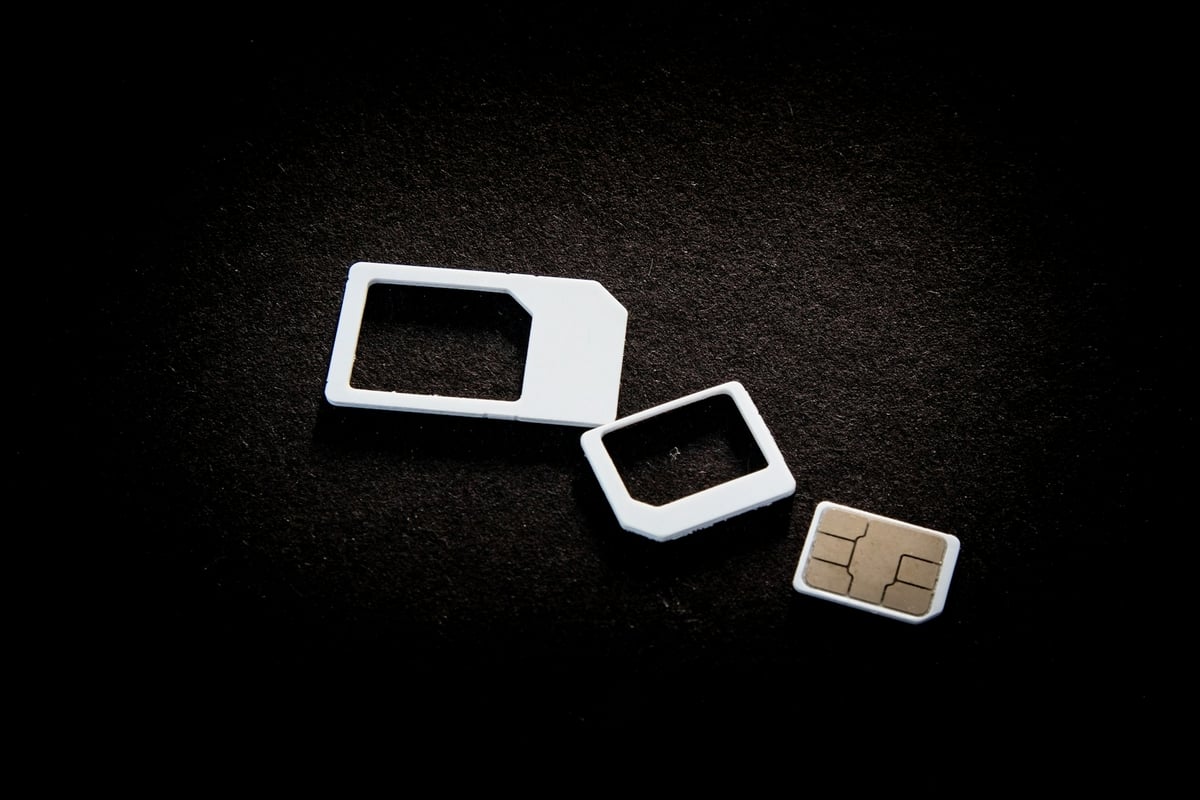

b) Замена SIM-карты

Пререквизиты :

- Принадлежащий личная информация на цели.

- Способность убедить оператора.

Взлом SIM-карта Это происходит, когда хакер выдает себя за человека, которому адресован его оператор мобильной связи и убедила его предоставить ей новый SIM-карта.

После активации хакер, старый будет деактивирован. После этого хакер может получить доступ ко всем звонкам, сообщениям и т. д. на новая SIM-карта.

Более того, он может пойти еще дальше, используя счета с некоторыми аутентификации в два фактора, например.

Зная данные для входа в систему, можно коды из проверьте будет отправлен на его телефон, а не на телефон жертвы.

в) кейлоггер

Пререквизиты :

- Средство одного приложение кейлоггер на целевом телефоне.

Загрузив кейлоггер, хакер может отслеживайте каждое нажатие клавиш на клавиатуре в режиме реального времени.

Часто эти приложения скрыты в бесплатные приложения (игры Где другие), которые не доступны в официальных магазинах, таких как Apple Store или Play Store.

Таким образом, если цель загрузит его на свой телефон, коллекция конфиденциальные данные становится проще, например пароли, их идентификаторы, при этом цель ничего не знает об этом.

d) Через WI-FI соединение

Пререквизиты :

- Будьте подключены к одной сети Wi-Fi чем ваша цель.

Этот метод, часто называемый“man in the middle”это подключиться к тому же общественная сеть WiFi незащищенным, чем цель.

В результате хакеры могут легко перехват определенную конфиденциальную информацию, например, звонки, сообщения или коды аутентификации.

Однако пиратство через Wi-Fi может быть более или менее эффективным, если человек использует впн, Он не подключается к важным сайтам и не совершает никаких покупок.

Более того, если вы хотите использовать VPN для защиты себя, например Бесплатный NORDVPNНажмите на эту статью!

e) Через Bluetooth

Пререквизиты :

- Специальное программное обеспечение для поиска устройств Bluetooth поблизости.

Хакеры также могут использовать программное обеспечение, предназначенное для обнаружения Устройства Bluetooth в радиусе 15 метров и бесшумно подключитесь к нему.

Эта техника позволяет им получить доступ ко всей информации, имеющейся на взломанном телефоне.

Хакер сможет записывать разговоры или геолокация владельца, если прибор позволяет.

f) Соковыжималка

Пререквизиты :

- Заразиться терминал для пополнение общественности с вредоносными программами.

Les хакеры может заразить клеммы из USB-зарядка в общественных местах с вредоносным программным обеспечением.

Если жертва использует эти терминалы для зарядки своего телефона, то вирус распространяются на его устройстве, что позволяет хакерам собирать конфиденциальную информацию.

Однако вы должны знать, что эти методы пиратство не лишено риска! В этой таблице вы можете узнать о различных правовые последствия из них:

| ✔️ Техника | ❓ Сложность | ✅ Особенности | 👀 Риск | ▶️ Эффективность |

|---|---|---|---|---|

| в фишинг | Довольно сложно | Создание поддельного сайта и ссылки. На основе наивность из цель | до 5 лет лишения свободы и штраф в размере 375 000 евро (статья 313-1) | Середина |

| Л'Обмен SIM-карт | Жесткий | Способность обманывать а оператор | 5 лет лишения свободы и штраф в размере 75 000 евро (ст. 226-4-1) | Высокий |

| Л'регистратор нажатий клавиш | Иметь в виду | Интеграция в бесплатные приложения, может быть трудно скрыть | 3 года лишения свободы и штраф в размере 100 000 евро (статья 323-1, параграф 1) | Высокий |

| La wi-fi соединение | Иметь в виду | Запрос на близость к цели и специальные инструменты | 1 год лишения свободы и штраф в размере 45 000 евро (статья 226-15) | Довольно низкий |

| в Bluetooth | Жесткий | А область применения довольно ограниченная (10 - 15 м) | 3 года лишения свободы и штраф в размере 100 000 евро (статья 323-1) | Слабый |

| в juice jacking | Жесткий | Возможность заразить вредоносным ПО физический USB-порт в общественном месте. | 5 лет лишения свободы и штраф в размере 150 000 евро (статья 323-3) | Слабый |

Как определить, что ваш телефон был взломан?

Вы можете себе представить, что шпионские программы - это установлен на вашем устройстве?

Перейдите к этой статье на Как проверить, следят ли за вашим телефоном чтобы узнать!

Как защитить свой смартфон от атак?

Теперь, когда вы знаете, какие методы используют хакеры, вот что вы можете сделать, чтобы оставаться в безопасности.

- Против шпионское ПО как mSpy и EyeZy: обнаружить как обнаружить mSpy и EyeZy на вашем телефоне,

- Против Фишинг Не никогда не нажимайте переходя по ссылке, полученной в текстовом сообщении, всегда проверяйте отправителя и отдавайте предпочтение официальным сайтам,

- Против Общественный WIFI Всегда используйте впн для шифрования ваших обменов,

- Против’Обмен SIM-карт Попросите своего оператора активировать обязательный код безопасности для всех новых запросов карты,

- Против Соковыжималка Пользуйтесь собственной сетевой вилкой в общественных пунктах зарядки,

- Против пиратства через Bluetooth Отключайте Bluetooth в общественных местах, если вы им не пользуетесь.

И в качестве бонуса, для всех важных учетных записей, не забудьте активировать’двухфакторная аутентификация (2FA).

Часто задаваемые вопросы

Как удаленно взломать телефон, не держа его в руках?

Есть пиратское программное обеспечение и хакерские техники, которые обещают удаленный взлом, а именно phishing, juice jacking, так далее.

Некоторые могут потребовать больше ИТ-навыки чем другие, и риск, если вас поймают, очень велик!

Как я могу прочитать удаленные сообщения на телефоне моего сына/дочери?

Бывает трудно проконсультироваться удаленные разговоры на мобильном устройстве. Иногда в этом могут помочь встроенные функции некоторых телефонов.

На iOS :

- Сообщения ⇒ меню справа вверху ⇒ Удаления.

Если его можно восстановить, вы найти в сообщение в этом разделе.

На Android :

- Сообщения ⇒ Три точки или Меню в правом верхнем углу экрана ⇒ Сообщения по-прежнему отображаются возмещаемый доступны здесь.

В противном случае некоторые люди используют такие шпионские функции, как EyeZy, которые позволяют легко находить удаленные разговоры на мобильном устройстве своей цели.

Можно ли просмотреть историю посещений даже в приватном режиме?

С помощью программ родительского контроля, таких как мшпион, предназначен для родителей, которые хотят защищать своим детям, можно просмотреть всю их историю просмотров, даже в приватном режиме.

Что такое лучшая абсолютно невидимая программа-шпион для вашего телефона?

Среди лучшие инструменты на рынке, многие родители доверились мшпион а также АйЗи присматривать за их детьми.

Причины следующие:

- Они имеют хорошие оценки пользователей на платформах для обзоров и скачивания. Если вы хотите прочитать отзывы об этих двух сервисах, узнайте о них больше на сайте мнение о mSpy и мнение о EyeZy !

- У них также есть активная команда который сможет решить любые проблемы, связанные с созданием вашей учетной записи (24 часа в сутки).

- Они есть легко использовать даже для родителей.

Однако учтите, что это программное обеспечение было разработано для наблюдения за детьми и подростками, а не для кражи данных с чужих телефонов.

В результате использование этого программного обеспечения для злонамеренные цели запрещено законом.

Как определить местонахождение ребенка, не получая уведомления о его местонахождении?

Приложения, основанные на местоположении, такие как геолокатор отправлять уведомления об изменении положения, но это не относится к некоторым программам, таким как мшпион а также АйЗи.

После установки на телефон, который вы хотите контролировать, вы можете спокойно пользоваться им. местоположение.

Законно ли следить за несовершеннолетним ребенком без его ведома?

Согласно’статья 371-1 Гражданского кодекса Франции, Роль родителей - защищать своих детей. Однако ребенок, даже несовершеннолетний, также имеет право на уважение к своей личной жизни.

Так что если вы хотите помочь им, установив шпионские программы на их телефонах, мы настоятельно рекомендуем вам диалог обсудите с детьми ситуацию и причины ее возникновения.

Проконсультируйтесь с Веб-сайт CNIL чтобы узнать больше о своих обязанностях как родителя и лучше понять баланс между безопасностью и конфиденциальностью.

Короче говоря, для доступ к мобильному телефону, Существуют распространенные методы взлома и программное обеспечение, используемое хакерами.

Важно не упускать из виду, что эти инструменты представляют собой нарушение конфиденциальности и запрещены законом.

Еще раз напомним, что цель этой статьи - предоставить информацию о различных техниках для пиратский телефон чтобы защитить вас как можно лучше.

Если у вас есть вопросы или комментарии, не стесняйтесь спрашивать!

Для всего, что требует возможности шпионить или взломать телефон и просматривать всю его информацию, можно просматривать все сообщения, журналы вызовов, текущее местоположение, общие медиафайлы и заметки, доступ ко всему с целевого устройства.

Это просто для понимания и эксплуатации.

Очень хороший способ связаться, когда вам нужен доступ ко всем устройствам для взлома и шпионажа.

🥲

🥲

Molto интересно il tuo site!

Можно ли установить ремото?

E chi fa questo lavoro?

У вас есть :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

а удаленно нельзя