もはや天才である必要はないことをご存知だろうか。 ハッカー a 電話 ?

のためであろうとなかろうと。 守る あなたの 子供たち どこ 警告 を最大限に活用する。 方法 の サイバー犯罪者, 2026年、スマートフォンをハッキングするための最も一般的なテクニックを発見する!

警告:この記事は電話ハッキングを奨励するものではありません. ハッカーが携帯電話をハッキングするために使用するさまざまなテクニックについて考察する。.

電話をハッキングするための最も人気のあるツールのいくつか:

1.mSpyとEyeZyで電話をハックする

mSpy と アイザイ は、親が子供の携帯電話を監視するために設計されたペアレンタルコントロールアプリケーションである。.

しかし、人によっては、次のような使い方をすることもある。 mSpy と アイザイ 悪意のある目的、特に配偶者など身近な人の携帯電話をハッキングする目的で。.

1.mSpyで電話をハックする

mSpyの使い方は2つのOSで異なる (アンドロイド と iOS). .両親専用のツールなので、使い方はとても簡単で、特別なスキルも必要ない。 特になし IT業界において。.

Androidの場合

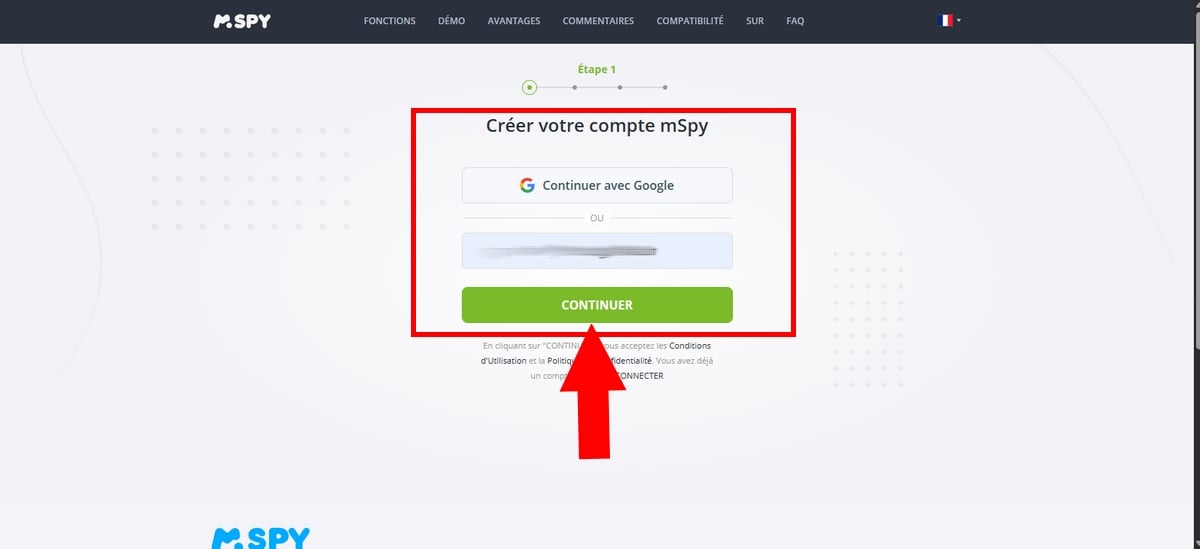

- 最初のステップは アカウントを作成する をご覧ください:

- をクリックしてください。 今すぐ試す グリーン アカウントを作成する,

- を入力してください。 電子メールアドレス または グーグルアカウント,

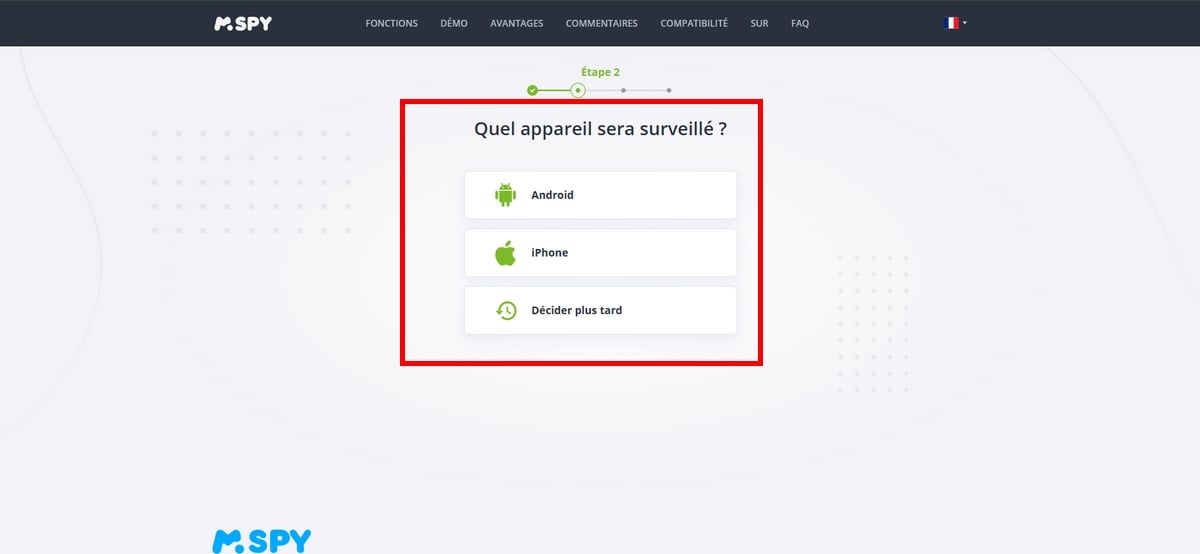

- そして、次のように選択する。 アンドロイド をモニターするデバイスとして指定しますが、これは後で決めることもできます、,

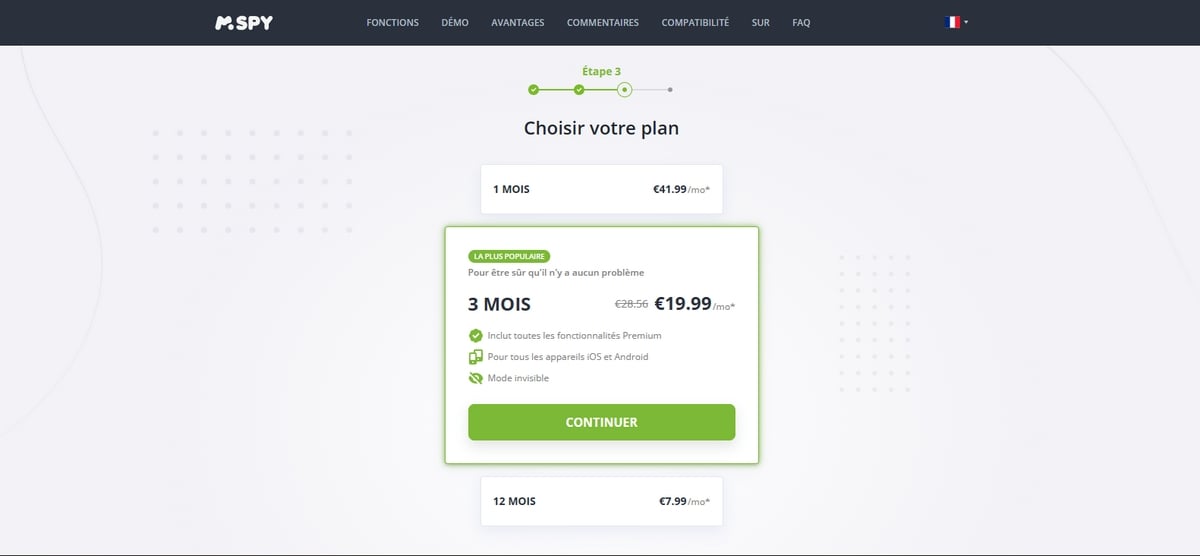

- 自分に合ったレートを選ぼうこのテーマについてアドバイスが欲しい場合は、まず様々な mSpyサブスクリプション価格 !

- 選択はお決まりですか?もし知りたいなら mSpyは無料版を提供しています, 詳しくは、こちらの記事をご覧ください!

- お支払いの詳細を追加します。購入が完了すると、設定用リンクが記載されたEメールが送信されます。 パスワード そして ユーザー名 が送られてくる。.

- 次のステップに進もう!そのためには、モニターしたい電話に物理的にアクセスする必要があります。.

これがその方法だ。 ダウンロード と セットアップ mSpy モニターされる電話の

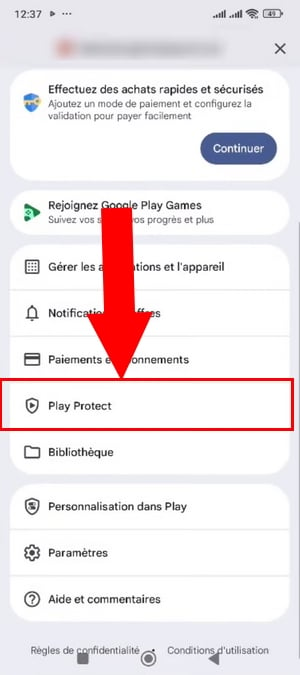

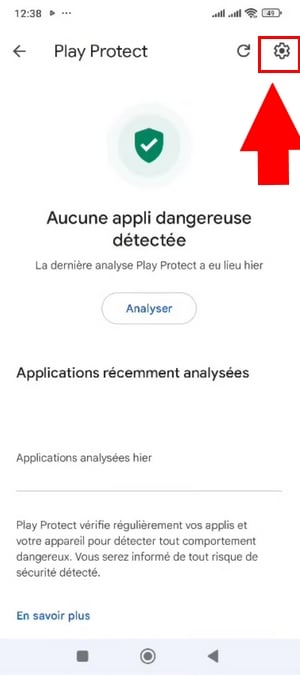

- をご覧ください。 プレイストア, を無効にする。 プレイ・プロテクト機能,

PlayStoreのプロフィール ©Antonin for Alucare

- オプションを選択してください プレー・プロテクト,

- 次に、アイコンをクリックしてください。 設定 画面の右上隅に、

- 非アクティブ化 今度は関数 プレイ・プロテクト をクリックして、この操作を確認する。 無効化する。.

- ダウンロード と インストール ハッキングされるデバイス上のmSpyアプリケーション、,

- mSpyアカウントにログインして、ターゲットの携帯電話にインストールする方法を確認してください。.

iOSの場合

使用方法 mSpy iOSの場合、2つの選択肢があります:

- iCloud経由での同期 (iCloudのログインとパスワードが必要です)

- WI-Fi同期

この2つ’mSpyを使用して は異なる機能を提供する。.

a) iCloud同期経由 :

- まずはこのサイトをご覧ください。 アカウントの作成 無料で、支払いまでの様々なステップを踏んでください:

- サブスクリプションを申し込んだら iOSデバイス, を選択し、iCloud Syncのインストール方法を選択します。.

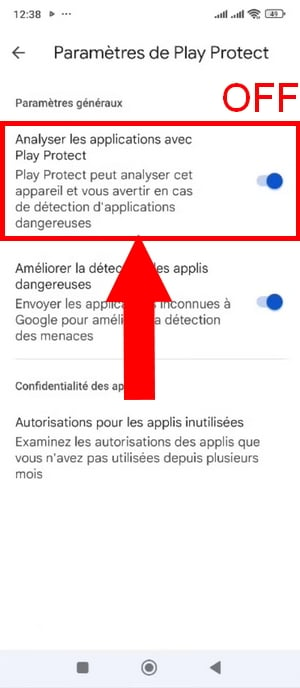

- に接続する。 mSpyアカウント 事前にEメールで送信されたログイン名とパスワードを使用してください。.

- ターゲット・デバイスを監視する、, iCloudの認証情報を入れる.

ティーンエイジャーのiCloud認証情報を入れる ©Antonin for Alucare

- つの通知がある 送信 その後、最初のメールが電子メールアドレスに送られた。 iCloud を含むターゲット・モバイル・デバイスに送信する。 6桁コード.

- ターゲット・デバイスに送信された確認コードを、次の手順で挿入します。 mSpyアカウント.

- データ収集が開始されますが、すべてのデータを取得するには数分待つ必要があります。.

b) WI-FI同期

- を選択した場合 サブスクリプション, 追加申込書をダウンロードするためのリンクが含まれています。.

- をインストールします。 WI-FI同期 このリンクをクリックし、接続する iPhone で気をつけるべきこと マック どこ コンピューター ケーブルを使って、,

- 次に、以下のアプリケーションを起動します。 コンピューター そして、iPhoneを切断する前に、ターゲットとなる携帯電話のデータがバックアップされるのを待つ。.

- 最後に iPhone はあなたの個人アカウントに表示されます。.

注:

- 使用するPCとモニターするデバイスは、以下のものでなければなりません。 同じWifiネットワークに接続している それを機能させるために。.

EyeZyでスマートフォンをモニター

アイザイ の別の応用例である。 ペアレンタルコントロール 親が子供を見守るために設計された。.

しかし、遠回しにこう言う人もいる。 デバイスをハックする と 個人情報を盗む 他人の。.

まるで mSpy を使用している。 By EyeZy は簡単で、特別なコンピューター・スキルも必要ないが、モニターする電話に物理的にアクセスする必要がある。.

手順は基本的にmSpyと同じ。.

Androidの場合

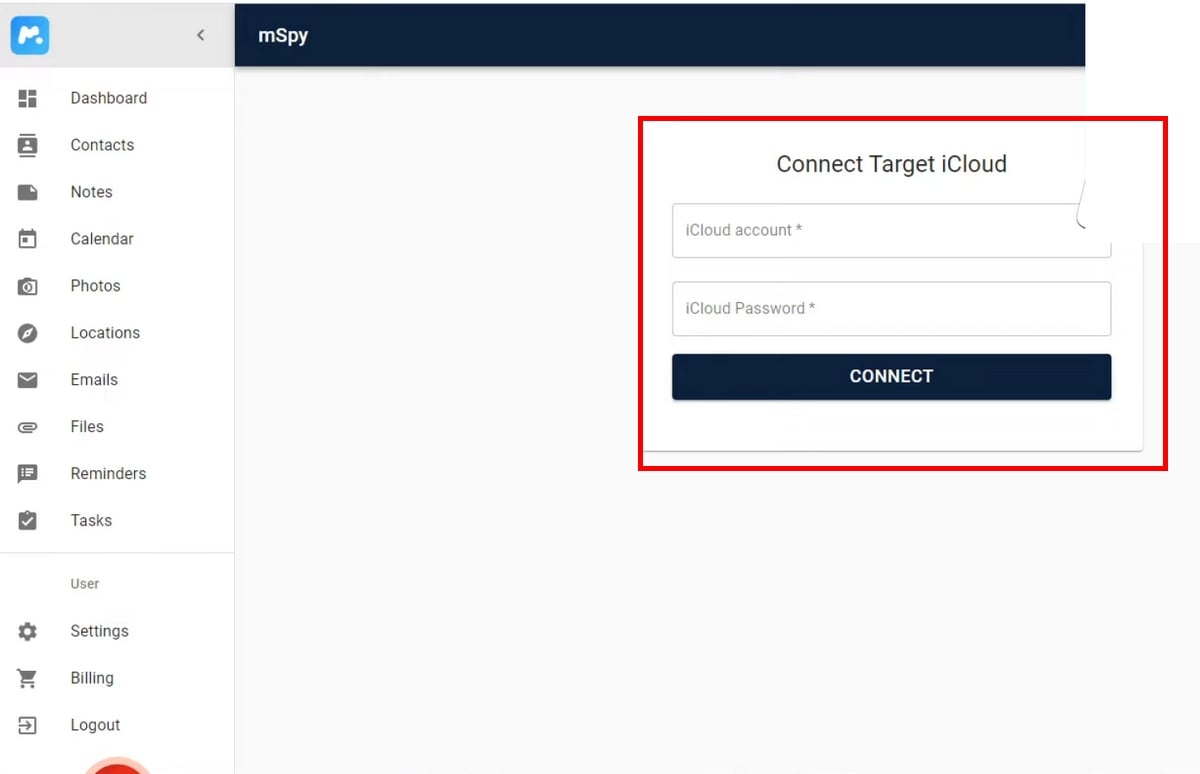

- 皮切りに アカウントを作成する をクリックしてください。 今すぐ試す パステル・レッド

- メールアドレスを入力し 続く

- 監視したいデバイスを選択する (アンドロイド どこ iPhone),

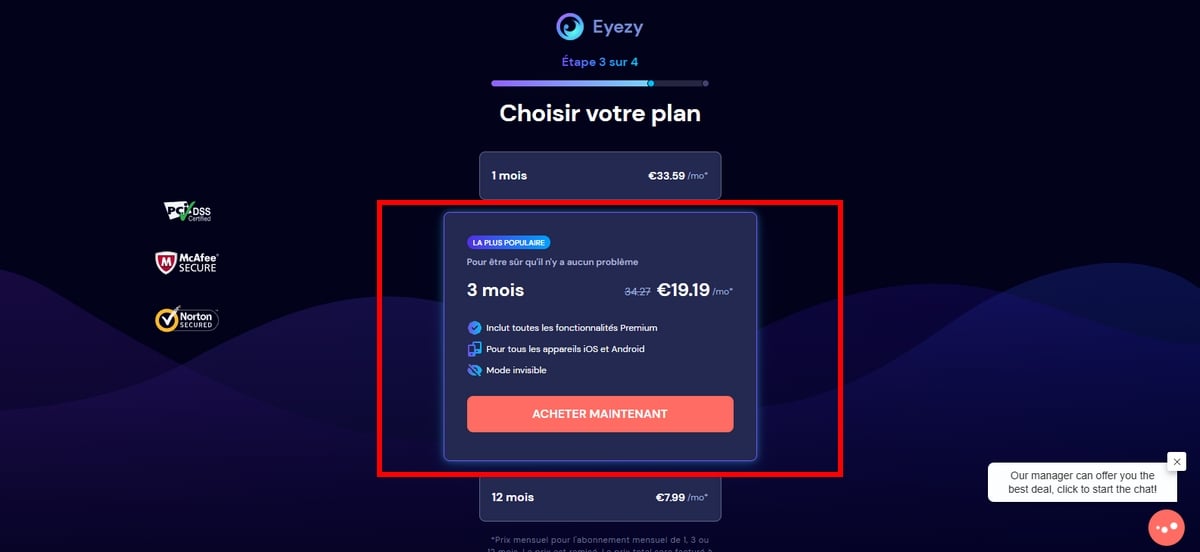

- を選択する。 サブスクリプションプラン をクリックしてください。 購入する. .その前に、もしよろしければ EyeZyサブスクリプション価格,

- を加える。 支払詳細 をクリックして、EyeZyサブスクリプションの購入を完了してください。.

購入が完了したら、対象のデバイスにアクセスしてください。.

- 開ける プレイストア を無効にする。 プレイ・プロテクト,

- 作成したEyeZyアカウントには、ターゲットデバイスへのインストールに必要なすべてのダウンロード手順が表示されます。.

iOSの場合

まず、以下の手順で必要なものを揃える:

- The iCloud認証情報 あなたの愛する人の。.

- A 物理的アクセス を当該電話機に接続する。.

a) WI-FIシンク経由:

- 購読を申し込んだら、次のことに注意する必要があります。 追加申し込み が追加され、同期アプリケーションがインストールされる、,

- あなたのところへ ダッシュボード, を選択する。 バージョン デバイスの,

- 次に、ターゲット・デバイスを コンピューター どこ マック 適切なケーブルを使用してください、,

- 一度接続すると 譲渡 が始まる。.

- お願い プラグを抜かないでください バックアップが完了するまで.

- 最後に、ダッシュボードから携帯電話のすべてのデータにリアルタイムでアクセスできます。.

b) iCloudとの同期

これ 設置方法 も同じように簡単で、数分しかかからない!

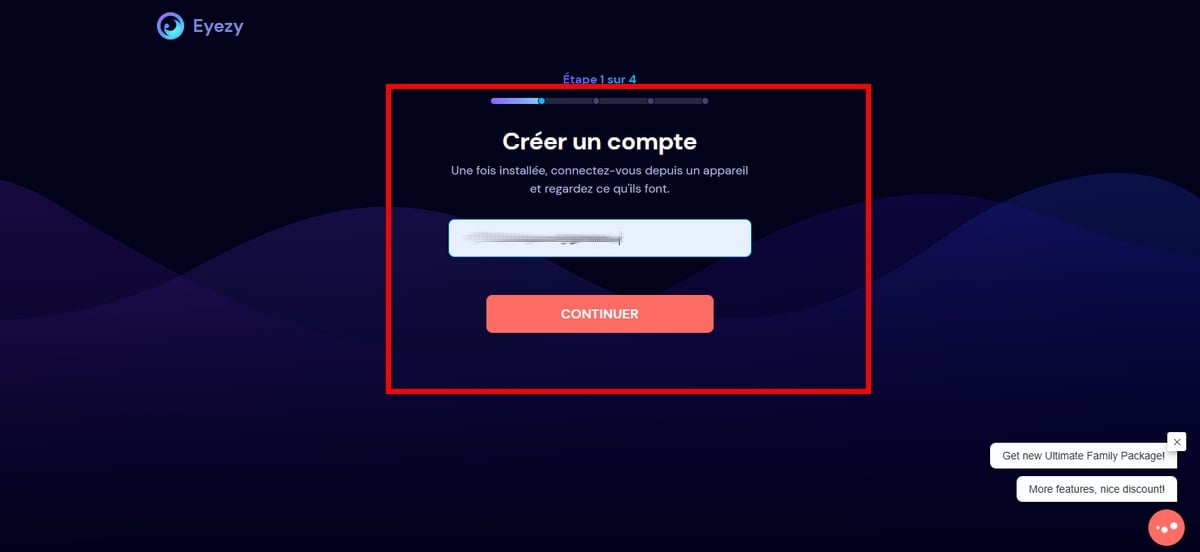

- に接続する。 EyeZyアカウント お支払いが完了した時点で、プライベート・スペースが表示されます、,

- 選ぶ iOS を監視するデバイスのタイプとして指定する、,

- それなら iCloud同期,

- 別のログインページにリダイレクトされます。 iCloudの認証情報を入力する と息子さん/娘さんのパスワード、,

- 次に、2つの 投稿 が同時に送信される:

- ひとつは 電話 で モニター

- もうひとつ メールアドレス iCloudアカウントにリンクされている、,

- を挿入するだけです。 確認コード EyeZyのウェブサイトでモニターできるよう、携帯電話に送信される。.

要約すると、 mSpy と アイザイ には、デバイスへの物理的なアクセス、および/またはターゲットの個人識別子の知識が必要である。 iCloud と パスワード).

| ✔️ 会社概要 | ▶️ mSpy | ▶️ EyeZy |

|---|---|---|

| 互換性 | アンドロイド/iOS | アンドロイド/iOS |

| 困難 | 簡単 | 簡単 |

| に使用した場合のリスク 悪意のある目的 | 禁固3年、罰金10万ユーロ | 禁固3年、罰金10万ユーロ |

| 効率性 | ⭐⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

重要な注意事項 この2つのツールは、法律に従って使用されなければならない。.

2.その他の(高度な)ハッキング技術

何が違うのか? 海賊版技術 ハッカーがあなたのパーソナルスペースに忍び込むために使う?

a) フィッシング

前提条件 :

- 創造 Webサイト,

- A 説得力のあるメッセージ それは自信を抱かせる。.

このテクニックには以下が含まれる。 詐欺メッセージを送る 電子メールやSMSでターゲットに送信する(この場合、スミッシングについて話す)。.

より高度な技術を必要とする 進展 IT業界では、ハッカーはコンピューターの専門家のふりをする。 信頼できるエンティティ, のような 銀行、 行政の仕事だ、, a 電話サービス など、本物のサイトのレイアウトを再現することで、より信用できるように見せている。.

をクリックしてください。 ピクチャー どこ リンク 送信されると、ターゲットはオリジナルとほぼ同じ詐欺サイトにリダイレクトされる。.

次に、メッセージは次のことを奨励しなければならない。 個人情報を入力する (ユーザー名とパスワード)を入力しなければならない。ハッカーはこうして被害者の最も重要なデータを盗むのだ。.

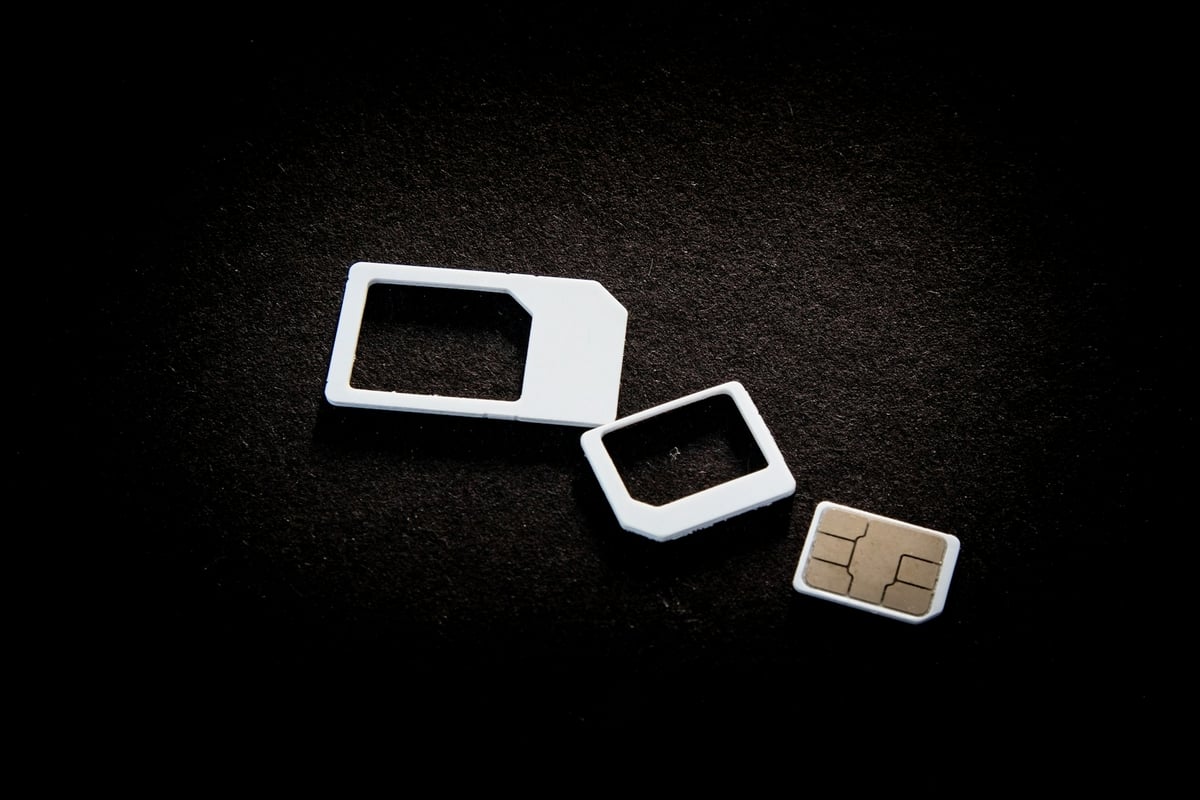

b) SIMカードの交換

前提条件 :

- の 個人情報 をターゲットにしている。.

- オペレーターを説得する能力。.

をハッキングした。 SIMカード ハッカーが標的の人物になりすますと、このようなことが起こる。 移動体通信事業者 そして、彼女に新しいものを提供するよう説得した。 SIMカード.

によってアクティブ化されると ハッカー, 古い方は無効化される。するとハッカーは、古い方の通話やメッセージなどにアクセスできるようになる。 新しいSIMカード.

さらに、それを上回ることができる。 アカウント 一部で 認証 で 二要素, 例えば.

ログイン情報を知ることで コード の チェック は被害者の携帯電話ではなく、彼の携帯電話に送信される。.

c) キーロガー

前提条件:

- 施設 一つの 応用 ターゲットの携帯電話にキーロガーをかける。.

キーロガーをダウンロードすることで、ハッカーは以下のことが可能になります。 すべてのキー入力を追跡する をリアルタイムでキーボードに入力する。.

多くの場合、これらのアプリケーションは フリーアプリケーション (ゲーム どこ その他Apple StoreやPlay Storeのような公式ショップでは購入できない。.

つまり、ターゲットがそれを携帯電話にダウンロードすれば、そのコレクションは、その携帯電話に保存されることになる。 機密データ などが容易になる。 パスワード、 彼ら 識別子, ターゲットに何も知られることなく。.

d) WI-FI接続経由

前提条件 :

- である。 同じ無線LANネットワークに接続している ターゲットよりも。.

この方法は、しばしばこう呼ばれる。“man in the middle”「に接続することである。 公衆無線LAN ターゲットよりも無防備。.

その結果、ハッカーは簡単に インターセプト 通話、メッセージ、認証コードなどの特定の機密情報。.

しかし、海賊版は ワイファイ を使用している場合は、多かれ少なかれ効果がないかもしれない。 VPN, 機密性の高いサイトに接続したり、買い物をしたりすることはない。.

さらに、VPNを使って自分自身を守りたい場合は、次のようになる。 無料NORDVPNこの記事をクリックしてください!

e) ブルートゥース経由

前提条件:

- 専用ソフトウェア デバイスを検索する ブルートゥース 近くにある。

ハッカーはまた、次のようなソフトウェアを使用することもできる。 ブルートゥース機器 半径 15メートル そして静かに接続する。.

このテクニックを使えば、ハッキングされた携帯電話で利用可能なすべての情報にアクセスすることができる。.

ハッカーは、以下のことを記録することができる。 会話 また ジオロケート 器具が許せば、所有者が使用する。.

f) ジュース・ジャッキング

前提条件:

- 感染症 a リチャージ マルウェアの公開。.

The ハッカー 感染する ターミナル の USB充電 悪意のあるソフトウェアを使って公共の場で.

被害者がこれらの端末を使って携帯電話を充電すると ウィルス をハッカーに許すことになる。 集める 機密情報.

しかし、これらのことは知っておくべきである。 方法 海賊版作成にリスクがないわけではありません!この表では、様々な海賊版について知ることができる。 法的結果 そのうちのひとつだ:

| ✔️ テクニック | 難易度 | ✅ 特徴 | リスク | ▶️ 効率 |

|---|---|---|---|---|

| the フィッシング | かなり難しい | 偽のウェブサイトとリンクの作成。に基づく 素朴 の 目標 | 5年以下の懲役および37万5000ユーロの罰金(313-1条) | 中くらい |

| L 'SIMカード交換 | 難しい | 能力 だます a オペレーター | 5年の禁固刑と75,000ユーロの罰金(226-4-1条) | 高い |

| L 'キー・ストローク・レコーダー | 平均 | に統合された。 無料のアプリケーション、, 隠すのが難しい | 禁固3年および罰金10万ユーロ(第323条の1第1項) | 高い |

| The Wi-Fi接続 | 平均 | 要求する 側 ターゲットへ および特定のツール | 禁固1年、罰金45,000ユーロ(226-15条) | かなり低い |

| the ブルートゥース | 難しい | あ 範囲 かなり限定的(10~15m) | 禁固3年、罰金10万ユーロ(323条1項) | 弱い |

| the juice jacking | 難しい | 公共の場で、物理的なUSBポートにマルウェアを感染させることができる。. | 禁固5年、罰金15万ユーロ(第323条の3) | 弱い |

携帯電話がハッキングされたかどうかを見分ける方法は?

スパイウェアが 設置済み あなたのデバイスで?

この記事を読む あなたの電話が盗聴されているかどうかを確認する方法 をご覧いただきたい!

スマートフォンを攻撃から守るには?

ハッカーの手口を知った今、安全な生活を送るためにできることは以下の通りだ。.

- 反対 スパイウェア mSpyやEyeZyのように:発見する mSpyとEyeZyの検出方法 をお使いの携帯電話にインストールしてください、

- に対して フィッシング をしてはならない。 クリックしない テキストメッセージで受信したリンクについては、必ず送信者を確認し、公式サイトを優先すること、,

- に対して 公衆無線LAN 常に VPN を使用してやり取りを暗号化します、,

- に対して’SIMカード交換 オペレーターに、すべての新規カード請求に対して必須のセキュリティーコードを有効にするよう依頼する、,

- に対して ジュース・ジャッキング 公共の充電ポイントでは、自分のメインプラグを使用する、,

- 海賊行為に反対する ブルートゥース Bluetoothを使っていないときは、公共の場でBluetoothをオフにしましょう。.

ボーナスとして、すべての重要なアカウントについて、以下を有効化することをお忘れなく。’二要素認証 (2FA)。.

よくある質問

携帯電話を手に持たずに遠隔操作でハッキングするには?

がある 海賊版ソフトウェア というリモート・ハッキングを約束するハッキング・テクニックがある。 phishing、 juice jackingなど

もっと必要な場合もある ITスキル 捕まった場合のリスクも高い!

息子や娘の携帯電話の削除されたメッセージを読むにはどうすればよいですか?

相談するのは難しいかもしれない 削除された会話 モバイル・デバイスで。特定の携帯電話のネイティブ機能が役立つこともある。.

iOSの場合:

- メッセージ ⇒ メニュー 右上 削除.

回収可能であれば 見つける the メッセージ このセクションでは.

アンドロイドの場合:

- メッセージ ⇒ 3点または メニュー 画面右上⇒メッセージが表示されたまま 回復可能 はこちらから。.

そうでなければ、次のようなスパイウェアの機能を使う人もいる。 EyeZy、, を可能にする 削除された会話を簡単に見つける をターゲットのモバイル・デバイスにインストールする。.

プライベートモードでも閲覧履歴を見ることはできますか?

などのペアレンタルコントロールソフトウェアを使用する。 mSpy, こんな親御さんのために 守る プライベートモードであっても、閲覧履歴をすべて参照することができる。.

あなたの携帯電話に最適な目に見えないスパイウェアとは?

その中で 最高のツール を信頼している。 mSpy と アイザイ 子供たちの面倒を見るために。.

理由は以下の通りである:

- この2つのサービスは、レビューやダウンロード・プラットフォームでユーザーから高く評価されている。この2つのサービスのレビューを読みたい方は、以下をご覧ください。 mSpyに関するご意見 そしてその EyeZyについての意見 !

- 彼らはまた アクティブチーム アカウント作成に関するあらゆる問題に対応することができます(24時間)。.

- 彼らです 使いやすい 両親にとっても。.

ただし、このソフトウェアは子供やティーンエイジャーを監視するために開発されたものであり、他人の携帯電話からデータを盗むためのものではないことにご注意ください。.

その結果、このソフトウェアの使用は 悪意のある目的 は法律で禁止されている。.

位置情報共有通知を受け取らずに子供の居場所を特定するにはどうすればよいですか?

以下のようなロケーションベースのアプリケーション ジオファインダー のような特定のソフトウエアでは、ポジション共有通知を送信することで機能する。 mSpy と アイザイ.

監視したい電話にインストールすれば、安心してアクセスできる。 の場所だ。

未成年の子供を知らないうちに監視することは合法か?

によると’フランス民法第371条第1項, 親の役割は子供を守ることである。しかし、たとえ未成年であっても、子どもには私生活を尊重される権利もある。.

だから、もしあなたが彼らを助けたいのであれば 携帯電話のスパイウェア, 以下のことを強くお勧めします。 ダイアログ 子供と一緒に、状況やその理由を話してください。.

に相談する。 CNILウェブサイト 親としての義務について詳しく知り、セキュリティとプライバシーのバランスについて理解を深めてください。.

要するに 携帯電話にアクセスする, ハッカーが使う一般的なハッキング技術やソフトウェアがある。.

Il ne faut pas négliger que ces outils constituent une プライバシーの侵害 法律で禁止されている。.

繰り返しになるが、この記事の目的は、以下のような様々なテクニックに関する情報を提供することである。 携帯電話の海賊版 私たちができる限りあなたを守るために。.

質問やコメントがあれば、遠慮なく聞いてほしい!

電話をスパイまたはハッキングし、そのすべての情報を表示する機会が必要な場合は、すべてのメッセージ、通話ログ、ライブの場所、共有メディアとメモを表示し、ターゲット デバイスからすべてにアクセスすることができます。

理解して操作するのは簡単です。

デバイスへのすべてのハッキングとスパイアクセスが必要な場合に到達するための非常に良い方法と連絡先.

🥲

🥲

モルト面白い il tuo sito!

リモコンの取り付けは可能ですか?

E chi fa questo lavoro?

あなたが持っている :

https://www.alucare.fr/Mspy/

https://www.alucare.fr/Eyezy/

リモートでは不可能