Para recordar:

- As técnicas mais comuns para invadir uma conta do Instagram em 2024 incluem força bruta, phishing, engenharia social e adivinhação de palavras-passe.

- A pirataria de contas do Instagram é ilegal e este artigo tem como objetivo fornecer informações sobre a proteção e a recuperação de contas, em vez de incentivar estas práticas.

- São sugeridas soluções legais, como as aplicações de controlo parental, para monitorizar a atividade no Instagram num contexto familiar, salientando a importância da comunicação e do consentimento.

Descubra o melhor método de monitorização de contas do Instagram:

👀Descubra a escolha dos editores👀

As 4 técnicas para piratear uma conta Instagram em 2024?

Artigo verificado e atualizado, se necessário, em : 26 Julho 2024

Instagramcriado em 2010, é uma aplicação de partilha de fotografias e vídeos. A pirataria de contas no Instagram envolve o acesso não autorizado à conta de um utilizador, muitas vezes por phishing ou outros métodos de pirataria.

Neste artigo, irá descobrir como hackear uma conta do Instagramcom os métodos atualmente utilizados em 2024 e, como recuperar uma conta Instagram depois de uma conta ter sido pirateada. Há já algum tempo que lemos centenas de artigos sobre o assunto, pelo que aqui fica um resumo de tudo o que encontrámos na Internet, bem como os principais livros sobre o tema do hacking.

Tabela com o resumo das invasões de contas do Instagram em 2024:

| Técnico | Dificuldade |

|---|---|

| 🔍 Spyware | Fácil |

| Adivinhe o MDL | Médio |

| 🎣 Phishing | Muito difícil |

| Força bruta | Duro |

Descubra a melhor aplicação para hackear uma conta Insta em 5 minutos :

👀Descubra a escolha dos editores👀

É importante notar que hackear o Instagram é ilegal. É uma violação da privacidade de outras pessoas. O nosso artigo é informativo e tem como objetivo ajudar qualquer pessoa que precise de hackear uma conta do Instagram facilmente.

O software que recomendamos neste artigo é utilizado para monitorizar as contas de redes sociais das crianças/adolescentes, uma vez que se trata de aplicações de controlo parental. Por isso, a comunicação é crucial para pedir a sua autorização prévia.

Como hackear uma conta do Instagram: as 4 melhores técnicas

Para atingir seu objetivo de invasão de conta, você deve usar um dos métodos existentes. Veja como:

Método 1: força bruta

- No passado, a pirataria exigia que os utilizadores descarregassem um Documento TXT que contém as palavras-passe frequentemente utilizadas e actualizadas no seu browser.

- O consultar esta lista experimentando cada palavra-passe uma a uma até encontrar a combinação perfeita.

Pode demorar muito tempo, pode descobrir quantas horas, minutos ou segundos demora um ataque de força bruta. Descobrir Quanto tempo é necessário para decifrar uma palavra-passe?

Força bruta: eficaz e perigosa

De facto, esta técnica funcionou muito bem até surgirem outras técnicas de defesa no mercado:

- o caracteres especiais ;

- o geradores palavras-passe aleatórias ;

- euautenticação com dois factores.

Atualização importante: Estes novos métodos reduziram a eficácia do método da força bruta. Além disso, a aplicação social protegeu o seu sítio contra este tipo de ataque. Por conseguinte, esta técnica deixará de ser válida em 2024!

No passado, para piratear o código de acesso do Instagram, bastava :

- Instalar software que estava disponível no Github.

- Lançar o Tor

- Iniciar o software através do Tor

- Introduzir o nickname do utilizador

- Adicionar lista de códigos de acesso

- Espero

Mas agora não funciona com o 2FA.

Método 2: Phishing

Esta técnica é proibida e requer conhecimento do código.

Para fazer isso :

- Tem de ser capaz de criar um sítio que se assemelhe ao Instagram e garantir que o utilizador preenche os seus dados (nome de utilizador e código de acesso) e que a segurança AUTH não está activada na sua conta.

- Depois de tudo ter sido criado, é altura de preparar uma mensagem eletrónica de alerta Código de segurança do Instagram. Este e-mail deve fazer parecer que o alvo solicitou um código de redefinição de palavra-passe no seu perfil, por exemplo. E se não o solicitou, então deve alterar o código de acesso no seu perfil, com uma hiperligação para o seu site pirata.

- Depois que as informações forem recuperadas, você poderá fazer login.

Isto custa em média 1000 € para criar e não há qualquer garantia de que se consiga entrar na conta de Instagram do alvo.

Utilizar uma técnica de pirataria informática mais segura e menos dispendiosa:

🏴☠️Pirater uma conta Insta com EyeZy🏴☠️

Método 3: Engenharia social

A engenharia social é a arte de manipular as pessoas para divulgar informações confidenciais, nas redes sociais ou de outra forma. Os tipos de informação que estes criminosos procuram podem variar, mas quando se trata de indivíduos, os atacantes procuram frequentemente códigos de acesso ou dados sensíveis, como dados bancários, etc.

Técnicas comuns

O atacante inventa tal guião preparado (ou pretexto) para obter informações do alvo. Por exemplo, fingir ser funcionário de um banco para pedir os dados da sua conta.

- Envio de mensagens de correio eletrónico que parecem provir de uma fonte real para encorajar os destinatários a fornecer dados sensíveis, como identificadores ou números de cartões de crédito, é conhecido como phishing. Como o exemplo acima.

- Isco O atacante oferece algo atrativo à vítima para a levar a participar. Um exemplo é o software gratuito que é efetivamente malicioso.

- Questionário Utilizar questionários ou inquéritos falsos para incentivar as pessoas a fornecerem informações pessoais.

Note-se que quando uma pessoa segue uma pessoa autorizada para uma área segura, como um edifício de uma empresa, são preferíveis certos termos, incluindo "tailgate" ou "piggybacking".

Eficácia desta técnica

A engenharia social explora a tendência natural das pessoas para confiarem e quererem ajudar. Os atacantes também podem levar alguém a agir sem pensar, utilizando preconceitos cognitivos como a urgência (dizendo que algo é uma "oferta a curto prazo").

Em geral, a engenharia social funciona, especialmente quando a pessoa que pretende piratear a sua conta tenta parecer convincente e preocupada com o seu bem-estar.

Medidas preventivas

- Educação A formação e a sensibilização dos indivíduos é a primeira linha de defesa contra os ataques de engenharia social.

- As empresas podem criar protocolos para verificar a identidade de quem solicita informações sensíveis.

- Proteção física A utilização de cartões de acesso aos edifícios e a formação dos empregados para não deixarem as portas abertas a estranhos.

Exemplos reais e estudos de casos

Kevin Mitnick e outros hackers famosos utilizaram a engenharia social como um dos seus principais métodos para penetrar em sistemas e redes seguros.

Método 4: Adivinhador de palavras-passe do Instagram

Alguns hackers estão a utilizar esta técnica para invadir o Instagram. Normalmente, esta é a técnica utilizada pelos pais para invadir a rede social dos seus filhos através do telemóvel.

Porque é que as pessoas utilizam palavras-passe comuns?

- Fácil de lembrar Códigos de acesso: Por serem fáceis de memorizar, muitos utilizadores optam por códigos de acesso simples.

- Falta de educação Alguns utilizadores não estão conscientes dos riscos envolvidos na utilização de códigos de acesso fracos ou comuns.

- Há demasiadas contas Com o número crescente de serviços em linha, muitas pessoas têm dificuldade em manter um identificador único para cada conta.

Ilustração: as palavras-passe mais populares e mais pirateadas

Uma tabela mostraria as palavras-passe mais frequentemente utilizadas, tais como :

Combinações comuns:

Aqui está a palavra-passe mais utilizada pelos utilizadores em todo o mundo:

- 123456

- palavra-passe

- 12345678

- 1234567

- qwerty

- administrador

- azerty

- 111111

- iloveyoy

Utilizar palavras-passe frequentes: os riscos

- Ataque de força bruta Os atacantes utilizam software que tenta milhares de palavras-passe num único segundo para obter acesso a uma conta.

- Danos no dicionário Os piratas informáticos tentam adivinhar os IDs utilizando um ficheiro que contém muitas palavras e frases comuns.

- Havia uma violação de várias contass. Se um utilizador utilizar o mesmo código para vários serviços e um deles for comprometido, todas as suas contas ficam em risco.

Ter uma palavra-passe forte para o Instagram: porque é que é crucial?

- Mais segurança Os códigos de acesso mais complexos são mais difíceis de adivinhar ou piratear, tornando-os mais seguros contra intrusões não autorizadas.

- Proteção dos seus dados pessoais Um bom código secreto protege as suas informações pessoais, financeiras e outras informações sensíveis.

- Para evitar fraudes : Os códigos de acesso fortes reduzem o risco de roubo de identidade e outros tipos de fraude em linha.

Dicas para obter um código de acesso forte

- Utilizar uma mistura de cartas maiúsculas e minúsculas, de números e de caracteres especiais.

- Evitar utilizar nomes, datas de nascimento, termos de dicionário ou outras informações facilmente acessíveis.

- Utilizar um gestor de palavras-passe para estar atento às suas diferentes palavras-passe e alterá-las regularmente.

Conclusão sobre a adivinhação da palavra-passe

Embora possa haver uma forte tentação de utilizar códigos de acesso simples, resistir a este impulso é essencial para proteger as suas informações online. Pode aumentar significativamente a sua segurança online compreendendo os riscos associados a códigos de acesso fracos e tomando medidas para criar códigos mais complexos da próxima vez para evitar qualquer tipo de pirataria online.

Método 5: Utilizar aplicações para espiar uma conta do Instagram

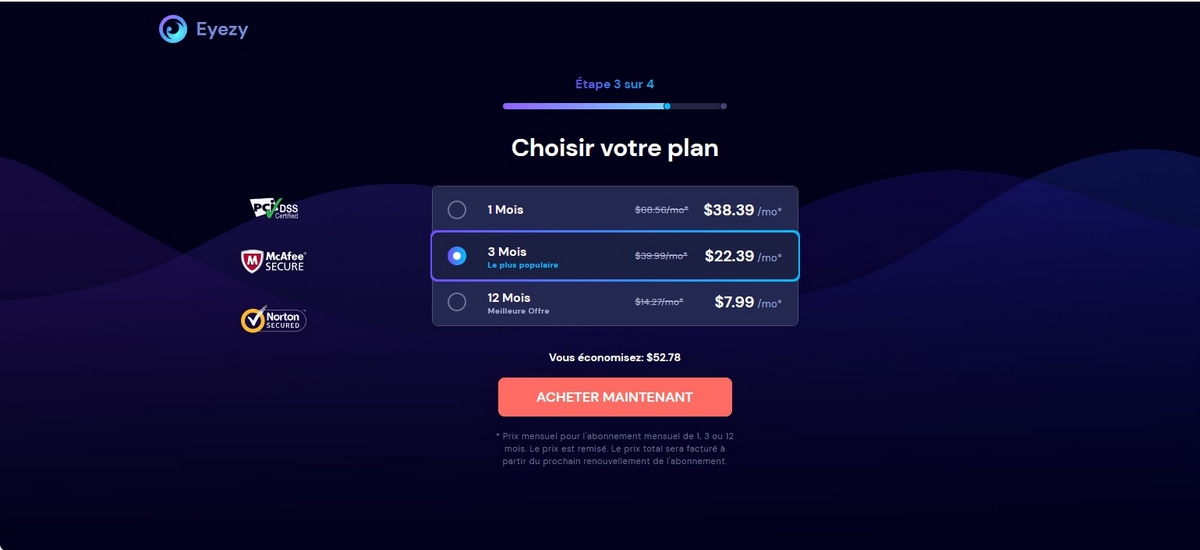

Para os pais, casais ou pessoas próximas, e para aqueles que querem monitorizar e espiar as contas dos seus entes queridos, existe atualmente apenas uma ferramenta que recomendo que experimentem, o EyeZy. O EyeZy é um dos melhores programas de software de controlo parental disponíveis, permitindo-lhe vigiar mais de perto a pessoa que está a monitorizar.

De todas as ferramentas existentes no mercado, estamos confiantes no desempenho do EyeZy. É uma aplicação perfeita para ver as mensagens dos seus alvos e todas as suas actividades nas redes sociais sem que eles saibam, por isso tem de a testar!

👁️🗨️Surveiller uma conta Insta com EyeZy👁️🗨️

Como hackear uma conta do Instagram com o EyeZy?

Para monitorizar uma conta Insta com o EyeZy :

- Em primeiro lugar, vá a esta página para se registar:

- Em seguida, escolha o tipo de dispositivo que pretende monitorizar;

- Escolha agora o tipo de plano que mais lhe convém;

- Em seguida, confirme a transação adicionando os seus dados de pagamento;

- O passo seguinte é instalar a aplicação no telemóvel do seu filho. Nesta fase, é necessário ter acesso ao telemóvel do seu filho ou adolescente.

- Agora pode aceder facilmente a todas as actividades da pessoa nas redes sociais e começar a monitorizá-la através desta aplicação. Todos os dados necessários sobre o seu alvo estarão disponíveis através de um painel de controlo de fácil utilização (SMS, mensagens de texto, fotografias, vídeos, trocas nas redes sociais, etc.).

Para aqueles que têm perderam a conta e que querem recuperarA ferramenta acima permite-lhe fazer tudo remotamente no seu telemóvel, por isso, mesmo para si, recomendo que a instale no seu telemóvel (eu tenho-a para o caso de alguém me roubar o telemóvel ou a minha conta do Instagram!)

Caso contrário, a única forma de recuperar a sua conta é fazer pedidos ao suporte e tentar recuperar a sua palavra-passe. Infelizmente, não existem outras soluções :(. Cuidado com outros sites que tentam enganá-lo ligando para números de telefone.

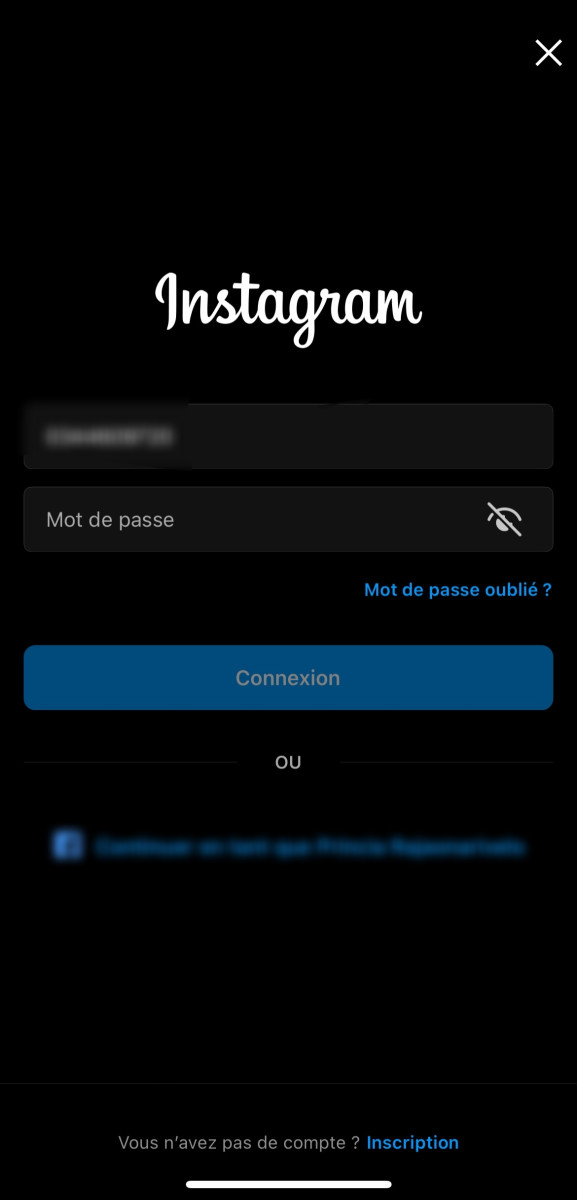

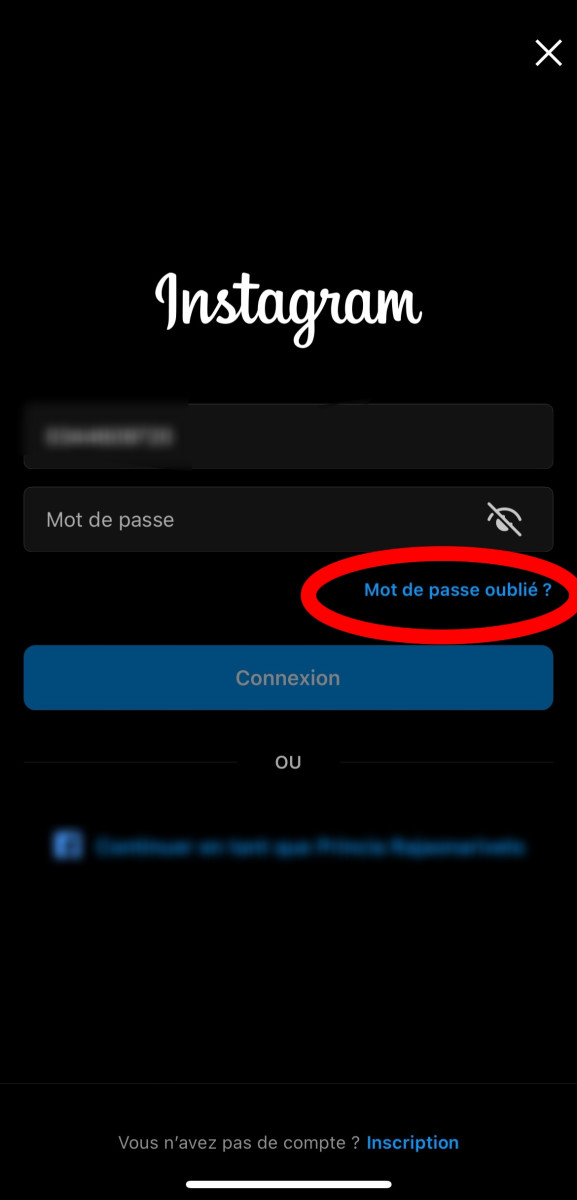

Como posso hackear uma conta do Instagram gratuitamente?

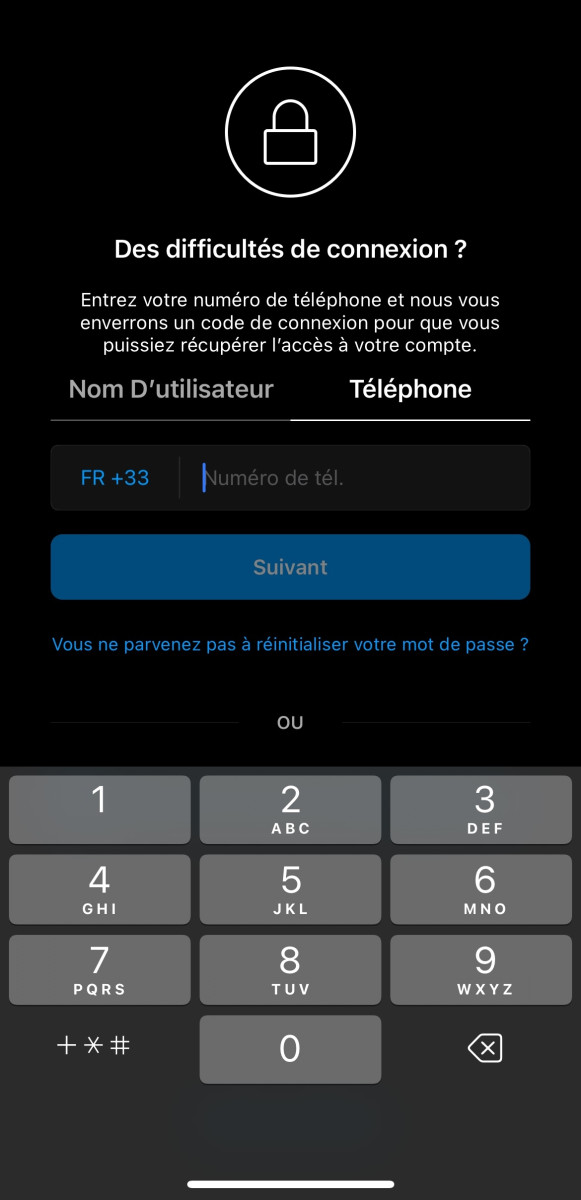

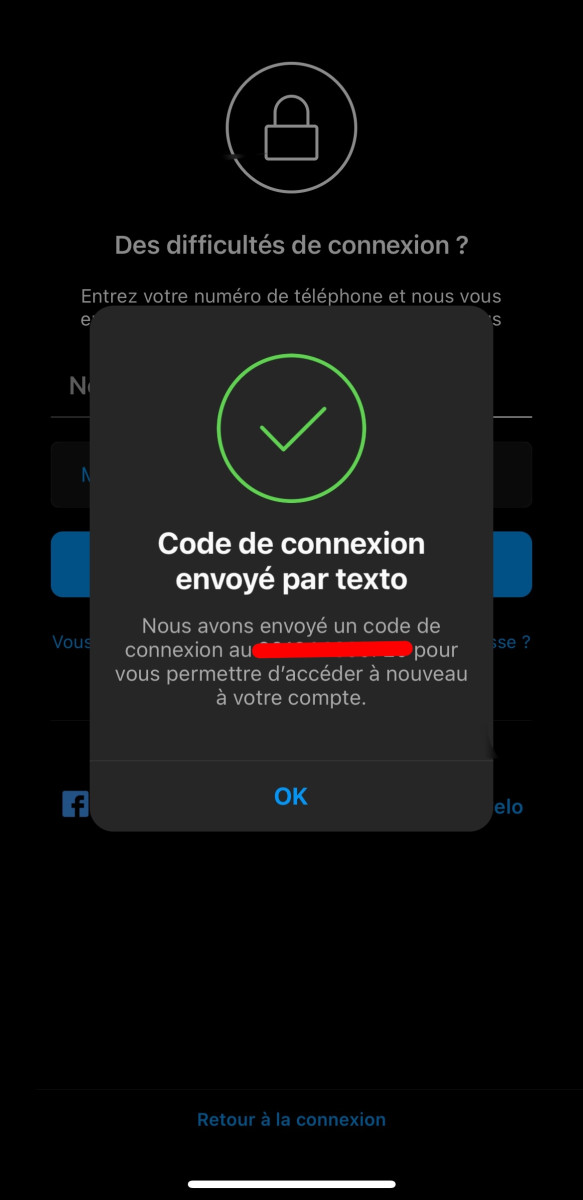

Se você quiser hackear o Instagram de graça Sem recorrer aos serviços de sites ou plataformas, é possível utilizar a técnica da palavra-passe esquecida. No entanto, é necessário ter as informações associadas à conta, como o número de telefone ou o endereço de correio eletrónico. Nesta técnica, optámos pela ligação móvel.

Ter acesso ao telemóvel do alvo:

- Em primeiro lugar, aceder ao ficheiro ;

- Em seguida, aceda ao menu, vá a "ligação" e introduza o número de telemóvel do seu alvo;

- Agora clique em "Esqueceu-se da sua palavra-passe?

- Introduza o número de telefone do destinatário no campo fornecido e, em seguida, clique em "Seguinte";

- Ao clicar nele, ser-lhe-á enviado por SMS um código de ligação que lhe permitirá aceder à conta.

- Depois de introduzir o código, ser-lhe-á dado acesso à conta e ser-lhe-á pedido que reponha o código de acesso.

É gratuito e não requer ferramentas especiais!

É possível piratear uma conta Instagram sem palavra-passe em 2024?

É possível hackear o Instagram sem um código de acesso. O problema mais comum é o esquecimento, que acontece a toda a gente. Quantas vezes já se registou online sem anotar fisicamente o código de acesso?

A maioria dos utilizadores escolhe códigos de acesso gerais para várias contas. Mas esta é a melhor forma de ser pirateado. O pirata informático obtém o código de acesso de um sítio e depois testa-o em todos os sítios que conhece. Mas também acontece que pode encontrar o seu código de acesso conhecendo as seguintes informações: Nome do animal de estimação, data de nascimento, etc...

Mas se quiser agir em vez de tentar adivinhar os códigos de acesso :

👁️Pirater uma conta do Instagram facilmente com EyeZy👁️

É possível piratear o Instagram sem ter a palavra-passe?

De momento, não é fácil hackear o Instagram sem os métodos acima referidos e sem ter instalado o software que indiquei no topo ou no fim desta página. Aconselho-o a parar a sua pesquisaporque outros sítios querem que instale vírus!

Alguns sítios oferecem-lhe a possibilidade de descarregar software, mas para piratear o seu computador. Se houver uma forma de piratear a sua conta ou outra, será informado sobre isso nesta página. Por isso, pode marcá-la nos favoritos, mas será quase impossível.

Quais são as razões válidas para piratear o Instagram sem utilizar uma palavra-passe?

Como já foi referido, a pirataria de uma conta é uma violação da privacidade. No entanto, quando confrontado com circunstâncias inevitáveis ou por razões pessoais, pode ser pirateado. Nomeadamente :

- Para verificar o seu filho ;

- Quando o código de acesso é esquecido ;

- Você tem perdido o seu telemóvel e comprou um novo.

Seja qual for o motivo, existem sempre formas eficazes de aceder à conta do alvo. No entanto, não defendemos a espionagem ilegal, especialmente sem o consentimento da pessoa visada. A pirataria é proibida se o utilizador se aperceber e apresentar uma queixa, provando que é o autor do crime.

Em vez de invadir uma conta para descobrir quem está a seguir a pessoa, descubra como ver os seguidores mais recentes de alguém no instagram sem subscrever a sua conta.

Como é que recupero uma conta do Instagram pirateada?

Se receia que o seu perfil tenha sido maliciosamente invadido, ou que o tenha perdido nas mãos de pessoas indesejadas, deve saber que existem vários procedimentos de segurança para recuperar o seu espaço. Estes procedimentos assumem uma variedade de formas:

- O primeiro passo é dar uma vista de olhos no E-mails do Instagram. Verifique as mensagens de correio eletrónico enviadas pelo serviço de segurança do sítio. Para o fazer, vá a security@mail.instagram.com. Pode potencialmente encontrar informações cruciais sobre as alterações que afectaram a sua conta e cancelá-las, se necessário.

- A segunda opção é recuperar uma ligação de ligação. Se o acesso ao seu espaço Instagram parece hermeticamente fechado, solicitar um à plataforma continua a ser uma opção viável. Pode obtê-lo utilizando o seu endereço de correio eletrónico ou número de telefone e seguir as instruções cuidadosamente.

- Pode então solicitar um código de segurança ou Assistência. Se tiver dificuldade em retirar a sua conta da situação de risco, pode iniciar uma assistência reforçada a partir de um terminal móvel.

- A verificação da sua identidade também pode ser necessário. Esta plataforma social pode exigir a confirmação da identidade. Esta pode ser obtida através da divulgação de determinados dados ou da realização de uma gravação de vídeo pessoal para verificação manual. O vídeo será apagado após 30 dias e permanecerá invisível para os outros utilizadores do sítio.

- Por último, se o acesso à sua conta ainda for possível ou se suspeitar que foi feita uma tentativa de intrusão, mas ainda conseguir aceder ao seu perfil, é aconselhável efetuar uma alterar o seu código de acesso, deativar a autenticação em dois passos, do controlar as suas informações e limitar o acesso a aplicações de terceiros de natureza duvidosa.

O principal objetivo de cada um destes passos é facilitar a recuperação do acesso seguro à conta do utilizador. O seu objetivo é garantir que apenas o proprietário legal do espaço do Instagram detém a chave para a sua utilização.

Além disso, quando um hacker assume o controlo da sua conta, tem acesso a todos os seus textos, fotos, vídeos e até influencia a sua estratégia de marketing. Felizmente, o painel SMM para Instagram existe para o ajudar a destacar-se nesta rede social.

Como pode proteger a sua conta do Instagram contra pirataria informática?

- Utilizar um código de acesso forte Deve ter pelo menos 12 caracteres e conter uma mistura de letras maiúsculas e minúsculas, números e símbolos.

- Preste atenção às ligações em que clica Se receber uma mensagem de correio eletrónico ou de texto de alguém que não conhece com uma ligação, não clique nela. A ligação pode ser maliciosa e pode ser vítima de phishing ou ser infetado por software malicioso.

- Mantenha o seu software atualizado As actualizações de software incluem frequentemente correcções de segurança que podem ajudar a proteger o seu computador ou dispositivo móvel contra software malicioso.

- Ativar autenticação dois factores Esta opção acrescenta um nível adicional de segurança para a sua conta. Quando ativa a autenticação de dois factores, tem de introduzir um código no seu telemóvel, para além do seu código de acesso, quando inicia sessão. Também o encorajamos a atualizar a sua aplicação para evitar o incómodo da pirataria informática.

Se precisar de ajuda para recuperar a sua conta do Instagram:

Se precisar de ajuda para recuperar a sua conta do Instagram, pode enviar um e-mail para :

Entraremos em contacto consigo no prazo de 48 horas com uma solução personalizada baseada nas suas necessidades.

Para concluir

Existem várias formas de hackear o Instagram, mas a maioria delas são as seguintes ilegal e opostos ética. Eis alguns métodos que deve evitar:

- Phishing Isto envolve o envio de um e-mail ou mensagem de texto fraudulenta que parece vir do Instagram. Esta mensagem contém frequentemente uma hiperligação que, quando clicada, leva a vítima para uma página de início de sessão falsa do Instagram. Se o alvo introduzir os seus dados de início de sessão na página falsa, o hacker poderá roubá-los.

- Software malicioso Isto envolve a instalação de software malicioso no computador ou dispositivo móvel do alvo. O malware pode então ser utilizado para roubar os dados de início de sessão da vítima ou aceder à sua conta por outros meios.

- Engenharia social A ideia é enganar o alvo para que ceda os seus dados de início de sessão ou o acesso à sua conta. Isto pode ser feito fazendo-se passar por um funcionário legítimo do Instagram ou criando uma página de início de sessão falsa e convincente.

- o spyware em telemóveis como o Mspy e o Eyezy, é atualmente uma das ferramentas mais fáceis para piratear redes sociais!

É fácil piratear uma conta do Instagram?

👀Pirate Instagram com o software Mspy👀.

É importante notar que estas técnicas em 2024 são ilegais e pouco éticas. Se for apanhado a piratear uma conta do Instagram, arrisca-se a sofrer consequências legais.

Como é que escrevemos este artigo e porque é que o escrevemos?

Este top 4 foi elaborado após centenas de horas de pesquisa e trabalho, lendo o máximo de informação possível sobre hacking e livros que podem encontrar nas referências logo abaixo. Escrevemos o artigo porque uma prima queria hackear uma conta do Instagram depois de receber muitas mensagens insultuosas e queria descobrir quem estava por detrás das suas contas. Não encontrámos nada na Internet que respondesse a esta pergunta: Como hackear uma conta do Instagram. Por isso, escrevemos este artigo para ajudar todas as pessoas que estavam como nós.

Referências :

- Andress, J. (2011). "The Basics of Information Security: Understanding the Fundamentals of InfoSec in Theory and Practice". Syngress. ISBN 978-1-59749-653-4.

- Downs, J., Holbrook, M., & Cranor, L. F. (2006, abril). "Decision strategies and susceptibility to phishing". In Proceedings of the second symposium on Usable privacy and security.

- Mitnick, K. D., & Simon, W. L. (2002). "The Art of Deception: Controlling the Human Element of Security". Wiley. ISBN 978-0-7645-4280-0

- Florencio, D., & Herley, C. (2007, outubro). "A large-scale study of web password habits". In Proceedings of the 16th international conference on World Wide Web.

- Yan, J., Blackwell, A., Anderson, R., & Grant, A. (2004). "Password Memorability and Security: Empirical Results". IEEE Security & Privacy.

Outras páginas do nosso sítio para o ajudar na sua rede social:

- Como hackear uma conta TikTok?

- Como hackear uma conta do Instagram?

- Como hackear uma conta do Facebook?

- Como hackear uma conta do Telegram?

- Como hackear uma conta do WhatsApp?

- Como hackear uma conta do Twitter?

- Como hackear uma conta do Messenger?

- Como hackear uma conta Onlyfan?

- Como hackear uma conta do SnapChat?

- Como hackear uma conta do Youtube?

- Como hackear uma conta do Pinterest?

- Como hackear uma conta Line?

- Quão hack uma conta Pronote?

Quiero hackear la cuenta de mi novio @maximojara2 para ver con quien abla😠

não é uma boa ideia ^^

Curti

Ei

hermano puedes ayudarme com algo

Em francês pls 🙂

Necesito hackear la cuenta de una prima que falleció para ajudar a la investigación que está levando a cabo.

Você tem que entrar em contato com o suporte do instagram e é a polícia que tem que lidar com isso

Hola, hackearon me la cuenta @ariella_ook , tengo acceso a mi correo pero pide me un codigo de respaldo que nunca configure no meu perfil, al poner enviar codigo para cambiar contraseña me aparecen dos nros de celular que no son míos, y al final no hay manera de reparar y la verdad tengo cosas importantes allí. Ayuda para favor

Olá,

você pode me enviar mais informações sobre o seu hack em particular? Talvez possamos fazer uma página para ajudar aqueles que são hackeados 🙂

é mia

?

Hola, podrías ayudarme? me robaron mi cuenta de Facebook, no se si puedas? 🙁

Você precisa me enviar mais informações

Necessito ayuda para recuperar a conta de uma amiga

O que ?

A ella le robaron la cuenta y está publicando cosas privadas su cuenta es guadita_aye

Ela não pode pedir uma nova senha fazendo senha esquecida? ou entrando em contato com o suporte do instagram?

Necessito ayuda para recuperar a conta de una amiga su conta es guadita_aye

Já tentou entrar em contato com o suporte?

Necesito una mano par hackear una cuenta de instagra que está hablando a las muchachas mal y deprimiendolas,

Não veja xk lo hacen pero están jugando con la salud mental de las muchachas.

Acho que a melhor solução é denunciar a conta 🙂

Estoy siendo acosada por @anabel_lao28 y me gustaría hackearla para borrar todas as fotos que sube como você. Lleva 3 anos así 😢

A pirataria é proibida, se ela colocar fotos que você não autoriza você pode fazer uma reclamação

Para hackear

?

Me gustaria conseguir un dominio, la cuenta que lo tiene es como un bot, esta abandonada. Minha intenção era hackearla y ponerme el number. Alguien ayuda?

não entendi tudo

Poder ver que hace, habla mi hija, para tener un control parental sobre ella, ya que es muy problem, y no quiero que tenga líos

Qual a idade dela ? é melhor falar com ela sobre isso e ver o que ela está fazendo, para proibir, sempre daremos um jeito de contornar, é melhor explicar bem

kız arakasımın ınsta sı var cala bılırmısın reıs

é bom o que é insta né? Ela é livre para fazer o que quiser, certo?

quiero si me podes hackear dos cuentas de instagram

Por quê ?

Me podrian hakear una vieja cuenta de instagram?me dan cringue mis viejas fotos.

Você consegue ver entrando em contato com o suporte?

Mi esposo perdió acesso a su cuenta, se le blocó el celular porque cambio la contraseña y no recordó cual era

Você pode ter com suporte? 🙂

Quiero jaquear mi cuenta de instagram

Por quê ?

Quer recuperar minha conta… Não recuperou a contraseña

Você já usou outro aplicativo?

Puedes hackearme la contraseña de la cuenta de mi pareja

porque?

Necesito ayuda para hackear la cuenta de una chica con la que voy a iniciar una relación porque tengo una sospecha y si es cierta para evitar problemas

O que ?

Hola quiero jaquer esta uma conta do Instagram pk quiero saber si tiene fotos de mi hija nas redes sociais

Você assistiu Mspy?

necesito que me hackees micuenta de instagram me la robaron ayer, o simplye eliminarla definitivamente, intende de mil maneras pero no funciona, ayudame porfa

Você vê o link do Mspy? 🙂

Olá, você está cuidando de mim para recuperar a pele que me hackear, altere todas as informações e Instagram não me deu nenhuma solução, me pode ajudar? 🥺

Você instalou o Mspy antes do nosso link?

Ola kisiera hackear uma conta de instagram ya k está usando meus dados e minhas fotos pessoais para promover citações xxx espero me puedan ayudar

Você entrou em contato com o suporte?

hola necesito hackear una cuenta que demande que la pague dinero y me this amenazando con public photos mias and sendselas to mis familiares y friends. é urgente, por favor

Envie-me um e-mail asi resolvemos esto por favor necesito ayuda

Mais informações por favor

Pls eu mudei meu e-mail no meu Instagram e fui desconectado imediatamente. Não tenho senha para minha página. Eu abro minha conta através da minha página do Facebook. Por favor preciso da sua ajuda 🙏

Você tentou: https://www.alucare.fr/MspyInsta

Qual ferramenta devemos instalar no android para hackear a conta do Instagram de alguém

https://www.alucare.fr/MspyInsta

La Netaa quiero hackear la cuenta de mi ex!! jajaja solo quiero sabre tão sujo com alguien mas

Já pensou em monitorar a conta dele?

https://www.alucare.fr/MspyInsta

Quer hackear uma conta de instagram de um iphone como hago?

se você tiver acesso à conta:

https://www.alucare.fr/MspyInsta

hola, necesito una cuenta o que me den su contraseña- ya que ese tipo me hizo mucho daño así que por favor ayúdenme soy una chica en problema-…que no quiere ser expuesta a problemas cibernéticos o que me ayuden a hackear

O que ? 🙂

Eu quero hackear a conta de alguém

é proibido ^^

A conta foi hackeada e todas as senhas, e-mails e números de telefone foram alterados… se alguém souber como ajudar eu agradeço muito

Você entra em contato com a equipe de suporte?

un muchacho me esta amenzando con submit photos mias o vendedorlas tengo miedo ayuda soy menor de edad

Precisa de mais informação

Por favor, preciso de sua ajuda na minha conta do Instagram. não tenho mais acesso

você já tomou Mspy antes?

Gosto dos tópicos de hackeo e da detecção de vulnerabilidades nos sistemas informáticos. recentemente ele está praticando um poco com os computadores de meus amigos, claro ellos no lo saben, mi novia pelea conmigo porque dice que eso es malo. ademas, mi jefe tambien es un poco obsessivo con estos temas y me esta pagando para hacer este tipo de trabajos. creo que necesito un consejo, me pueden ayudar?

O que ?

Hola como podría contactar contigo??

Vá para https://www.alucare.fr/MspyInsta

Olá, esqueci minha senha do Instagram, você poderia me dizer como hackear minha conta no ios ou windows por favor

Você não toma Mspy antes?

Não, eu não fiz e não posso pagar

não temos outra solução 🙁

Olá perdi meu telefone e não consigo lembrar o e-mail ou a senha só sei o nome da minha conta do insta por favor me ajudem quero de volta

você instalou o Mspy antes?

Tienes link para download?

Sim 🙂 https://www.alucare.fr/mspyinsta

porfa me han hackeado mi cuenta de instagram, me cambiaron el correo electronico el numero de phone y lo borraron de facebook que puedo hacer.

você instalou o Mspy antes?

Me paso exatamente lo mismo el viernes y no he podido recuperar mi cuenta, de casualidad pudiste hacer algo por la tuya?

Você precisa instalar o Mspy antes: https://www.alucare.fr/MspyInsta

Se você tem mspy no seu telefone antes, pode ver sua conta 🙂

Meu Instagram fé hackeado já tem dias eu quero minha conta de volta

seguiu o tutorial?

Olá. Creo que você quedó o mais importante. Hackear uma conta que você foi hackeado previamente, para recuperarla. Este creo é o mais importante. Y ele de añadir que hay que tener mucho cuidado com os estafadores que hacen passado por hackers e lo unico que buscan es el beneficio propio. Lo digo por experiência

Sim, é para isso que você precisa se cuidar 🙂

Olá, quero o número do celular de um usuário do instagram, mas não quero notificá-lo de que tenho o número do celular. Como faço isso. Por favor, ajude, é muito urgente

Verifique aqui: https://www.alucare.fr/MspyInsta

quero hackear um insta muito antigo fecha conta se vc puder me ajudar me responda

Você leu?

Olá, quero o número de celular e o endereço de e-mail de um usuário do Instagram, mas não quero notificá-lo de que recebi suas informações. Como faço isso. Por favor, ajude, é muito urgente

você não pode se não usar o mSPY no telefone desses caras (mas acho que você não pode usar)

Skal man bruge oplysninger på den andens phone for at kunne bruge mspy?

Sim

eu preciso do mspy grátis

Sou muito grato à empresa Mspy, consegui espionar a conta do instagram perfeitamente

Nunca la probé y espero servir 😊

Bueno eso é tudo bye byeee🌼🧡

Olá,

Mais uma vez obrigado pelo seu artigo, foi o único que me ajudou a compreender tudo e que explica tudo de forma completa. Não tenho mais dúvidas sobre o assunto!

Tenho uma filha de 15 anos que passa a maior parte do tempo no Instagram. Começo a preocupar-me com as coisas que ela partilha ou recebe em privado.

Graças ao seu artigo, consegui entrar na conta dela e verificar o que ela está a trocar.

Obrigado pelo vosso conselho e por este artigo

Olá,

Considero o seu artigo particularmente instrutivo na medida em que, uma vez que sei como e porque é que a minha conta do Instagram pode ser pirateada, encoraja-me a torná-la ainda mais segura.

Obrigado por este artigo.

Gérald H.

Olá,

Criei uma conta no Instagram para fazer um teste. E fico feliz por saber que todas as informações que partilhou neste artigo são verdadeiras.

O EyeZy e o MSpy são muito fáceis de utilizar, bastando apenas alguns cliques.

Obrigado pela sua investigação, pela sua partilha e pelo seu artigo.

Val

Olá,

Graças ao seu artigo "Como hackear uma conta do Instagram", agora compreendo melhor Porquê alguns dos antecedentes.

Não se trata apenas de um ciúme doentio, mas é também uma forma de tranquilizar, confirmar e, sim, de se proteger de certas relações prejudiciais.

Embora o termo "hacker" tenha geralmente uma conotação pejorativa, a sua utilização no contexto de redes sociais como o Instagram é uma forma real de se proteger.

Obrigado pelo seu artigo.

Gaby

Olá,

Antes de ler o vosso artigo, pensei que o passo mais difícil era hackear a conta de Instagram de um jovem de 16 anos. Apesar de o seu artigo ser muito claro e, portanto, fácil de seguir, a parte mais difícil é dizer a essa mesma pessoa para ter cuidado com tudo o que vê, envia ou recebe nessa plataforma.

Penso que sensibilizá-lo é outra coisa. Dito isto, obrigado pelo seu artigo muito informativo.

Yann

Olá,

Concordo com os comentários anteriores.

O seu artigo é instrutivo na medida em que nos dá um mínimo de controlo sobre o que os nossos adolescentes estão realmente a trocar no Instagram.

Pelo menos, ao entrar na conta deles, podemos atuar antes que seja tarde demais.

Lis

Olá,

Achei o vosso artigo mais ou menos instrutivo e até tentador. Não sei realmente nada sobre o assunto, mas ao lê-lo fiquei com vontade de experimentar um pouco de hacking.

Mário

Olá,

Graças ao seu artigo, compreendo agora melhor porque é que alguns o fazem.

Não é certamente apenas uma questão de ciúme doentio, mas é também uma forma de tranquilizar, confirmar e, sim, de se proteger de certas relações prejudiciais.

Oi,

A pirataria informática tem normalmente uma conotação negativa, mas por vezes permite-nos controlar o que os nossos entes queridos vêem e partilham como informação.

Sinceramente, estou a entrar na conta do Facebook do meu filho por razões de segurança e o vosso artigo ajudou-me muito a saber como fazê-lo. Sinto-me muito mais calmo agora.

Obrigado pelo vosso artigo

Olá,

Gostei particularmente da parte relativa às palavras-passe.

Quando criamos uma conta, temos tendência a esquecer que a palavra-passe é para nossa própria segurança, mas por vezes criamos uma muito fácil que os hackers conseguem decifrar em menos de 5 segundos.

Fiquei um pouco confuso quando li o teu artigo, mas gostei muito... Se puderes também acrescentar algum texto sobre como proteger a tua conta do instagram.

Estou a brincar, obrigado pela vossa investigação e partilha.

Muito obrigado, o vosso artigo vai ajudar-me muito para novas experiências 😉

Olá,

É uma pena e completamente compreensível que a invasão de uma conta do Instagram deva ser processada e punida.

Por um lado, é verdade que estamos a falar de entrar na vida privada das pessoas. Mas, por outro lado, ao ler o seu artigo, parece que a invasão de uma conta pode ser utilizada para nos protegermos de qualquer tentativa externa, mas sobretudo para proteger as pessoas que nos são próximas das coisas que podem ver.

Obrigado.

Stephen

Olá,

Obrigado pelo seu artigo completo.

Dito isto, pergunto-me se há alguma forma de a "vítima" da pirataria reconhecer quem é o responsável pelo ato?

Quer dizer, se eu planear (a sério) piratear a conta de Instagram de alguém, essa pessoa pode saber que sou eu?

Obrigado

Olá,

Tinha as minhas dúvidas sobre a engenharia social, na verdade nem sequer sabia que tinha um nome.

Graças ao seu artigo, sei agora que não devemos, em circunstância alguma, divulgar as nossas informações pessoais. Por vezes, começam com perguntas de rotina, como o primeiro e o último nome, e depois, de uma coisa para a outra, acabam por ter acesso a toda a informação sobre nós.

Mais uma vez, obrigado pelo vosso artigo muito completo.

Roro

Olá,

Obrigado pelo seu artigo interessante.

Diverti-me muito a tentar hackear a minha conta Insta utilizando os vossos métodos. Excelente material.

Ludo

Olá,

Por engano, pensei que para entrar numa conta do Instagram era necessário ter conhecimentos avançados de programação ou outros talentos informáticos.

Graças ao vosso artigo, consegui piratear uma conta utilizando o software que sugeriram. Posso garantir que as minhas intenções não eram más, foi apenas por diversão, mas adorei.

Mais uma vez, obrigado pelo vosso artigo muito interessante.

Sim, tenha cuidado, o que eu coloquei no artigo significa que não pode fazer nada de ilegal com ele!

Não te preocupes, entrei na minha própria conta. É uma ideia um pouco louca, mas fi-lo para compreender as diferentes possibilidades.

🙂

Olá,

Eu pensava que o passo mais difícil era hackear a conta do Instagram de um adolescente de 16 anos. Apesar de o vosso artigo ser muito claro e, por isso, fácil de seguir, o mais difícil é dizer-lhe que pirateei a sua conta IG para sua própria segurança.

Acho que torná-lo consciente disso é uma questão diferente. Dito isto, obrigado pelo seu artigo muito informativo.

S.

Olá,

A sua conta deu-me acesso à conta de Instagram da minha filha. Obviamente, tive de o fazer nas costas dela porque o seu comportamento tornou-se estranho de um dia para o outro. Descobri que ela estava a ser vítima de bullying na escola.

Não sei se a escola dele vai ter em conta o meu pedido, uma vez que a pirataria continua a ser ilegal.

Em todo o caso, obrigado pelo seu artigo.

Hehe,

Excelente artigo... Não quero ser desmancha-prazeres, mas dá vontade de experimentar algumas coisas muito ilegais.

Não, estou só a brincar. Pelo menos sei do que é feita a pirataria.

^^

Excelente artigo... Embora me tenha posto algumas ideias na cabeça para me apoderar da conta de insta do meu homem.

😈

Excelente artigo!

Bem detalhado, vê-se que foi feito um trabalho de investigação! Super

Hola, necesito recuperar mi cuenta de instagram a la que le cambiaron el correo eletrónico y la contraseña porfavor, gracias

Está à procura de uma saída? É simples, quando se trata de rastrear locais de telemóveis, sistemas informáticos e indivíduos que os utilizam ou pirataria móvel remota em dispositivos, o seu artigo é perfeito!

Um artigo muito bom, consegui recuperar a minha conta do Instagram, obrigado!

Tenho todas as razões para fazer o que tinha de fazer se estivesses no meu lugar! Não aguentava mais. Gastei mais de mil dólares em medicamentos que ela não conseguia parar. Ele era toxicodependente, apercebi-me um pouco tarde através das suas mensagens de texto e registos de chamadas recentes para diferentes traficantes de drogas duras. Chegou ao ponto de as vender para ganhar a vida e reparei que ele estava sempre a gastar muito dinheiro e nunca pensava nos nossos filhos e pensei que isso era suficiente até que ele trouxe uma mulher para a nossa cama enquanto eu estava fora para satisfazer o seu desejo sexual. Obtive toda a informação graças ao vosso artigo. Acabei com tudo quando chegámos ao tribunal com as provas concretas que obtive! Estou feliz por viver uma vida sem os seus actos desnecessários

Je me demandais justement si on peut pirater un compte insta et j’ai eu la réponse. Merci pour cet article ! Les explications sont tellement claires.