À retenir :

- Les techniques courantes pour pirater un compte Instagram en [année] incluent le brute force, le phishing, l’ingénierie sociale, et la devinette de mot de passe, avec des difficultés variées.

- Le piratage de compte Instagram est illégal et cet article vise à informer sur la protection et la récupération de compte plutôt qu’à encourager ces pratiques.

- Des solutions légales comme les applications de contrôle parental sont suggérées pour surveiller l’activité sur Instagram dans un cadre familial, mettant en avant l’importance de la communication et du consentement.

Les 4 techniques pour pirater un compte Instagram en 2024 ?

Article vérifié et mis à jour au besoin le : 26 avril 2024

Instagram, créé en 2010, est une application de partage de photos et de vidéos. Le piratage de compte sur Instagram implique un accès non autorisé au compte d’un utilisateur, souvent par phishing ou autres méthodes de hacking.

Dans cet article, vous découvrirez comment pirater un compte Instagram, avec les méthodes couramment utilisées en 2024 et, comment récupérer un compte Instagram après tel piratage de compte. Nous avons lu des centaines d’articles sur le sujet depuis quelques temps, voici un résumé de tout ce que l’on a trouvé sur Internet ainsi que des livres référents sur le sujet du piratage.

Tableau qui résume le piratage de compte Instagram en 2024 :

| Technique | Difficulté |

|---|---|

| 🔍 Logiciels espions | Facile |

| 🔐 Deviner le MDP | Moyen |

| 🎣 Phishing | Très difficile |

| 💥 Brute force | Difficile |

Découvrez la meilleure appli pour hacker un compte Insta en 5 minutes :

👀Découvrir le choix de la rédaction👀

Il est important de préciser que pirater Instagram est illégal. C’est une violation de la vie privée d’autrui. Notre article est informationnel et a pour but d’aider toutes les personnes qui doivent pirater un compte Instagram facilement.

Les logiciels que l’on conseille dans l’article sont utilisés pour surveiller le compte réseau social des enfants/adolescents, puisque ce sont des applications de contrôle parental. Ainsi, la communication est cruciale, afin de leur demander l’autorisation au préalable.

Comment Hacker un compte Instagram : les 4 meilleures techniques

Afin d’atteindre votre objectif de piratage de compte, vous devez utiliser une des méthodes qui existe. Voici comment faire :

Méthode 1 : le brute force

- Jadis, le piratage exigeait que les utilisateurs téléchargent un document TXT qui contient les mots de passe fréquemment utilisés et mis à jour sur leur navigateur.

- Ainsi, le programme parcourt cette liste en essayant chaque mot de passe un par un, jusqu’à ce qu’il trouve la combinaison parfaite.

Cela peut prendre beaucoup de temps, vous pouvez découvrir combien d’heures, minute ou seconde prend une attaque par brute force. Découvrez Combien de temps faut-il pour cracker un mot de passe.

Le brut force : efficacité et danger

En effet, cette technique marchait très bien jusqu’à ce que d’autres techniques de défenses arrivent sur le marché :

- Les caractères spéciaux ;

- Les générateurs de mots de passe aléatoires ;

- L’authentification à deux facteurs.

Mise à jour important : Ces nouvelles méthodes ont réduit l’efficacité de la méthode par force brute. De plus, l’application sociale a protégé leur site contre ce type d’attaque. En conséquence, cette technique n’est plus valable en 2024 !

Avant, pour hacker le code d’accès Instagram il suffisait :

- D’installer un logiciel qui était disponible sur Github.

- Lancer Tor

- Lancer le logiciel via Tor

- Entrer le pseudo de l’utilisateur

- Ajouter la liste de code d’accès

- Attendre

Mais maintenant cela ne fonctionne plus avec la 2FA.

Méthode 2 : Le phishing

Cette technique est interdite et demande des connaissances en code.

Pour ce faire :

- Il faut pouvoir créer un site sur mesure qui ressemble à Instagram et faire en sorte que la personne y renseigne ses informations (le nom d’utilisateur et le code d’accès) et que la sécurité AUTH ne soit pas activée sur son compte.

- Dès que tout est créé, il faut préparer un mail d’alerte de sécurité Instagram. Ce mail doit faire croire que la cible a demandé sur son profil un code de réinitialisation de code d’accès par exemple. Et que si ce n’est pas elle qui l’a demandé, alors il faut qu’elle change son code d’accès sur son profil, avec le lien vers votre site web pirate.

- Une fois les informations récupérées, vous pouvez vous connecter.

Cela coûte en moyenne 1000 € à créer et ce n’est pas garanti de pirater le compte Instagram de la cible.

Pour utiliser une technique de piratage plus sûre et moins onéreuse :

🏴☠️Pirater un compte Insta avec EyeZy🏴☠️

Méthode 3 : Ingénierie sociale

L’ingénierie sociale est l’art de manipuler les gens pour qu’ils divulguent des informations confidentielles, sur les médias sociaux ou autres. Les types d’informations que ces criminels recherches peuvent varier, mais lorsque des individus sont ciblés, les attaquants cherchent souvent des codes d’accès ou des données sensibles comme les informations bancaires, etc.

Les techniques courantes

L’attaquant invente tel scénario préparé (ou prétexte) afin de chercher des informations de la cible. Par exemple, faire semblant d’être un employé de banque pour demander des données sur votre compte.

- L’envoi d’e-mails qui semblent provenir d’une source réelle pour inciter les destinataires à fournir des données sensibles, comme des identifiants ou des numéros de cartes de crédit, est connu sous le nom d’hameçonnage (phishing). Comme ce que l’on a vu juste au-dessus.

- Baiting : L’attaquant propose quelque chose d’attrayant à la victime pour qu’elle participe. Un exemple est un logiciel gratuit qui est en réalité malveillant.

- Quizzing : Utilisation de faux quiz ou sondages pour inciter les gens à fournir des informations personnelles.

Notez que lorsqu’une personne suit une personne autorisée dans tel lieu sécurisé, comme un bâtiment d’entreprise, on privilégie certains termes dont le tailgate ou piggybacking.

Efficacité de cette technique

L’ingénierie sociale exploite la tendance naturelle des gens à faire confiance et à vouloir aider. Les attaquants peuvent également pousser quelqu’un à agir sans réfléchir en utilisant des biais cognitifs comme l’urgence (en disant que quelque chose est une « offre à court terme »).

En général, l’ingénierie sociale marche, surtout quand la personne qui souhaite pirater votre compte essaye de paraître convaincante et soucieuse de votre bien.

Mesures de prévention

- Éducation : La formation et la sensibilisation des individus sont la première ligne de défense contre les attaques d’ingénierie sociale.

- Les entreprises peuvent mettre en place des protocoles pour vérifier l’identité de toute personne qui demande des informations sensibles.

- Protection physique : utilisation de badges d’accès pour les bâtiments et formations des employés à ne pas laisser la porte ouverte aux inconnus.

Des exemples de cas réels et études de cas

Kevin Mitnick et d’autres pirates informatiques célèbres ont utilisé l’ingénierie sociale comme l’une de leurs principales méthodes pour pénétrer des systèmes et des réseaux sécurisés.

Méthode 4 : La devinette de mot de passe Instagram

Certains pirates informatiques optent pour cette technique pour hacker Instagram. Habituellement, il s’agit de la technique empruntée par les parents pour s’introduire dans le réseau social de leurs enfants avec leur téléphone portable.

Quelle est la raison pour laquelle les gens utilisent-ils des mots de passe courants ?

- La facilité de la mémorisation : Parce qu’ils sont faciles à retenir, bon nombre d’utilisateurs choisissent des codes d’accès simples.

- Manque d’éducation : Certains utilisateurs ne sont pas conscients des risques liés à l’utilisation de code d’accès faibles ou courants.

- Il y a trop de comptes : Avec le nombre croissant de services en ligne, beaucoup de personnes ont du mal à garder un identifiant unique pour chaque compte.

Illustration : les mots de passe les plus populaires et les plus piratés

Un tableau présenterait les mots de passe les plus fréquemment utilisés, comme :

Les combinaisons courantes :

Voici le mot de passe que les utilisateurs utilisent le plus dans le monde :

- 123456

- password

- 12345678

- 1234567

- qwerty

- admin

- azerty

- 111111

- iloveyoy

Utiliser de mots de passe fréquents : les risques

- Attaque par brute force : Les attaquants utilisent des logiciels qui essaient des milliers de mots de passe en une seule seconde pour accéder à un compte.

- Atteintes au dictionnaire : Les pirates tentent de deviner les identifiants en utilisant un fichier contenant de nombreux mots et phrases courants.

- Il y a eu une violation de plusieurs comptes. Si un utilisateur utilise le même code pour plusieurs services et qu’un d’entre eux est compromis, tous ses comptes sont à risque.

Avoir un mot de passe Instagram fort : Pourquoi est-ce crucial ?

- Plus de sécurité : Les codes d’accès plus complexes sont plus difficiles à deviner ou à pirater, ce qui les rend plus sécurisés contre les intrusions non autorisées.

- Protéger vos données personnelles : Un bon code secret protège vos informations personnelles, financières et autres sensibles.

- Pour éviter la fraude : Les codes d’accès solides réduisent le risque de vol d’identité et d’autres types de fraudes en ligne.

Conseils pour obtenir un code d’accès fort

- Utilisez un mélange de lettres majuscules et minuscules, de chiffres et de caractères spéciaux.

- Evitez d’utiliser des noms, des dates de naissance, des notions de dictionnaire ou d’autres informations facilement accessibles.

- Utilisez un gestionnaire de mots de passe pour garder un œil sur vos différents mots de passe et changez-les régulièrement.

Conclusion sur le fait de deviner le mot de passe

Bien qu’il puisse y avoir une forte tentation d’utiliser des codes d’accès simples, il est essentiel de résister à cette envie pour protéger vos informations en ligne. Vous pouvez augmenter considérablement votre sécurité en ligne en comprenant les risques associés aux codes d’accès faibles et en prenant des mesures pour en créer des plus complexes la prochaine fois pour éviter toute sorte de piratage en ligne.

Méthode 5 : Utiliser des applications pour espionner un Compte Instagram

Pour les parents, les couples ou les personnes qui sont proches, et ceux qui souhaitent monitorer (surveiller) et espionner le compte de vos proches : il n’existe pour le moment qu’un seul outil que je vous conseille de tester, qui n’est autre qu’EyeZy. Parmi les meilleurs programmes logiciels de contrôle parental, EyeZy permet une meilleure surveillance de la personne à surveiller.

Parmi tous les outils sur le marché, nous sommes sûrs des performances d’EyeZy. C’est une application qui est parfaite pour voir les messages de votre cible et toute ses activités sur les réseaux sociaux sans qu’il le sache, il faut le tester !

👁️🗨️Surveiller un compte Insta avec EyeZy👁️🗨️

Comment pirater un compte Instagram avec EyeZy ?

Pour surveiller un compte Insta avec EyeZy :

- Tout d’abord, rendez-vous sur cette page pour vous inscrire :

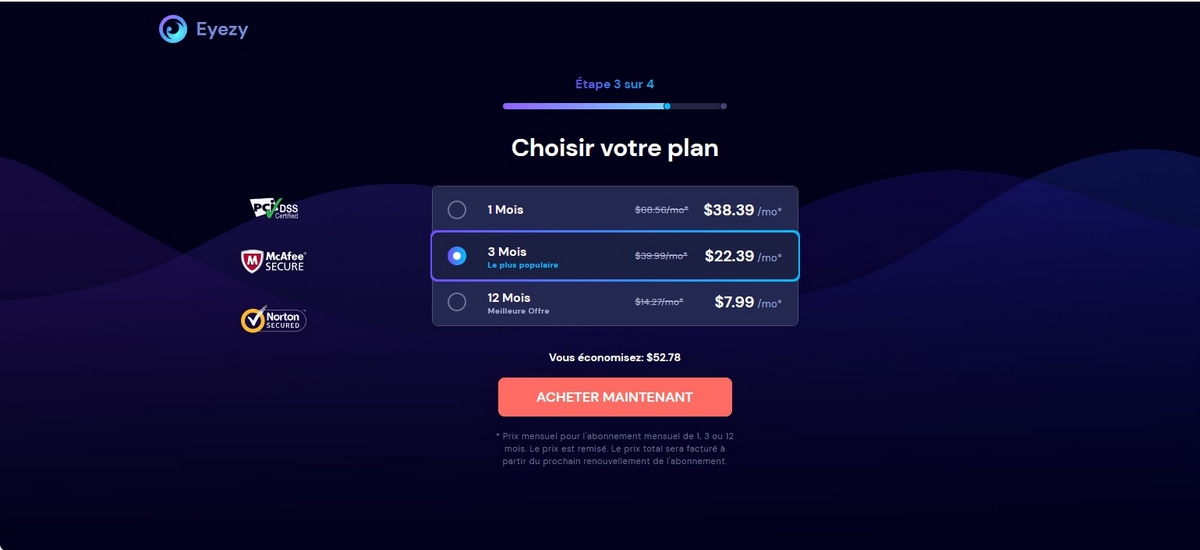

- Ensuite, choisissez le type d’appareil que vous voulez surveiller ;

- Choisissez désormais le type de plan qui vous convient ;

- Ensuite, validez l’opération en ajoutant les détails concernant votre paiement ;

- L’étape suivante consiste à installer l’application sur le téléphone portable de votre enfant. En effet, vous devez donc avoir accès au téléphone portable de votre enfant ou adolescent cette étape.

- Désormais, vous pouvez accéder sans difficulté à toutes les activités de la personne sur les réseaux sociaux et commencer la surveillance grâce à cette application. Toutes les données nécessaires sur votre cible seront disponibles à travers un tableau de bord conviviale (SMS, textos, photos, vidéos, échanges sur les réseaux sociaux, etc.)

Pour ceux qui ont perdu leur compte et qui veulent le récupérer, il faut savoir que l’outil juste au-dessus permet de tout faire à distance sur votre téléphone, donc même pour vous-même, je vous recommande de l’installer sur votre téléphone (moi-même, je l’ai au cas où l’on me volerait mon téléphone ou mon compte Instagram !)

Sinon pour récupérer votre compte le seul moyen est de faire des demandes au support, de tenter de retrouver votre mot de passe. Malheureusement il n’y a pas d’autre solutions :(. Attention aux autres sites qui veulent vous arnaquer en appelant des numéros de téléphone.

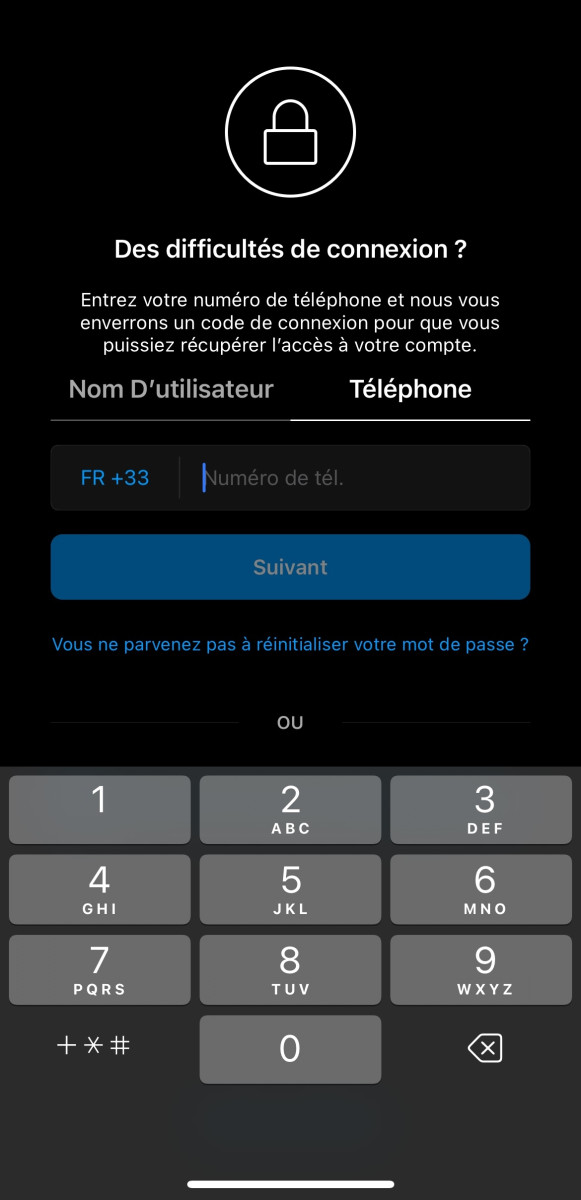

Comment pirater un compte Instagram gratuitement ?

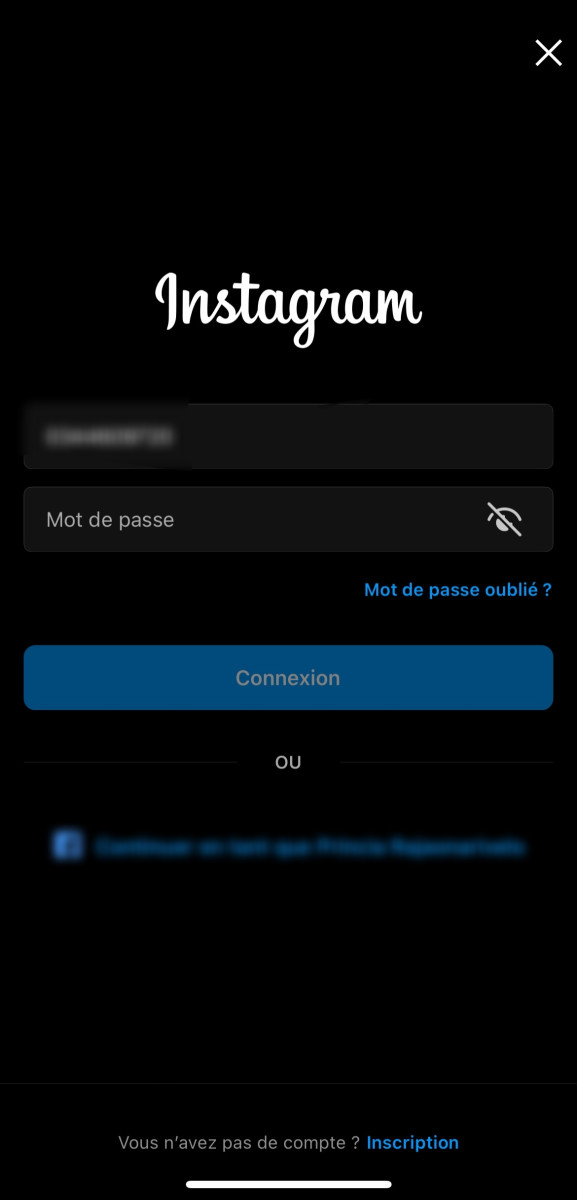

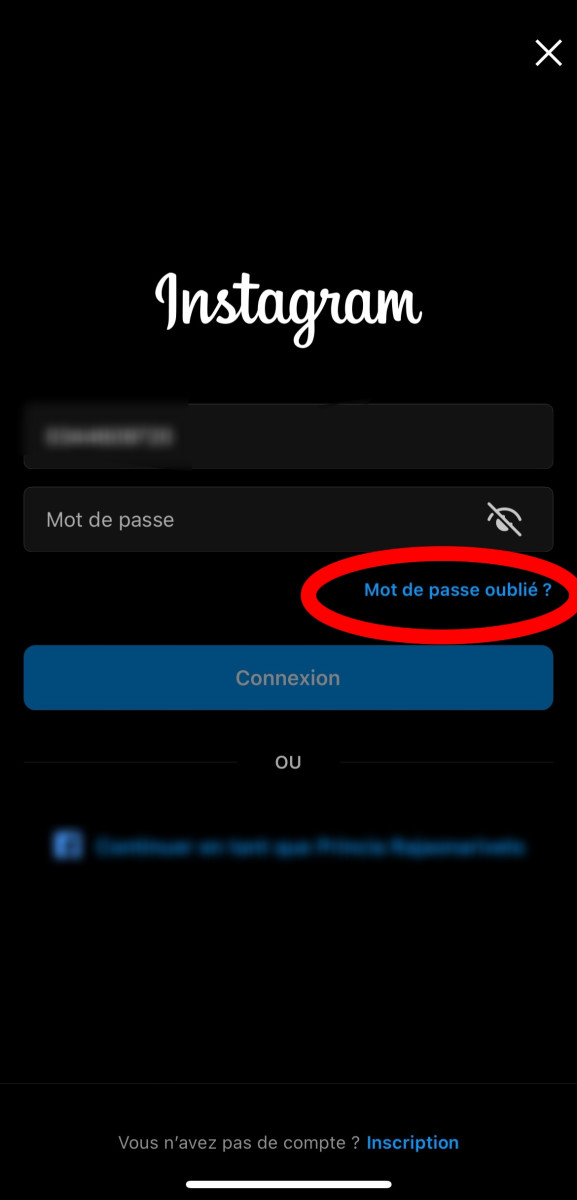

Si vous voulez hacker Instagram gratuitement sans utiliser les services des sites web, des plateformes, vous pouvez utiliser la technique du mot de passe oublié. Cependant, vous devez disposer des informations associées au compte dont, le numéro de téléphone ou bien l’adresse e-mail. Dans cette technique, nous avons choisi la connexion par mobile.

En ayant accès au téléphone mobile de la cible :

- Accédez d’abord à l’application ;

- Allez ensuite dans le menu, puis allez dans « connexion » et saisissez le numéro mobile de votre cible ;

- Cliquez maintenant sur « mot de passe oublié » ;

- Saisissez alors le numéro de téléphone de la cible sur le champ dédié puis cliquez sur « suivant » ;

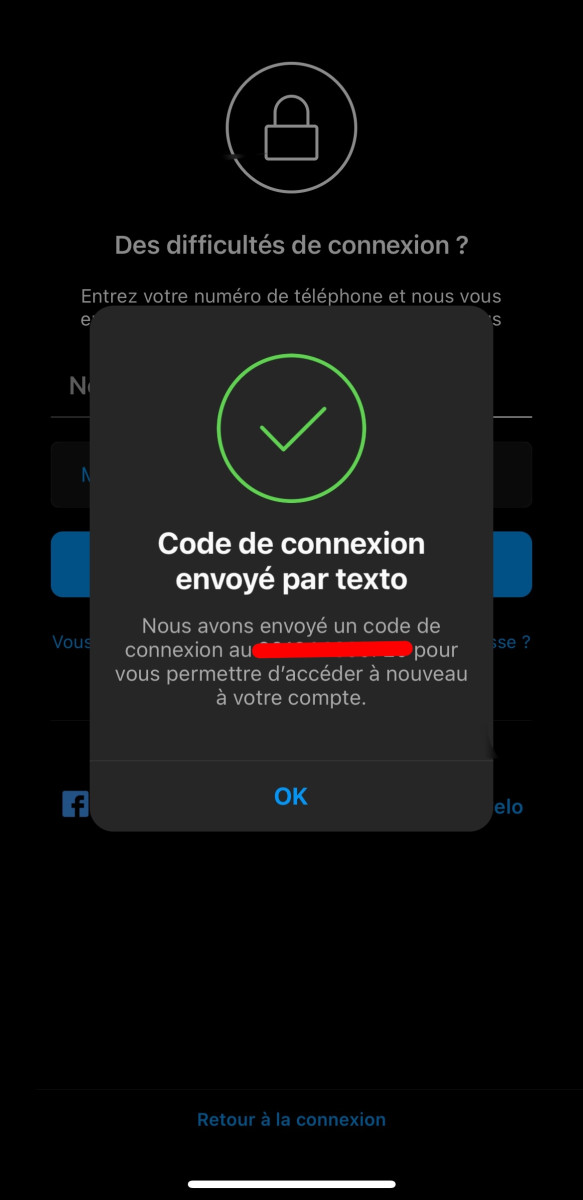

- En cliquant dessus, un code de connexion sera envoyé par texto et qui vous permettra d’accéder au compte.

- Après avoir saisi le code, vous aurez accès au compte et il vous demandera de réinitialiser le code d’accès.

C’est gratuit, et ne requiert aucun outil spécifique !

Est-il possible de pirater un compte Instagram sans mot de passe en 2024

En effet, il est possible de pirater Instagram sans code d’accès. Le problème le plus fréquent c’est l’oubli, qui arrive à tout le monde d’ailleurs. Combien de fois êtes-vous inscrits en ligne sans avoir noté physiquement le code d’accès ?

La plupart des utilisateurs choisissent des codes d’accès général pour plusieurs comptes. Or, c’est la meilleure façon de se faire pirater. Le hacker l’obtient juste sur un site, puis il le teste sur tous les sites qu’il connait. Mais il arrive aussi que vous puissiez retrouver votre code d’accès en connaissant les informations suivantes : Nom d’animaux, date de naissance, etc…

Mais si vous voulez passer en action au lieu de deviner les codes d’accès :

👁️Pirater facilement un compte Instagram avec EyeZy👁️

Réponse à la question, est-il possible de pirater Instagram sans avoir le mot de passe ?

Actuellement il n’est pas facile d’hacker Instagram sans les méthodes au-dessus et sans avoir installé les logiciels que j’ai mis en haut ou en bas de cette page. Je vous conseille de stopper vos recherches, car les autres sites veulent vous faire installer des virus !

Certains sites vous proposeront de télécharger des logiciels, mais pour pirater votre ordinateur. S’il existe un moyen d’hacker votre compte ou un autre, on vous le dira sur cette page. Donc vous pouvez la mettre en favoris mais cela sera impossible ou presque.

Quelles sont les raisons valables pour pirater Instagram sans utiliser de mot de passe ?

Comme on l’a précisé ci-dessus, pirater un compte est une violation de la vie privée. Mais, face à des contextes inévitables ou des raisons personnelles, il pourra se pirater. Notamment :

- Pour vérifier le compte de votre enfant ;

- Lorsque le code d’accès est oublié ;

- Vous avez perdu votre téléphone et en avez acheté un nouveau.

Peu importe la raison, il existe toujours des moyens efficaces pour accéder au compte de la personne ciblée. Toutefois, nous ne plébiscitons pas l’espionnage illégal, surtout sans accord de la personne ciblée. Le piratage est interdit si l’utilisateur s’en rend compte et porte plainte en arrivant à prouver que c’est vous l’auteur.

Plutôt que de pirater un compte pour savoir qui follow la personne, découvrez comment voir les derniers abonnements de quelqu’un sur Instagram sans vous abonner à son compte.

Comment récupérer un compte Instagram piraté ?

Si vous redoutez que votre profil ait subi une intrusion malveillante, que vous l’ayez égarée entre les mains de personnes non désirées, sachez que diverses procédures sécuritaires canalisent la réappropriation de votre espace. Ces procédures prennent des formes variées, voici lesquelles :

- Il s’agit premièrement de jeter un œil sur les mails d’Instagram. Scrutez les courriels adressés par le service de sécurité du site. Pour ce faire, rendez-vous sur security@mail.instagram.com. Vous y trouverez potentiellement des informations cruciales sur les modifications ayant affecté votre compte et les annuler si nécessaire

- L’option deux est de récupérer un lien de connexion. Si l’accès à votre espace Instagram vous semble hermétiquement barré, en solliciter auprès de la plateforme demeure parmi les perspectives viables. À travers votre adresse mail ou votre numéro de téléphone, vous pouvez l’obtenir et suivre consciencieusement les instructions affichées.

- Ensuite, vous pouvez demander un code de sécurité ou une Assistance. Si vous peinez à soustraire votre compte de sa position périlleuse, l’assistance renforcée peut être engagée depuis un terminal mobile.

- Une vérification de votre identité peut aussi s’avérer nécessaire. Cette plateforme sociale a la possibilité de requérir une confirmation d’identité. Celle-ci peut être obtenue par la divulgation de certains détails ou, par la réalisation d’un enregistrement vidéo personnel à des fins de vérification manuelle. La vidéo sera effacée au bout de 30 jours et demeurera invisible au regard des autres utilisateurs du site.

- Finalement, si l’accès à votre compte est encore faisable, ou si vous soupçonnez telle tentative d’intrusion mais que vous pouvez toujours pénétrer sur votre profil, il serait judicieux de procéder à un changement de code d’accès, d’activer l’authentification en deux étapes, de contrôler vos informations de contact et de limiter l’accès à des applications tierces de nature douteuse.

Chacune de ces étapes a pour fonction première de faciliter la récupération d’un accès sécurisé au compte de l’utilisateur. Elles visent à s’assurer que seul le propriétaire légal de l’espace Instagram détient la clé de son utilisation.

De plus, une fois qu’un pirate informatique prendra le contrôle de votre compte, il aura accès à tous vos textos, photos, vidéos, et influencera même votre stratégie marketing. Heureusement, le panel SMM pour Instagram existe pour vous aider à vous démarquer sur ce réseau social.

Comment protéger son compte Instagram du piratage informatique ?

- Utilisez un code d’accès fort : Il doit comporter au moins 12 caractères et un mélange de lettres majuscules et minuscules, de chiffres et de symboles.

- Faites attention aux liens sur lesquels vous cliquez : Si vous recevez un courriel ou un message texte d’une personne que vous ne connaissez pas et qui contient un lien, ne cliquez pas dessus. Ce dernier peut être malveillant et vous pourriez être victime d’un hameçonnage ou être infecté par un logiciel malveillant.

- Maintenez vos logiciels à jour : les mises à jour de logiciels comprennent souvent des correctifs de sécurité qui peuvent contribuer à protéger votre ordinateur ou votre appareil mobile contre les logiciels malveillants.

- Activez l’authentification à deux facteurs : Cette option ajoute un niveau de sécurité supplémentaire à votre compte. Lorsque vous activez l’authentification à deux facteurs, vous devez saisir un code sur votre téléphone en plus de votre code d’accès lorsque vous vous connectez. Nous vous encourageons également à faire la mise à jour de votre application pour éviter les tracas liés au piratage.

Si vous avez besoin d’aide pour récupérer votre compte Instagram :

Si vous avez besoin d’aide pour récupérer votre compte Instagram, vous pouvez envoyer un email à :

Nous vous répondrons dans les 48h pour vous proposer une aide sur mesure, en fonction de votre demande.

En conclusion

Il existe plusieurs façons de pirater Instagram, mais la plupart d’entre elles sont illégales et contraires à l’éthique. Voici quelques méthodes que vous devriez éviter :

- Le phishing : il s’agit d’envoyer un courriel ou SMS frauduleux qui semble provenir d’Instagram. Ce dernier contient souvent un lien qui, lorsqu’il est cliqué, conduit la victime à une fausse page de connexion de la plateforme. Si la cible saisit ses identifiants de connexion sur la fausse page, le pirate pourra les voler.

- Les logiciels malveillants : Il s’agit d’installer un logiciel malveillant sur l’ordinateur ou l’appareil mobile de la cible. Le logiciel malveillant peut ensuite être utilisé pour voler les identifiants de connexion de la victime ou accéder à son compte par d’autres moyens.

- Ingénierie sociale : Il s’agit de tromper la cible pour qu’elle donne ses identifiants de connexion ou l’accès à son compte. Pour ce faire, la personne peut se faire passer pour un employé légitime d’Instagram ou créer une fausse page de connexion convaincante.

- Les logiciels espions sur téléphone comme Mspy et Eyezy, c’est actuellement parmi les outils les plus simples pour hacker les réseaux sociaux !

Alors, envie de pirater un compte Instagram facilement ?

👀Pirater Instagram avec le logiciel Mspy👀

Il est important de noter que ces techniques en 2024 sont illégales et contraires à l’éthique. Si vous êtes pris en train de pirater un compte Instagram, vous risquez des conséquences juridiques.

Comment avons-nous écrit cet article et pourquoi nous l’avons écris ?

Ce top 4 a été fait après des centaines d’heures de recherche et de travail, en lisant un maximum d’informations sur le piratage et des livres que vous pouvez retrouver dans les références juste en dessous. Nous avons écris l’article car une cousine a voulu hacker un compte Instagram après avoir reçu énormément de message d’insulte et voulait trouver qui était derrière ses comptes. Nous n’avons rien trouver sur internet qui répondait à la question de : Comment pirater un compte Instagram. Du coup, nous avons écris cet article pour aider toutes les personnes qui étaient comme nous.

Références :

- Andress, J. (2011). « The Basics of Information Security: Understanding the Fundamentals of InfoSec in Theory and Practice ». Syngress. ISBN 978-1-59749-653-4.

- Downs, J., Holbrook, M., & Cranor, L. F. (2006, April). « Decision strategies and susceptibility to phishing ». In Proceedings of the second symposium on Usable privacy and security.

- Mitnick, K. D., & Simon, W. L. (2002). « The Art of Deception: Controlling the Human Element of Security ». Wiley. ISBN 978-0-7645-4280-0

- Florencio, D., & Herley, C. (2007, October). « A large-scale study of web password habits ». In Proceedings of the 16th international conference on World Wide Web.

- Yan, J., Blackwell, A., Anderson, R., & Grant, A. (2004). « Password Memorability and Security: Empirical Results ». IEEE Security & Privacy.

Autres pages sur notre site pour vous aider sur votre réseau social :

- Comment hacker / pirater un compte TikTok ?

- Comment hacker / pirater un compte Instagram ?

- Comment hacker / pirater un compte Facebook ?

- Comment hacker / pirater un compte Télégram ?

- Comment hacker / pirater un compte WhatsApp ?

- Comment hacker / pirater un compte Twitter ?

- Comment hacker / pirater un compte Messenger ?

- Comment hacker / pirater un compte Onlyfan ?

- Comment hacker / pirater un compte SnapChat ?

- Comment hacker / pirater un compte Youtube ?

- Comment hacker / pirater un compte Pinterest ?

- Comment hacker / pirater un compte Line ?

Quiero hackear la cuenta de mi novio @maximojara2 para ver con quien abla😠

is not a good idea ^^

Like

hermano puedes ayudarme con algo

In french pls 🙂

Necesito hackear la cuenta de una prima que falleció para ayudar a la investigación que se está llevando a cabo.

Il faut contacter le support instagram et cest la police qui doit gérer ça

Hola, me hackearon la cuenta @ariella_ook , tengo acceso a mi correo pero me pide un codigo de respaldo que nunca configure en mí perfil, al poner enviar codigo para cambiar contraseña me aparecen dos nros de celular que no son míos, y al final no hay manera de recuperar y la verdad tengo cosas importantes allí. Ayuda por favor

Bonjour,

pouvez vous m’envoyer plus d’information sur votre hack en privé ? Peut être que l’on pourra faire une page pour aider ceux qui se font hack 🙂

Es mia

?

Hola, podrías ayudarme? me robaron mi cuenta de Facebook, no se si puedas? 🙁

Il faut m’envoyer plus d’information

Necesito ayuda para recuperar la cuenta de una amiga

Comment ça ?

A ella le robaron la cuenta y están publicando cosas privadas su cuenta es guadita_aye

Elle ne peux pas demander un nouveau mot de passe en faisant mot de passe oublié ? ou en contactant le support d’instagram ?

Necesito ayuda para recuperar la cuenta de una amiga su cuenta es guadita_aye

Tu as tenté de contacter le support ?

Necesito una mano par hackear una cuenta de instagra que está hablando a las muchachas mal y deprimiendolas,

No see xk lo hacen pero están jugando con la salud mental de las muchachas.

Je pense que la meilleur des solutions est de report le compte 🙂

Estoy siendo acosada por @anabel_lao28 y me gustaría hackearla para borrar todas las fotos que sube como yo. Lleva 3 años así 😢

Le piratage est interdit, si elle met des photos que tu autorises pas tu peux porter plainte

Pirater

?

Me gustaria conseguir un dominio, la cuenta que lo tiene es como un bot, esta abandonada. Mi intencion era hackearla y ponerme el nombre. Alguien ayuda?

pas tout compris

Poder ver que hace, habla mi hija, para tener un control parental sobre ella, ya que es muy problemática, y no quiero que tenga líos

Elle a quel âge ? il faut mieux lui en parler et voir ce qu’elle fait, interdire on trouvera toujours un moyen de passer outre, il faut mieux bien expliquer

kız arakasımın ınsta sı var cala bılırmısın reıs

c’est bien quel est insta non ? Elle est libre de faire ce quel veut non ?

quiero si me podes hackear dos cuentas de instagram

pourquoi ?

Me podrian hakear una vieja cuenta de instagram?me dan cringue mis viejas fotos.

Tu peux voir en contactant le support ?

Mi esposo perdió acceso a su cuenta, se le bloqueó el celular porque cambio la contraseña y no recordó cual era

Tu peux avoir avec le support ? 🙂

Quiero jaquear mi cuenta de instagram

Pourquoi ?

Quiero recuperar mi cuenta… No recuerdo la contraseña

Have you use a other application ?

Puedes hackearme la contraseña de la cuenta de mi pareja

why ?

Necesito ayuda para hackear la cuenta de una chica con la que voy a iniciar una relación porque tengo una sospecha y si es cierta para evitar problemas

Comment ça ?

Hola quiero jaquer esta una cuenta de Instagram pk quiero saber si tiene fotos de mi hija en la redes sociales

Est ce que tuas regarder Mspy ?

necesito que me hackees mi cuenta de instagram que me la robaron ayer , o simplemente eliminarla definitivamente , intente de mil maneras pero no funciona , ayudame porfa

You see the Mspy link ? 🙂

Hola ,llevo un mes tratando de recuperar una cuenta que me hackearon,cambiaron toda la información y Instagram no me ha dado ninguna solución, me podrían ayudar? 🥺

Est ce que tu as avait installé Mspy avant depuis notre lien ?

Ola kisiera hackear una cuenta de instagram ya k están usando mis datos y mis fotos personales para promocionar citas xxx espero me puedan ayudar

Tu as contacté le support ?

hola necesito hackear una cuenta que demande que la pague dinero y me esta amenazando con publicar fotos mias y enviarselas a mis familiares y amigos. es urgente, por favor

Envienme un mail asi resolvemos esto por favor necesito ayuda

More information please

Pls I changed my email on my Instagram and got logged out immediately. I don’t have password to my page. I open my account through my Facebook page. Pls I need your help 🙏

Est ce que tu as tenté : https://www.alucare.fr/MspyInsta

Which tool we have to install in android in order to hack someone’s Instagram account

https://www.alucare.fr/MspyInsta

La Netaa quiero hackear la cuenta de mi ex!! jajaja solo quiero saber si sale con alguien mas

Est ce que tu avais pensé a Monitorer son compte ?

https://www.alucare.fr/MspyInsta

Quiero hackear una cuanta de instagram de un iphone como hago?

si tu as accès au compte :

https://www.alucare.fr/MspyInsta

hola, necesito una cuenta o que me den su contraseña- ya que ese tipo me hizo mucho daño así que por favor ayúdenme soy una chica en problema-…que no quiere ser expuesta a problemas cibernéticos o que me ayuden a hackear

Comment ça ? 🙂

I want to hack someone account

its prohibed ^^

Account was hacked and every password, email and phone number was changed… if anyone knows how to help I’d be much appreciated

You contact the support team ?

un muchacho me esta amenzando con subir fotos mias o venderlas tengo miedo ayuda soy menor de edad

Need more information

Pls I need your help no my Instagram account . I don’t have access to it anymore

you have take Mspy before ?

me apasionan los temas de hackeo y deteccion de vulnerabilidades en los sistemas informaticos. recientemente he estado practicando un poco con las computadoras de mis amigos, claro ellos no lo saben, mi novia pelea conmigo porque dice que eso es malo. ademas, mi jefe tambien es un poco obsesivo con estos temas y me esta pagando para hacer este tipo de trabajos. creo que necesito un consejo, me pueden ayudar?

Comment ça ?

Hola como podría contactar contigo??

go to https://www.alucare.fr/MspyInsta

Hello, I forgot my Instagram password could you tell me how to hack my account on ios or windows please

You dont take Mspy before ?

No i didn’t and i can’t afford it

we dont have other solution 🙁

Hello I lost my phone and can’t remember the email or password i only know about name of my insta account please help i want it back

you have install Mspy before ?

Tienes link para descargar?

Yes 🙂 https://www.alucare.fr/mspyinsta

porfa me han hackeado mi cuenta de instagram, me cambiaron el correo electronico el numero de telefono y lo borraron de facebook que puedo hacer.

you have install Mspy before ?

Me paso exactamente lo mismo el viernes y no he podido recuperar mi cuenta, de casualidad pudiste hacer algo por la tuya?

You need to install Mspy before : https://www.alucare.fr/MspyInsta

If you have mspy in your phone before, you can see your account 🙂

Meu Instagram foi hackeado já tem dois dias eu quero minha conta de volta

tu as suivi le tuto ?

Hola. Creo que se te quedó la más importante. Hackear una cuenta que ya te han hackeado previamente, para recuperarla. Esa creo es la más importante. Y he de añadir que hay que tener mucho cuidado con los estafadores que se hacen pasar por hackers y lo único que buscan es el beneficio propio. Lo digo por experiencia

Yes, its for that you need to take care 🙂

Hello,I want an instagram user’s mobile number,but I don’t want to notify him that I got his mobile number.How I do that .Pls help, it’s very urgent

Check here : https://www.alucare.fr/MspyInsta

I want hack a insta very old close account if u can help me reply me

You have read ?

Hello,I want an instagram user’s mobile number and email address ,but I don’t want to notify him that I got his information .How I do that .Pls help, it’s very urgent

you cant if you dont use mSPY in the phone of this guys (but i think you cant use)

Skal man bruge oplysninger på den andens telefon for at kunne bruge mspy?

Yes

i need mspy free

Je suis très reconnaissant de l’entreprise Mspy j’ai pu espionner le compte instagram parfaitement

Nunca la probé y espero sirva 😊

Bueno eso es todo bye byeee🌼🧡

Bonjour,

encore merci pour votre article, c’est le seul article qui m’a permis de pouvoir tout comprendre et qui explique totalement, je n’ai plus aucune question sur le sujet !

J’ai une ado de 15 ans qui passe le plus clair de son temps sur Instagram. Je commence à m’inquiéter sur les choses qu’elle y partage ou quelle reçois en privé.

Grâce à votre article, j’ai pu entrer dans son compte et faire quelques vérifications sur ce qu’elle échange.

Merci pour vos conseils et pour cet article

Bonjour,

Je trouve votre article particulièrement instructif dans la mesure où à partir du moment où l’on sait comment et pourquoi mon compte Instagram peut-être piraté, cela me pousse à le sécuriser davantages.

Merci pour cet article.

Gérald H.

Bonjour,

J’ai créé un compte Instagram pour faire un test. Et je suis contente d’apprendre que toutes les informations que vous avez partagé dans cet article sont vraies.

Concernant les deux logiciels EyeZy et MSpy, ils sont très faciles à utiliser, en simples clics.

Merci pour vos recherches, votre partage et pour votre article.

Val

Bonjour,

Grâce à votre article « Comment pirater un compte Instagram », je comprend mieux maintenant Pourquoi certains le fond.

Ce n’est certainement pas qu’une question de jalousie maladive, mais c’est aussi un moyen de se rassurer, de confirmer et oui, quelque part de se protéger de certaines relations néfastes.

Même si généralement, le terme pirater a une connotation péjorative, l’utiliser dans le contexte des réseaux sociaux comme Instagram, permet vraiment de se protéger.

Merci pour votre article.

Gaby

Bonjour,

Avant de lire votre article, je pensais que l’étape la plus difficile était de pirater le compte Instagram d’un ado de 16 ans. Malgré le fait que votre article soit très clair et donc, facile à suivre, le plus difficile de dire à ce même de faire attention à tout ce qu’il voit, envoie ou reçoit sur cette plateforme.

Je pense que le conscientiser est une autre paire de manche. Cela dit, merci pour votre article qui a été très instructif.

Yann

Bonjour,

Je suis d’accord avec les commentaires précédents.

Votre article est instructif en ce sens qu’il permet d’avoir un minimum de contrôle sur ce qu’échanges réellement nos ados sur Instagram.

Au moins, en piratant leur compte on pourra agir avant qu’il ne soit trop tard.

Lis

Bonjour,

J’ai trouvé votre article plus ou moins instructif et même tentant. Je ne m’y connais pas vraiment en la matière mais, en vous lisant, j’ai bien envie d’essayer un petit piratage.

Mario

Hello,

Thanks to your article, I understand better now Why some do it.

It’s certainly not just a matter of sick jealousy, but it’s also a way to reassure, confirm and yes, somewhere to protect yourself from certain harmful relationships.

Hi,

Hacking has usually a negative connotation, but sometimes it allows us to control what our loved ones see and share as information.

Honestly, I’m hacking into my son’s Facebook account for security reasons, and your article helped me a lot in knowing how to go about it. I feel much calmer now.

Thank you for your article

Bonjour,

J’ai particulièrement apprécié la partie sur les mots de passe.

Quand on crée un compte, on a tendance à oublier que le mot de passe est fait pour notre propre sécurité, or parfois, on en fait un très facile, que les pirates peuvent cracker en moins de 5 secondes.

J’étais un peu perplexe en lisant votre article, mais j’ai vraiment apprécié… Si vous pouvez également ajouter un texte sur comment sécuriser votre compte instagram.

Je plaisante, merci pour vos recherches et votre partage

Thank you very much, your article will help me a lot for new experiences 😉

Bonjour,

C’est à la fois un peu dommage et tout à fait compréhensible que le piratage d’un compte Instagram soit passible de poursuites et de peine.

D’un côté, c’est bien vrai qu’il s’agit de rentrer dans la vie intime des gens. Mais d’un autre côté, en lisant votre article, il semblerait que le piratage d’un compte peut servir à se protéger, aussi bien contre toute tentative extérieur, mais surtout à protéger nos proches contre les choses qu’ils pourraient y voir.

Merci à vous.

Steph

Bonjour,

Merci pour votre article assez complet.

Cela dit, je me pose la question, y-a-t-il un moyen pour la « victime » du piratage de reconnaître qui est l’auteur de l’acte ?

Je veux dire, si j’envisage (sérieusement) de pirater le compte Instagram d’une personne, est-ce que cette personne peut savoir que c’est moi ?

Merci

Bonjour,

J’avais quelques doutes concernant l’ingénierie sociale, d’ailleurs, je ne savais même pas que cette technique avait un nom.

Désormais, je sais grâce à votre article qu’il ne faut en aucun cas divulguer nos informations personnelles. Parfois, cela commence juste par des questions courantes comme le nom et le prénom, puis, de fil en aiguille, ils finissent par accéder à toutes les infos nous concernant.

Encore merci pour votre article très complet.

Roro

Bonjour,

Merci pour votre article intéressant.

Je me suis bien amusé à essayer de pirater mon compte Insta en suivant vos méthodes. Super.

Ludo

Bonjour,

J’avais pensé à tort, que le piratage d’un compte Instagram nécessitait des connaissances avancées en programmation ou autres talents en informatique.

Grâce à votre article, j’ai pu pirater un compte, avec les logiciels que vous avez proposé. Je vous rassure mes intentions ne sont pas mauvaises en soi, c’était juste pour le fun, mais j’ai adoré.

Encore merci pour votre article très intéressant.

Oui attention, ce que je met dans l’article il faut pas faire de chose illégales avec !

Rassurez-vous, c’est mon propre compte que j’ai piraté. C’est un peu foufou comme idée, mais c’était pour comprendre les différentes possibilités.

🙂

Hello,

I used to think that the most difficult step was to hack the Instagram account of a 16 year old teenager. Despite the fact that your article is very clear and therefore, easy to follow, the most difficult to tell him that I hacked his IG account for his own safety.

I think making him aware of it is a different kettle of fish. That said, thank you for your very informative article.

S.

Bonjour,

Votre compte m’a permis d’accéder au compte Instagram de ma fille. Evidemment, j’ai dû le faire derrière son dos car, son comportement devenait étrange du jour au lendemain. J’ai pu découvrir qu’elle était victime de harcèlement à l’école.

Je ne sais pas si son lycée va prendre en considération ma demande étant donné que le piratage reste illégal.

En tout cas merci pour votre article.

Hehe,

Excellent article… Je ne voudrais pas jouer les rabat-joie mais, ça donne quand même envie d’essayer certaines choses bien illégales.

Non, je plaisante. Au moins, je sais de quoi le piratage est réellement fait.

^^

Super article… Même si ça me met quelques idées en tête pour prendre la main sur le compte insta de mon gars.

😈

Super article!

Bien détaillé, on voit que des recherches ont été faites ! Super

Hola, necesito recuperar mi cuenta de instagram a la que le cambiaron el correo electrónico y la contraseña porfavor, gracias

Looking for a way out? It’s simple, When it comes to tracking Locations of mobile phones, computer system & individuals using them or remote mobile hacking into devices, your article its perfect !